Gli esperti di sicurezza informatica avvertono di un aumento degli attacchi di phishing che utilizzano Google Accelerated Mobile Pages (AMP) per aggirare la protezione della posta elettronica aziendale e accedere alle caselle di posta dei dipendenti.

Google AMP è una piattaforma aperta per accelerare il caricamento dei contenuti web sui dispositivi mobili. Le pagine AMP sono ospitate direttamente sui server di Google, dove il contenuto è fortemente alleggerito e semplificato e alcuni elementi multimediali pesanti sono precaricati.

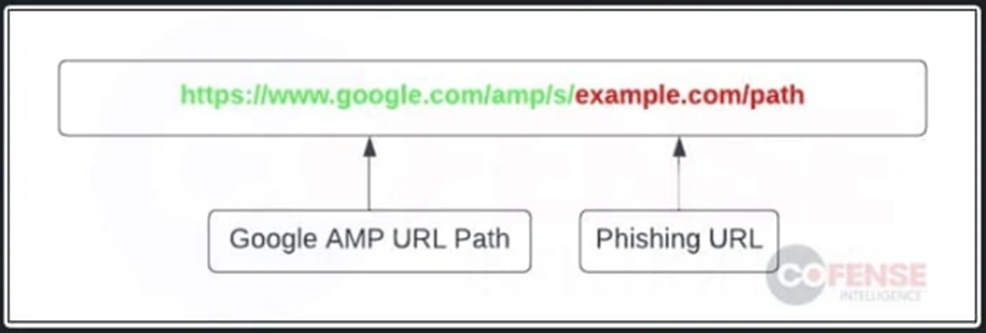

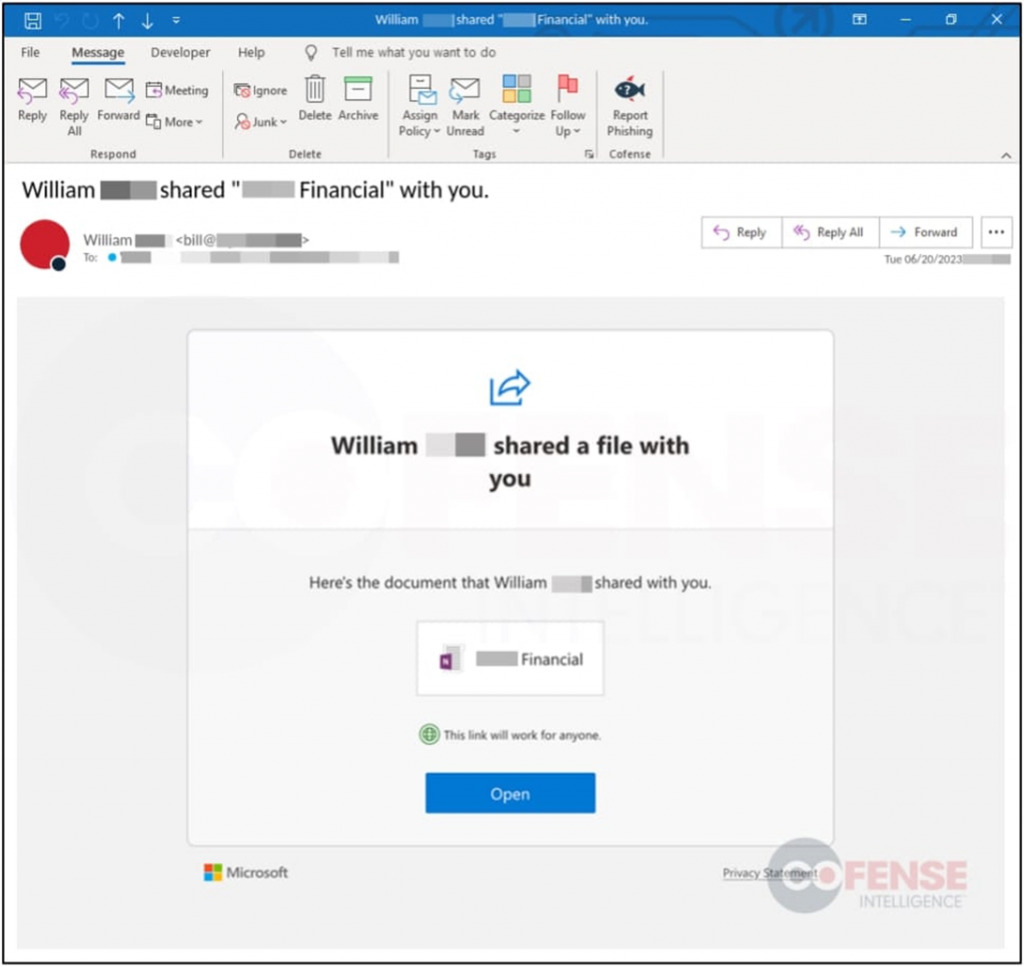

L’utilizzo di collegamenti AMP nelle e-mail di phishing consente di aggirare i meccanismi di sicurezza dell’e-mail senza destare sospetti a causa della reputazione di Google. Questi collegamenti reindirizzano quindi la vittima a un sito di phishing.

Secondo Cofense, il volume degli attacchi AMP è salito alle stelle a metà luglio, indicando che il metodo si sta diffondendo tra gli aggressori.

Secondo i ricercatori, gli aggressori utilizzano le seguenti tattiche per aumentare sia la loro furtività che la probabilità di un attacco riuscito:

In generale, oggi i phisher utilizzano una varietà di metodi evasivi che rendono sempre più difficile rilevare e bloccare le minacce. Gli esperti di sicurezza informatica devono migliorare costantemente i propri metodi di protezione per stare al passo con le sofisticate tattiche dei truffatori.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…