Questa settimana, Microsoft ha annunciato quattro vulnerabilità nel software open source OpenVPN. Queste vulnerabilità possono essere utilizzate dagli aggressori per eseguire l’esecuzione di codice in modalità remota (RCE) e l’escalation dei privilegi locali (LPE).

Un attacco che sfrutta queste vulnerabilità potrebbe consentire agli aggressori di ottenere il pieno controllo dei dispositivi presi di mira, il che potrebbe portare alla fuga di dati, alla compromissione del sistema e all’accesso non autorizzato a informazioni sensibili. Per eseguire con successo l’attacco è necessario l’autenticazione dell’utente e una profonda comprensione del funzionamento interno di OpenVPN. Tutte le versioni di OpenVPN fino alla 2.6.10 e alla 2.5.10 sono a rischio.

L’elenco delle vulnerabilità scoperte include:

Tre di queste vulnerabilità sono legate al componente openvpnserv e l’ultima riguarda il driver TAP di Windows.

Tutte queste vulnerabilità possono essere sfruttate se un utente malintenzionato riesce ad accedere alle credenziali dell’utente OpenVPN. Questi dati possono essere rubati in vari modi, ad esempio acquistando tali credenziali su mercati underground frutto di attività da infostealer, utilizzando malware o intercettando il traffico di rete.

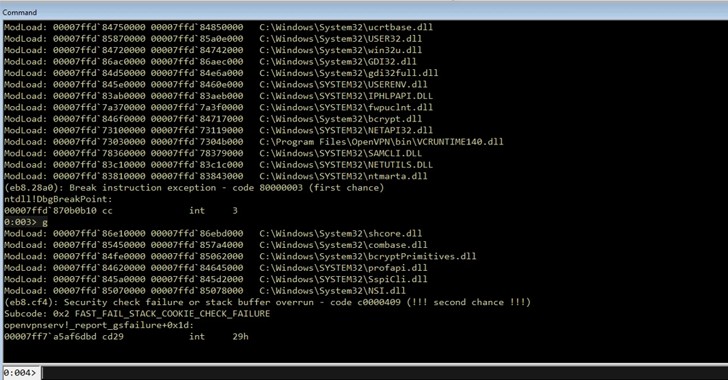

L’attacco può essere effettuato utilizzando varie combinazioni di vulnerabilità, come CVE-2024-24974 e CVE-2024-27903 o CVE-2024-27459 e CVE-2024-27903, per ottenere l’esecuzione di codice in modalità remota e l’escalation dei privilegi.

Una volta sfruttate con successo queste vulnerabilità, gli aggressori possono utilizzare tecniche di attacco come Bring Your Own Vulnerable Driver (BYOVD), che consente loro di aggirare i meccanismi di difesa e penetrare più in profondità nel sistema. Ciò consente di disabilitare processi importanti come Microsoft Defender o di interferire con altri processi critici, consentendo agli aggressori di aggirare i controlli di sicurezza e manipolare le funzioni principali del sistema.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…