Una VPN, acronimo di Virtual Private Network, è un sistema che permette di stabilire una connessione sicura e privata attraverso una rete pubblica, come Internet. In pratica, crea quello che viene chiamato come “tunnel virtuale” attraverso cui le informazioni viaggiano criptate, proteggendo i dati aziendali da potenziali minacce esterne.

Questo processo di crittografia garantisce che solo gli utenti autorizzati possano accedere ai dati, rendendo invisibile la connessione agli utenti malintenzionati. In sintesi, una Virtual Private Network rappresenta uno strumento chiave per ogni azienda che voglia proteggere i propri dati e garantire un ambiente sicuro per tutti gli utenti connessi alla rete aziendale.

In questo articolo andremo ad esplorare il concetto di Virtual Private Network in modo approfondito, analizzando come funziona una VPN e quali vantaggi specifici offre alle aziende. Discuteremo i diversi tipi di VPN disponibili, quali sono i criteri per scegliere la soluzione migliore, e le best practices per implementarla in modo sicuro nella propria infrastruttura IT. Inoltre, vedremo come una VPN può contribuire alla conformità normativa, proteggendo la privacy aziendale e garantendo una connessione sicura anche per il lavoro remoto.

Infine, forniremo una guida per scegliere il fornitore di VPN più adatto alle necessità aziendali, in modo da garantire non solo la protezione dei dati ma anche una migliore performance e facilità di utilizzo per tutti i membri del team.

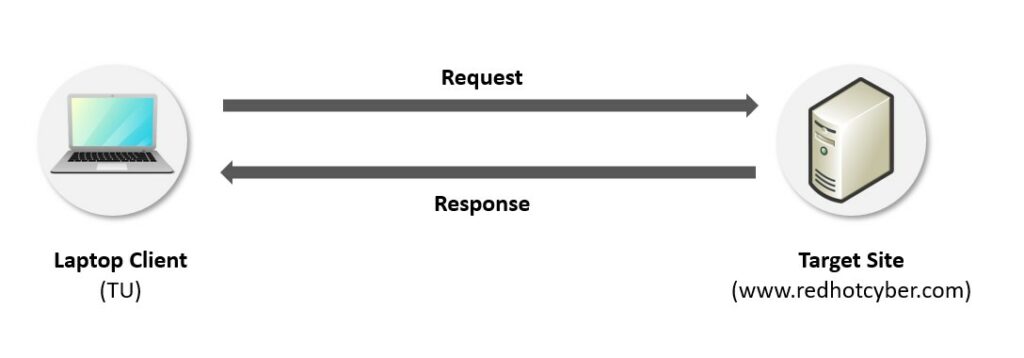

Normalmente, quando un utente visita un sito web, viene stabilita una connessione diretta con il server web, che conosce con precisione l’indirizzo IP del client e alcune informazioni relative al dispositivo utilizzato, come il sistema operativo, il tipo di browser, la lingua preferita e la posizione geografica approssimativa. Queste informazioni possono essere utilizzate per personalizzare l’esperienza utente, ma anche per tracciare le attività online dell’utente, monitorare il comportamento sul sito e, in alcuni casi, per fini pubblicitari o di profilazione.

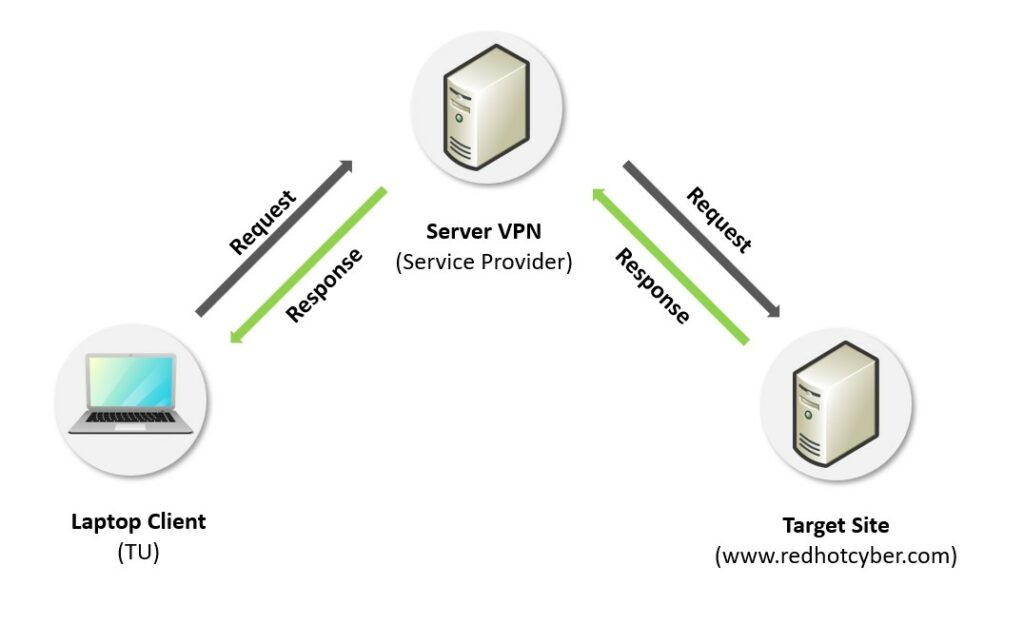

L’uso di una VPN (Virtual Private Network) modifica questo scenario. Quando ci si connette a un sito tramite una VPN, l’indirizzo IP visibile al server web è quello del server VPN, non quello reale del client. In questo modo, la VPN nasconde la vera identità dell’utente, offrendo un livello di anonimato e protezione della privacy. Inoltre, la VPN cifra la connessione, proteggendo i dati dall’intercettazione durante la trasmissione, soprattutto su reti pubbliche o non sicure. Questo rende molto più difficile per terzi monitorare l’attività online o raccogliere informazioni sensibili.

Nello schema sopra riportato, quando si invia una richiesta tramite internet, questa viene instradata al server VPN, che ne maschera l’origine e la protegge con la crittografia. Successivamente, il server VPN inoltra la richiesta al sito di destinazione e, una volta ottenuta la risposta, la reindirizza nuovamente all’utente. Questo processo garantisce sia la sicurezza sia l’anonimato della connessione.

Il funzionamento di una Virtual Private Network (VPN) si basa sulla creazione di un collegamento sicuro tra un dispositivo e una rete o un server remoto, garantendo protezione e privacy nella trasmissione dei dati. Questi sistemi utilizzano tunnel criptati per offrire un elevato livello di anonimato e consentono una connessione sicura (ad esempio) ad una rete aziendale nel caso di un utilizzo tramite VPN corporate.

Esistono differenti tipologie di VPN che possono essere riassunte in:

Questo tipo di VPN consente agli utenti di connettersi a una rete privata da un luogo remoto tramite internet. È spesso usata dai lavoratori per accedere alle risorse aziendali quando sono fuori ufficio. La connessione è crittografata, proteggendo i dati trasmessi tra il dispositivo dell’utente e la rete aziendale.

Collegano direttamente due reti separate o reti locali, come ad esempio sedi aziendali differenti. Questo tipo di VPN crea una rete unica e sicura tra le varie sedi dell’azienda, rendendo possibile la condivisione di risorse e informazioni interne come se fossero tutte sulla stessa rete locale (LAN).

Questo tipo di VPN è ottimizzato per il traffico peer-to-peer, come lo scambio di file o torrent. Le VPN P2P offrono connessioni veloci e sicure per chi desidera condividere file in modo anonimo e senza restrizioni.

Combina la tecnologia VPN con la rete Tor, offrendo un livello ancora maggiore di anonimato. In questo caso, la VPN si connette attraverso Tor, proteggendo ulteriormente la privacy dell’utente e rendendo più difficile il tracciamento dell’attività online.

Questi tipi di VPN rispondono a esigenze di sicurezza e accessibilità diverse, adattandosi sia all’uso privato che a quello aziendale.

L’essenza delle VPN è la crittografia dei dati.

Quando ci si connette a una VPN, il traffico internet viene criptato, rendendolo illeggibile a chiunque non disponga delle chiavi di decrittazione, come hacker criminali o provider di rete. Solo il dispositivo dell’utente e il server VPN possono decrittare i dati, proteggendoli così da occhi indiscreti durante il trasferimento.

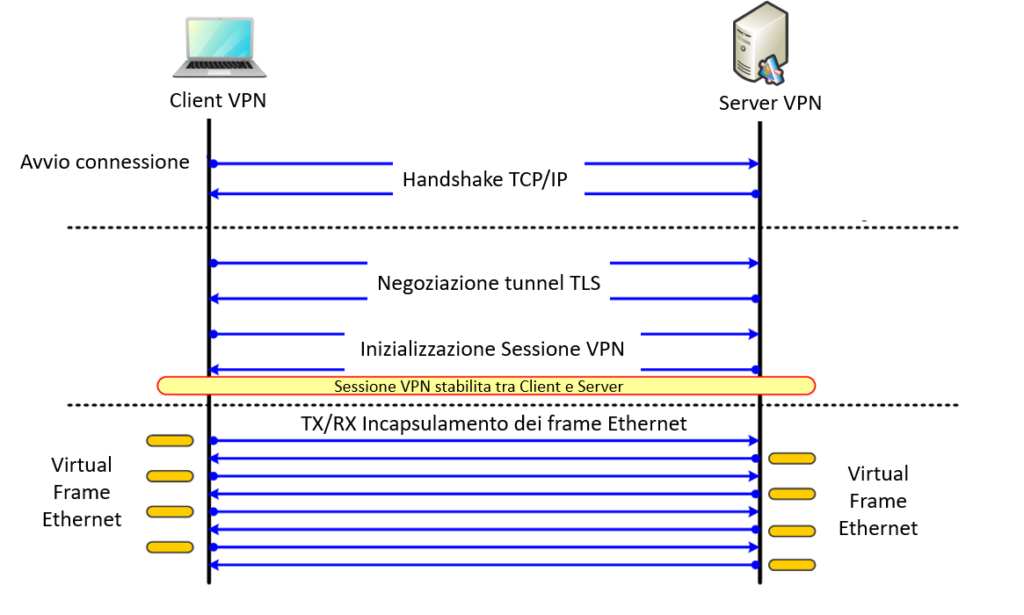

Di seguito mostriamo uno schema che descrive il processo di connessione e stabilizzazione di una VPN tra un client (come un laptop) e un server VPN.

Le fasi principali sono:

Il funzionamento di una Virtual Private Network (VPN) si basa su protocolli di sicurezza che stabiliscono come i dati vengono criptati e trasmessi tra il client e il server VPN. Questi protocolli operano durante la fase di negoziazione della connessione sicura (come descritto nella Negoziazione del Tunnel TLS) e contribuiscono alla protezione dei dati all’interno del tunnel VPN.

Questi protocolli sono fondamentali per garantire che la connessione sia protetta da eventuali intercettazioni e manomissioni. Tra i protocolli di sicurezza più utilizzati troviamo:

In sintesi, una VPN funziona criptando i dati, creando un tunnel sicuro per il traffico, mascherando l’indirizzo IP e utilizzando protocolli di sicurezza avanzati. Questo sistema permette a utenti e aziende di navigare e comunicare su internet in modo sicuro, proteggendo i dati personali e aziendali da accessi non autorizzati.

Quando si tratta di scegliere una VPN, esistono molte cose da considerare e soluzioni di alta qualità, ciascuna progettata per rispondere a necessità specifiche in ambito sia privato che aziendale. Di seguito, esploriamo alcune delle migliori soluzioni VPN, confrontandole per caratteristiche, prestazioni e sicurezza.

Per gli utenti privati, le VPN offrono privacy e anonimato, proteggendo le informazioni personali durante la navigazione o l’uso di reti pubbliche. Tra le soluzioni più note in ambito privato, troviamo:

Per le aziende, le VPN offrono sicurezza e accesso sicuro per i team che lavorano in remoto o su sedi diverse. Le soluzioni VPN aziendali hanno funzionalità di gestione centralizzata e maggiore supporto tecnico. Le principali VPN aziendali includono:

Sia che si tratti di uso privato o aziendale, le migliori VPN condividono caratteristiche chiave come la crittografia avanzata, la politica no-log, e la compatibilità multipiattaforma. Mentre soluzioni come NordVPN ed ExpressVPN sono ideali per utenti privati alla ricerca di privacy e velocità, opzioni aziendali come Perimeter 81 e Cisco AnyConnect offrono scalabilità e sicurezza per le imprese che necessitano di gestione centralizzata e accessi protetti per team distribuiti.

Molto spesso, gli attacchi informatici avvengono a causa dell’esposizione su internet di server aziendali, come i server RDP (Remote Desktop Protocol). Questi server, se non adeguatamente protetti, possono diventare un bersaglio facile per hacker e cybercriminali.

Una VPN (Virtual Private Network) rappresenta una protezione essenziale contro questi rischi, mascherando e cifrando le connessioni alle risorse aziendali. Ecco perché le aziende devono considerare l’adozione di una VPN per proteggere i propri asset digitali e garantire la sicurezza delle loro operazioni.

Nello specifico una VPN garantisce una serie di vantaggi come:

Una VPN crittografa il traffico di rete, proteggendo i dati sensibili durante la trasmissione. Questo è particolarmente cruciale per le aziende che gestiscono informazioni riservate come dati finanziari, proprietà intellettuale o informazioni personali dei clienti. La crittografia impedisce che hacker o cybercriminali intercettino o manipolino queste informazioni, anche quando si utilizzano reti Wi-Fi pubbliche o non sicure. Inoltre, con l’uso di una VPN, le comunicazioni interne tra dipendenti e partner esterni sono più sicure, riducendo il rischio di attacchi di man-in-the-middle.

In un contesto aziendale moderno, i dipendenti lavorano spesso da remoto o si connettono tramite dispositivi mobili. Una VPN consente di stabilire una connessione sicura alla rete aziendale, anche da postazioni geograficamente distanti. Con l’autenticazione multifattoriale e altre misure di sicurezza avanzate, le aziende possono garantire che solo i dipendenti autorizzati abbiano accesso alle risorse aziendali critiche. Questo aiuta a prevenire accessi non autorizzati e a mantenere il controllo sui dati aziendali, proteggendo allo stesso tempo la privacy e l’integrità delle informazioni.

Molti settori sono soggetti a normative rigorose in materia di protezione dei dati, come il GDPR in Europa o l’HIPAA negli Stati Uniti. Una VPN aiuta le aziende a rispettare queste normative, garantendo che i dati vengano trattati in modo sicuro e che l’accesso alle informazioni sensibili sia tracciato e monitorato. Inoltre, le soluzioni VPN aziendali offrono una gestione centralizzata della sicurezza, consentendo agli amministratori IT di monitorare e configurare in tempo reale le politiche di accesso e protezione. Questo livello di controllo è essenziale per mantenere la sicurezza e la compliance, riducendo i rischi di violazioni e sanzioni.

Le VPN gratuite possono sembrare una soluzione conveniente per proteggere la privacy online, ma presentano vantaggi e svantaggi da considerare attentamente.

Le VPN gratuite possono essere utili per usi occasionali, ma comportano rischi legati alla privacy e alla sicurezza. Per una protezione completa e sicura, è consigliabile optare per una VPN a pagamento, che garantisca un livello più alto di sicurezza e privacy.

In conclusione, le Virtual Private Network (VPN) rappresentano uno strumento essenziale sia per gli utenti privati che per le aziende, garantendo sicurezza, anonimato e protezione dei dati.

Per gli utenti comuni, una VPN offre vantaggi in termini di privacy, proteggendo le loro attività online dall’essere monitorate da terze parti, come hacker, ISP e persino inserzionisti. Usare una VPN consente di navigare in maniera anonima e sicura, mascherando l’indirizzo IP e criptando i dati in transito. Questa protezione è particolarmente utile quando si utilizzano reti pubbliche, come quelle di bar, aeroporti o centri commerciali, poiché evita che le informazioni personali vengano intercettate. Inoltre, le VPN consentono di accedere a contenuti limitati geograficamente, ampliando le opzioni di streaming e informazione.

Per le aziende, invece, una VPN offre protezione dei dati aziendali, difendendo l’integrità delle informazioni riservate da potenziali minacce esterne. Con una VPN, i dipendenti possono accedere in modo sicuro alle risorse aziendali anche da remoto, mantenendo la continuità operativa e garantendo un ambiente sicuro per tutte le comunicazioni. Inoltre, l’uso di una VPN contribuisce a soddisfare requisiti normativi e di conformità, proteggendo la privacy dei clienti e prevenendo perdite di dati sensibili.

In entrambi i casi, una VPN non solo migliora la sicurezza e la privacy, ma offre anche maggiore libertà e controllo sulle informazioni trasmesse online, rendendola uno strumento fondamentale per chiunque voglia proteggere la propria identità digitale e i propri dati sensibili.