Come abbiamo visto recentemente, un attacco informatico ha coinvolto Amazon, confermato dal portavoce dell’azienda Adam Montgomery.

Un utente sotto lo pseudonimo di “Nam3L3ss” avrebbe sfruttato una vulnerabilità critica in MOVEit, un software di trasferimento file, esponendo potenzialmente i dati di dipendenti di aziende di primo piano come Amazon, McDonald’s, HSBC e oltre un migliaio di altre. Il risultato? Presumibilmente, una delle fughe di informazioni aziendali più devastanti dell’ultimo anno, con settori chiave come finanza, sanità, tecnologia e retail colpiti profondamente.

In questo periodo storico, molto spesso stiamo assistendo a continue perdite “collaterali” dovute a problemi nella supply-chain. Si tratta di esfiltrazioni che non avvengono direttamente dalle infrastrutture IT delle aziende, ma da aziende di terze parti che collaborano con l’azienda.

Tutto questo ci porta all’attenzione che i fornitori possono essere oggi il “tallone di Achille” della cybersecurity. Sia nella produzione che nella sicurezza informatica aziendale, oggi occorre prestarne la massima attenzione su questo genere di attacchi. Gli attacchi supply chain possono avvenire in variegate forme: vulnerabilità sui sistemi, malware, impiegati infedeli. Possono portare anche a problemi del fermo delle linee produttive causando danni in cascata con ricadute devastanti.

Le attività di controllo pertanto si estendono non solo alle infrastruttura IT dell’azienda, ma anche alle infrastrutture IT di partner e fornitori. Occorre quindi prevedere nei contratti delle apposite clausole contrattuali che regolamentino la sicurezza informatica. Ne consegue che oggi più che mai occorre investire sull’approfondire tutto questo. Il problema è che sui giornali generalmente ci va il brand dell’azienda cliente (come in questo caso Amazon), e non sempre il fornitore.

La vulnerabilità, come precedentemente riportato, è stata scoperta a metà del 2023 e avrebbe aperto un varco pericoloso in MOVEit, consentendo agli hacker di aggirare i sistemi di autenticazione per accedere a dati sensibili. I cybercriminali hanno sfruttato rapidamente la falla, innescando una serie di violazioni che avrebbero portato a un’esfiltrazione massiccia di informazioni riservate di dipendenti e clienti in tutto il mondo.

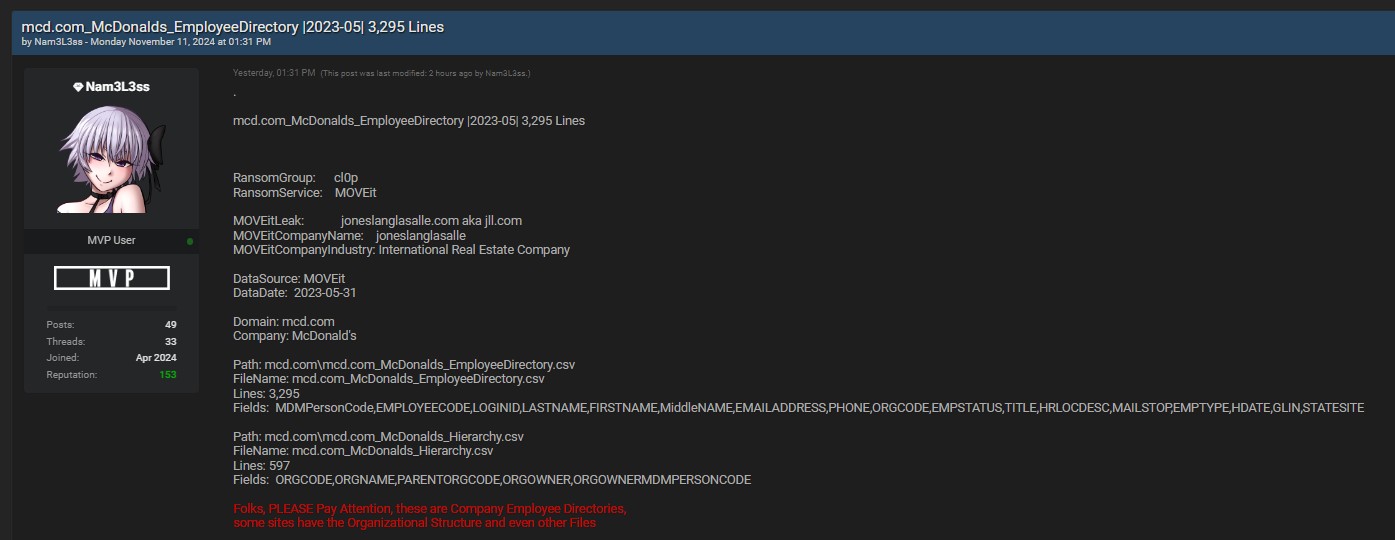

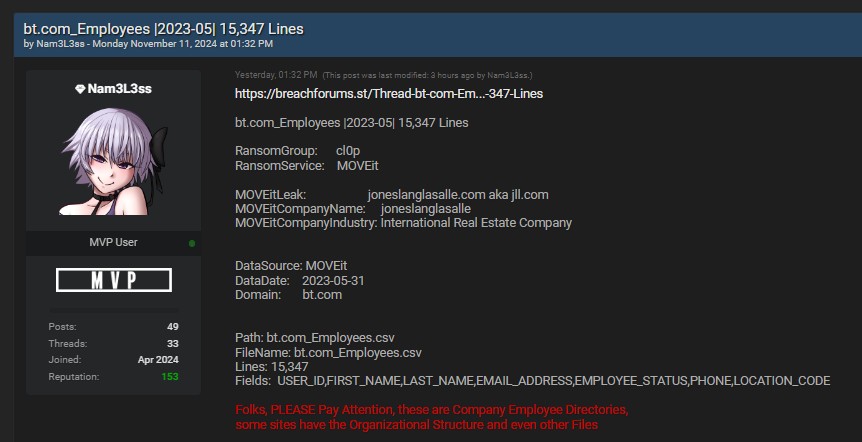

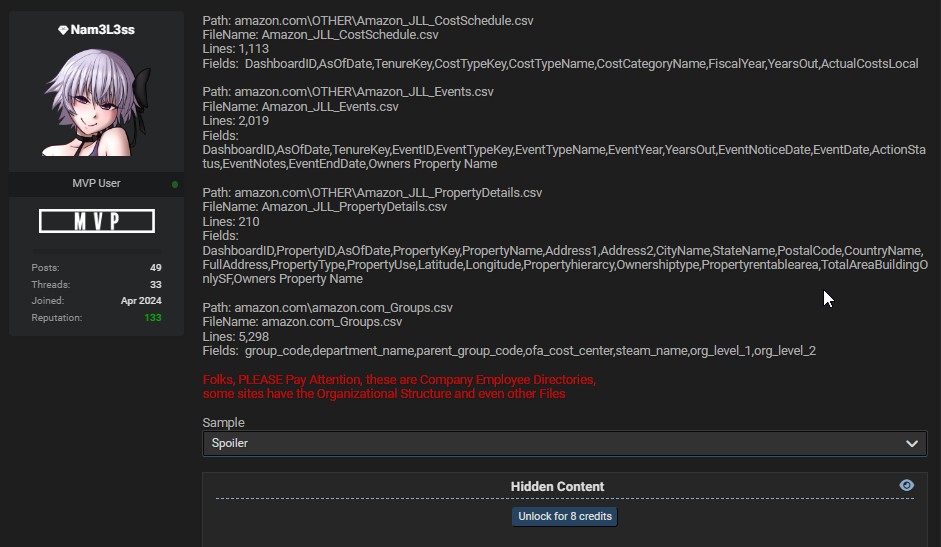

Le informazioni per azienda, datate maggio 2023, mettono in luce la vastità dell’incidente e i pericoli legati alla mancata applicazione tempestiva delle patch di sicurezza. Di seguito, un elenco delle aziende presumibilmente colpite e il numero di record trafugati:

Le informazioni esposte includerebbero dettagli precisi per ciascuna azienda. I record di Amazon, ad esempio, potrebbero contenere campi come: last_name, first_name, display_name, cost_center_code, cost_center_name, phone, email, e title.

Analogamente, i dati di HSBC includerebbero informazioni come user_id, first_name, last_name, email_address, employee_status, company_code, city e state. Questi dettagli, se confermati, rappresenterebbero un serio rischio, offrendo ai cybercriminali un punto di partenza per sofisticati attacchi di social engineering.

Dietro questa fuga di dati vi sarebbe Nam3L3ss, che avrebbe pubblicato i file su un noto forum di cybercrime. In un messaggio, l’hacker ha esortato le aziende a “fare attenzione” alla portata di questi leak, sottolineando il livello di dettaglio dei dati, inclusi codici dei centri di costo e, in alcuni casi, l’intera struttura organizzativa. Ecco un esempio del messaggio pubblicato da Nam3L3ss:

“Ragazzi, FATE ATTENZIONE, queste sono directory dei dipendenti aziendali, alcuni siti includono la struttura organizzativa e altri file.”

Il messaggio dell’hacker sembra voler lanciare un avvertimento alle aziende sui rischi e le debolezze nei loro sistemi, ma al contempo espone i dati per agevolare potenziali attori malevoli interessati a sfruttarli.

La presunta violazione solleva serie preoccupazioni per le aziende e per i dipendenti i cui dati sono stati compromessi. Ecco i principali rischi:

Questo presunto incidente è un richiamo per tutte le aziende che utilizzano MOVEit o software simili. Ecco alcune azioni preventive: Ecco alcune azioni chiave per prevenire violazioni simili:

La presunta violazione legata alla vulnerabilità MOVEit dimostra ancora una volta che nessuna azienda, anche la più potente e strutturata, è immune dagli attacchi informatici. I dati di milioni di dipendenti, tra cui nomi noti come Amazon, HSBC e McDonald’s, sono stati presumibilmente esposti, mettendo a rischio informazioni preziose per cybercriminali pronti a sfruttarle. Questa fuga di informazioni è un campanello d’allarme forte e chiaro: la sicurezza informatica non può essere un ripensamento, ma deve essere al centro delle strategie aziendali.

Non è più solo una questione di prevenire accessi indesiderati: la posta in gioco è la fiducia dei clienti, la reputazione costruita in anni di lavoro e la sicurezza delle persone che, ogni giorno, rendono queste aziende grandi. Senza un’azione decisa e una vigilanza costante, incidenti come questo continueranno a minare la stabilità del mondo digitale, trasformando ogni vulnerabilità non risolta in un potenziale disastro.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…