Google Cloud Threat Intelligence ha annunciato il rilascio delle regole YARA, nonché una raccolta di indicatori di compromissione VirusTotal, che dovrebbero facilitare rilevare le componenti Cobalt Strike malevole.

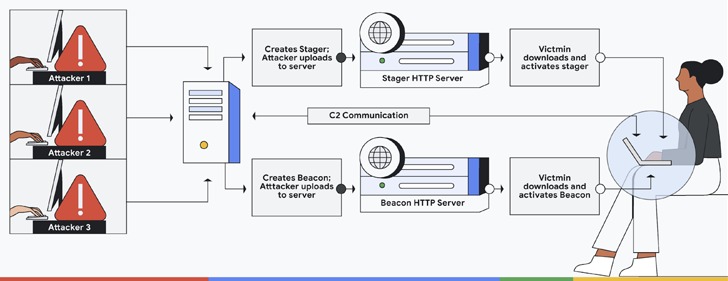

Cobalt Strike è uno strumento commerciale legittimo creato per attività di Penetrtion Test/Red Team ed è incentrato sulla fase di post-sfruttamento.

Probabilmente è ben noto alla maggior parte dei lettori, che Cobalt Strike è stato a lungo amato dai criminali informatici, dai gruppi APT governativi fino ad arrivare agli operatori di ransomware.

Sebbene non sia disponibile per gli utenti ordinari e la versione completa costi diverse migliaia di dollari per l’installazione, gli aggressori trovano ancora modi per usarlo (ad esempio, fare affidamento su versioni vecchie, piratate, compromesse e non registrate).

“Stiamo rilasciando un set di regole YARA open source e la sua integrazione come raccolta VirusTotal alla comunità per aiutare tutti a rilevare e identificare i componenti di Cobalt Strike e le rispettive versioni”

Ha scritto Greg Sinclair, Google Cloud Threat Intelligence Security Engineer.

“Abbiamo deciso che trovare la versione esatta di Cobalt Strike è un aspetto importante per determinare la legalità del suo utilizzo, poiché è noto che alcune versioni vengono utilizzate in modo improprio dagli aggressori”.

Come spiegato da Google, le varianti hackerate e “trapelate” di Cobalt Strike nella maggior parte dei casi sono indietro di almeno una versione, che ha permesso all’azienda di raccogliere centinaia di stager, template e campioni di beacon utilizzati dagli hacker, e sulla base di essi creare le regole YARA.

Gli esperti hanno scoperto i file JAR di Cobalt Strike dalla versione 1.44 (rilasciata intorno al 2012) alla versione 4.7, quindi hanno utilizzato i componenti per creare regole YARA.

Secondo gli esperti, ogni versione di Cobalt Strike contiene da 10 a 100 file binari di modelli di attacco. Sono riusciti a trovare 34 diverse versioni di Cobalt Strike con 275 file JAR unici. In totale, sono stati studiati più di 340 file binari, per i quali sono state create le firme di rilevamento.

“Il nostro obiettivo era rendere il rilevamento estremamente accurato in modo che la versione esatta di Cobalt Strike potesse essere identificata con sicurezza. Quando ciò è diventato possibile, abbiamo creato firme per rilevare versioni specifiche dei componenti di Cobalt Strike “

Ha affermato Google.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…