I ricercatori hanno scoperto vulnerabilità che colpiscono 3 milioni di serrature elettroniche RFID Saflok installate in 13.000 hotel e case in 131 paesi. I bug facilitano l’apertura di qualsiasi porta contraffando una coppia di chiavi magnetiche. La serie di vulnerabilità si chiamava Unsaflok ed è stata scoperta dai ricercatori Lennert Wouters, Ian Carroll, rqu, BusesCanFly, Sam Curry, shell e Will Caruana nel settembre 2022.

Successivamente i ricercatori sono stati invitati a un evento di hacking chiuso a Las Vegas, dove hanno gareggiato con altri team per trovare vulnerabilità in una stanza d’albergo e in tutti i dispositivi al suo interno. Gli esperti hanno concentrato i loro sforzi sulla ricerca delle vulnerabilità nelle serrature elettroniche Saflok e hanno scoperto difetti nel sistema di sicurezza che potrebbero aprire qualsiasi porta.

Nel novembre 2022 gli esperti hanno riferito i loro risultati al produttore di serrature Dormakaba e il fornitore ha sviluppato misure di mitigazione e ha informato gli hotel della minaccia senza rendere pubblica la questione. Tuttavia, i ricercatori sottolineano che le vulnerabilità scoperte esistono da più di 36 anni, quindi, nonostante l’assenza di casi confermati di sfruttamento, tale possibilità è alta.

Ora gli esperti hanno reso pubbliche le informazioni sui problemi Unsaflok, avvertendo che colpiscono quasi 3 milioni di porte in tutto il mondo che utilizzano i sistemi Saflok. Unsaflok rappresenta un rischio per numerosi modelli Saflok, tra cui Saflok MT, Quantum Series, RT Series, Saffire Series e Confidant Series, controllati dal software System 6000 o Ambiance.

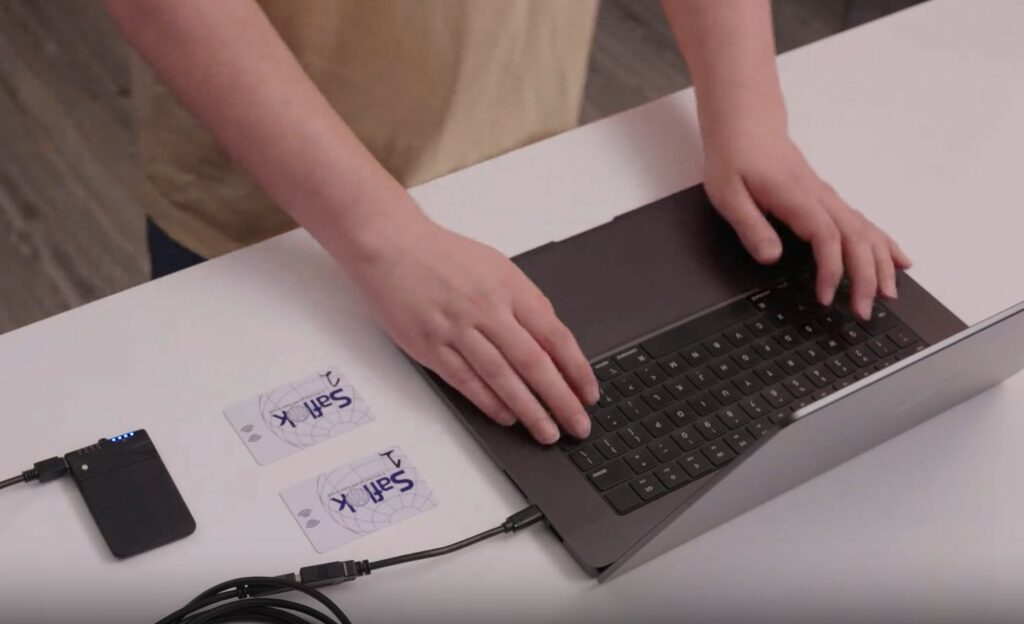

Unsaflok è una catena di vulnerabilità che consente a un utente malintenzionato di aprire qualsiasi porta utilizzando una coppia di chiavi magnetiche false. Per attaccare, l’attaccante deve leggere solo una carta chiave (può essere una vecchia carta o una carta chiave del suo stesso numero).

Nei loro test, i ricercatori hanno decodificato il software Dormakaba, comunemente utilizzato presso i banchi della reception, nonché un dispositivo di programmazione delle serrature. Di conseguenza, sono riusciti a creare una chiave principale funzionante in grado di aprire qualsiasi stanza d’albergo. Inoltre, per clonare le carte, hanno dovuto hackerare la funzione di derivazione della chiave utilizzata da Dormakaba.

Si noti che le chiavi magnetiche contraffatte possono essere realizzate utilizzando una carta MIFARE Classic e qualsiasi strumento disponibile in commercio in grado di scrivere dati sulle carte, inclusi Poxmark3, Flipper Zero e smartphone Android abilitati NFC. Ciò significa che l’attrezzatura necessaria per l’attacco costerà solo poche centinaia di dollari USA.

Finora i ricercatori non hanno fornito ulteriori dettagli tecnici su Unsaflok per dare alle aziende il tempo di aggiornare i propri sistemi. Il fatto è che Dormakaba ha iniziato a sostituire e aggiornare le serrature vulnerabili nel novembre 2023, ma richiede anche la riemissione di tutte le carte e l’aggiornamento dei dispositivi di codifica. Di conseguenza, a marzo 2024, oltre il 64% dei castelli è ancora vulnerabile. I ricercatori hanno promesso di condividere in futuro tutti i dettagli sui problemi di Unsaflok.

“Al momento stiamo divulgando informazioni limitate sulla vulnerabilità per garantire che il personale dell’hotel e gli ospiti siano consapevoli del potenziale rischio per la sicurezza. Ci vorrà molto tempo per aggiornare la maggior parte degli hotel”, affermano gli esperti.

Gli ospiti dell’hotel possono determinare se le serrature delle loro camere sono vulnerabili utilizzando l’app NFC Taginfo (Android , iOS ) per verificare il tipo di chiave magnetica dal proprio telefono. Una possibile vulnerabilità è segnalata dall’utilizzo delle carte MIFARE Classic.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…