Rimanere vigili ed aumentare l’attenzione è imprescindibile in situazioni come queste.

Come tutti sappiamo, il 19 luglio 2024, un aggiornamento di CrowdStrike Falcon® per i sistemi operativi Windows ha causato la più grande interruzione globale. Nonostante sia stato il risultato di un problema tecnico, questo incidente ha aperto le porte ai malintenzionati per sfruttare la situazione, dando il via a un’ondata di attività dannose, in particolare rivolte ai clienti latinoamericani di CrowdStrike.

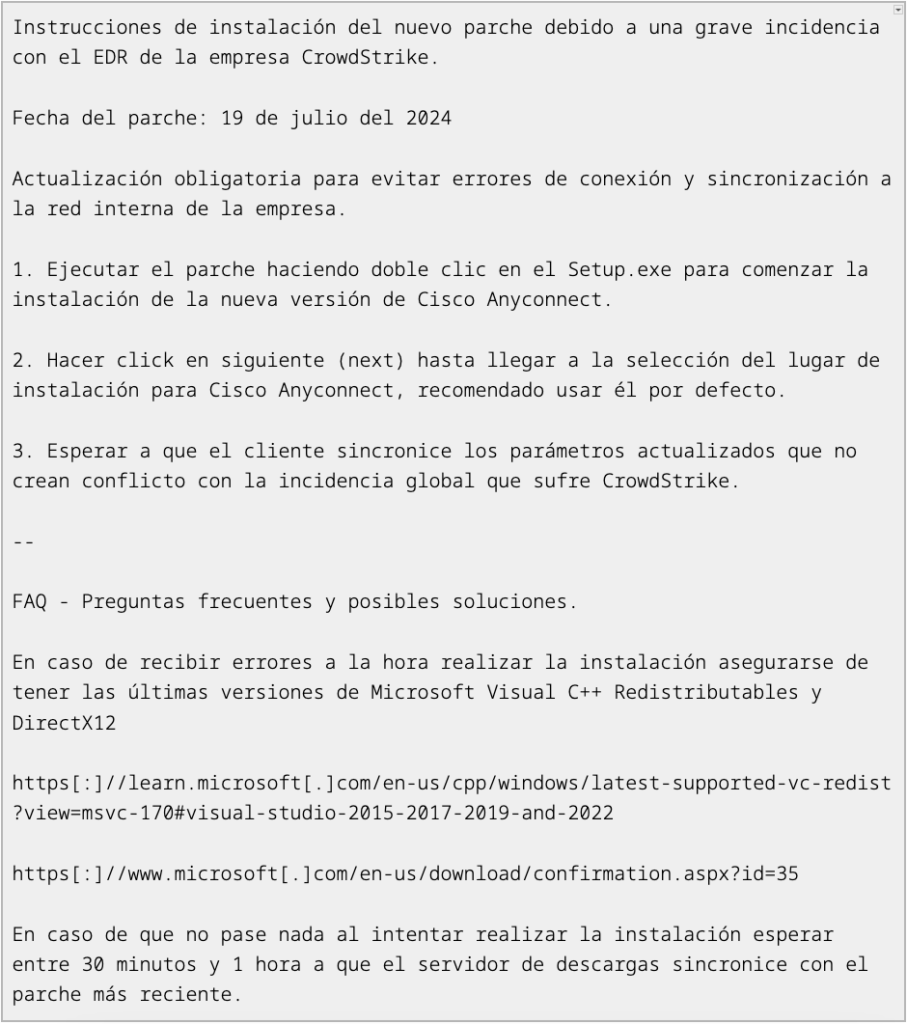

CrowdStrike Intelligence ha segnalato la distribuzione di un archivio ZIP ingannevole, denominato crowdstrike-hotfix.zip, contenente un payload HijackLoader progettato per distribuire il RAT (strumento di accesso remoto) RemCos.

Il file ZIP, con nomi file e istruzioni in spagnolo, suggerisce un attacco mirato agli utenti LATAM. Il file è stato caricato per la prima volta da un submitter con sede in Messico che lo ha caricato su un servizio di scansione malware online.

Queste truffe spesso coinvolgono e-mail di phishing, false chiamate di supporto e offerte fraudolente di servizi di ripristino. La prassi migliore è contattare le aziende direttamente tramite i loro canali ufficiali anziché rispondere a comunicazioni indesiderate.

La sequenza di attacco inizia con l’esecuzione di Setup.exe, che utilizza il dirottamento DLL per caricare HijackLoader. Pubblicizzato come un servizio di crittografia privato noto come ASMCrypt, HijackLoader è abile nell’elusione del rilevamento.

Esegue il payload finale di RemCos, che si connette a un server di comando e controllo a 213.5.130.58:433, consentendo all’attaccante di ottenere il controllo sui sistemi infetti.

La Cyber Defense Agency degli Stati Uniti, il National Cyber Security Centre del Regno Unito e il National Anti-Scam Centre dell’Australia hanno emesso avvertimenti di fare attenzione alle truffe che potete trovare qui e qui .

CrowdStrike ha creato un “Remediation and Guidance Hub” per assistere le persone colpite, mentre Microsoft ha fornito guide di supporto aggiornate. Entrambe le organizzazioni sottolineano l’importanza di verificare le comunicazioni e di non precipitarsi ad agire in seguito a messaggi indesiderati.

Per contrastare queste minacce è fondamentale seguire alcune pratiche fondamentali: restare vigili sui potenziali tentativi di phishing, verificare l’autenticità delle comunicazioni, evitare di scaricare file da fonti non attendibili e segnalare alle autorità competenti eventuali sospette truffe.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…