Un team di archeologi e informatici ha creato un programma di intelligenza artificiale in grado di tradurre istantaneamente antiche tavolette cuneiformi utilizzando l’apprendimento automatico neurale.

In un articolo pubblicato sulla rivista PNAS Nexus, della Oxford University Press, i ricercatori hanno applicato il programma AI per tradurre testi accadici con un alto livello di accuratezza.

L’accadico è un’antica lingua semitica orientale, un tempo era parlata in varie regioni dell’antica Mesopotamia, tra cui Akkad, Assiria, Isin, Larsa, Babilonia e forse Dilmun.

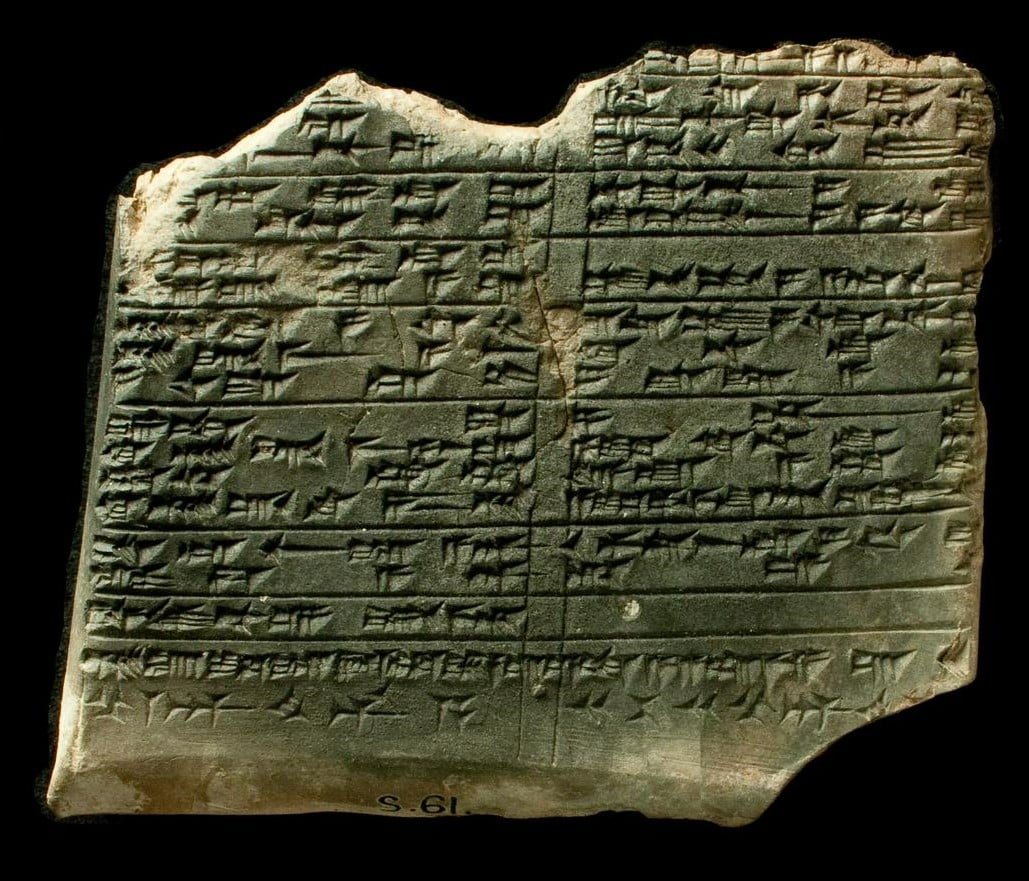

La lingua è conservata su tavolette di argilla risalenti al 2500 a.C. scritte in cuneiforme, una scrittura adottata dai Sumeri che usa simboli a forma di cuneo pressati nell’argilla bagnata.

Secondo i ricercatori: “Centinaia di migliaia di tavolette di argilla incise in caratteri cuneiformi documentano la storia politica, sociale, economica e scientifica dell’antica Mesopotamia. Tuttavia, la maggior parte di questi documenti rimane non tradotta e inaccessibile a causa del loro numero e della quantità limitata di esperti in grado di leggerli”.

Il programma AI ha un alto livello di accuratezza nella traduzione di testi accadici formali come decreti reali o presagi che seguono un certo schema.

Testi più letterari e poetici, come lettere di sacerdoti, hanno maggiori probabilità di avere “allucinazioni” – un termine AI che significa che la macchina genera un risultato completamente estraneo al testo fornito.

L’obiettivo della traduzione automatica neurale (NMT) in inglese dall’accadico è quello di far parte di una collaborazione uomo-macchina, creando una pipeline che assista lo studioso o lo studente dell’antica lingua.

Attualmente, il modello NMT è disponibile su un notebook online e il codice sorgente è stato reso disponibile su GitHub presso Akkademia.

I ricercatori stanno attualmente sviluppando un’applicazione online chiamata Babylonian Engine.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…