Frebniis è stato scoperto dal Symantec Threat Hunter Team, che ha riferito che aggressori sconosciuti stanno attualmente utilizzando il malware contro una serie di obiettivi taiwanesi.

Negli attacchi visti da Symantec, gli hacker criminali hanno utilizzato una funzionalità IIS chiamata Failed Request Event Buffering (FREB), responsabile della raccolta dei metadati delle richieste (indirizzo IP, intestazioni HTTP, cookie ) . Il suo scopo è aiutare gli amministratori del server a risolvere i codici di stato HTTP imprevisti o i problemi di elaborazione delle richieste.

I malintenzionati stanno iniettando un nuovo malware chiamato “Frebniss” in Microsoft Internet Information Services (IIS). Il programma esegue segretamente i comandi inviati tramite richieste web.

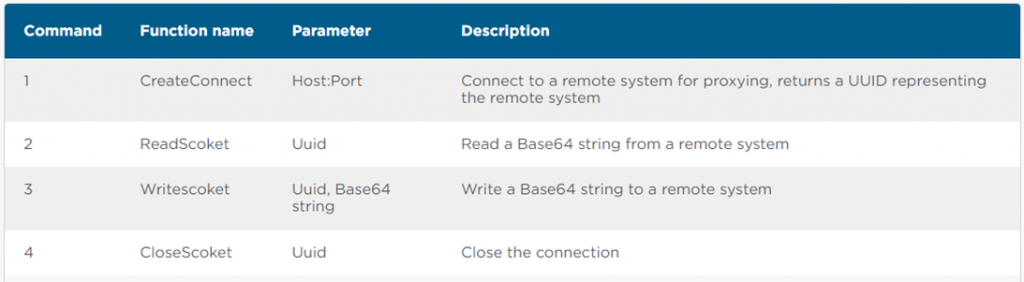

Il malware inietta codice dannoso in una funzione specifica del file DLL che gestisce FREB (“iisfreb.dll”) in modo che gli aggressori possano intercettare e monitorare tutte le richieste HTTP POST inviate al server ISS. Quando il malware rileva determinate richieste HTTP inviate da un utente malintenzionato, analizza la richiesta per determinare quali comandi eseguire sul server.

Symantec ha affermato che gli aggressori devono prima entrare nel server IIS per compromettere il modulo FREB. Tuttavia, gli esperti non sono stati in grado di determinare il metodo utilizzato per ottenere l’accesso nell’attacco vero e proprio.

Il codice inserito è una backdoor .NET che supporta l’inoltro e l’esecuzione di codice C# senza scrivere file sull’unità locale. Questo rende il malware completamente invisibile. Cerca le richieste alle pagine logon.aspx o default.aspx con un parametro di password specifico.

Il secondo parametro HTTP, che è una stringa con codifica base64, consente l’esecuzione di comandi su altri sistemi tramite un IIS compromesso. Ciò consente potenzialmente a Frebniis di raggiungere sistemi interni sicuri che non sono disponibili su Internet.

Comandi inviati a Frebniis tramite richieste HTTP appositamente predisposte

“Se viene ricevuta una chiamata HTTP a logon.aspx o default.aspx senza un parametro password ma con una stringa Base64, si presume che la stringa Base64 sia codice C# che verrà eseguito direttamente in memoria”, spiega Symantec nel rapporto.

Il vantaggio principale dell’utilizzo del componente FREB per gli scopi descritti è quello di evitare di essere rilevati dagli strumenti di sicurezza. Questa backdoor HTTP univoca non lascia tracce o file e non crea processi sospetti sul sistema.

Sebbene il percorso di compromissione iniziale sia sconosciuto, gli esperti consigliano di aggiornare prima il software per ridurre al minimo le possibilità che gli hacker sfruttino vulnerabilità note. Strumenti avanzati di monitoraggio del traffico di rete possono anche aiutare a rilevare attività insolite da malware come Frebniis.

Nell’ottobre 2022, Symantec ha scoperto un altro malware simile utilizzato dal gruppo di hacker Cranefly. Il malware utilizzava segretamente i log della ISS per scambiare comandi con il server C2.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…