Gli anniversari, siano essi personali o professionali, offrono l’opportunità di riflettere sui progressi e di immaginare nuovi orizzonti. Nel 2024, il programma Common Vulnerabilities and Exposures (CVE) celebra 25 anni di attività. Fondato nel 1999, CVE si è trasformato da un progetto limitato a una risorsa globale fondamentale per identificare e affrontare le vulnerabilità informatiche, espandendosi fino a oltre 400 CVE Numbering Authorities (CNA) in più di 40 paesi. (In Italia ancora Zero!).

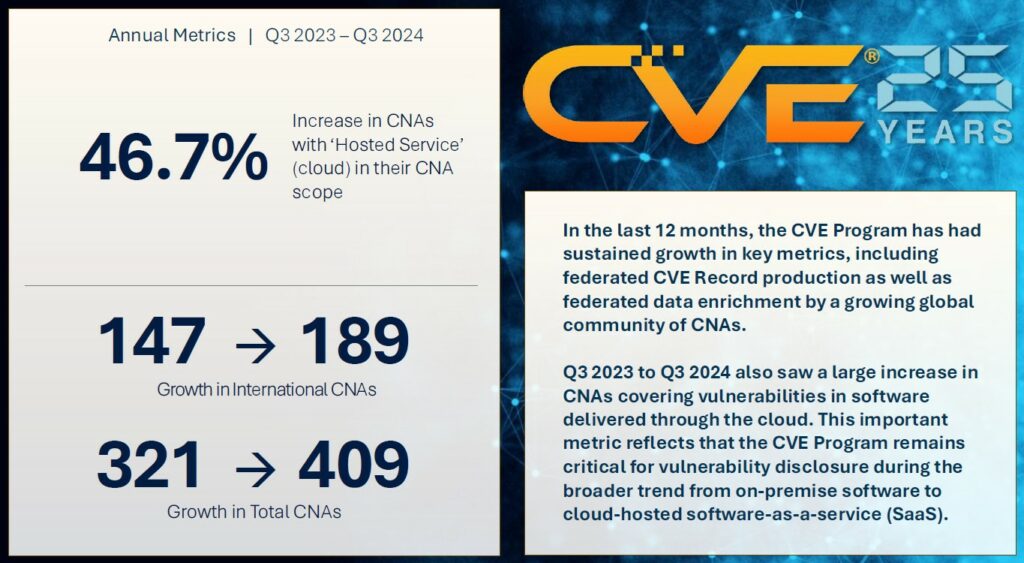

L’espansione delle CNA ha consentito una copertura geografica più ampia e una comprensione più profonda delle vulnerabilità regionali. Questo ha migliorato la capacità delle organizzazioni di identificare, monitorare e mitigare le minacce a livello locale. L’automazione, introdotta negli ultimi anni, ha ulteriormente potenziato la velocità e la qualità con cui i CVE vengono assegnati e aggiornati, permettendo una risposta più rapida alle minacce.

Nonostante questi progressi, ci sono ancora sfide da affrontare, come il miglioramento delle relazioni con la comunità open-source. In passato, il programma CVE ha sofferto di arretrati e lunghi tempi di attesa, generando sfiducia. Oggi, però, la collaborazione con grandi fondazioni open-source, come la Apache e la Python Software Foundation, ha rafforzato i legami e migliorato il processo di segnalazione delle vulnerabilità.

Un’altra sfida riguarda la percezione negativa delle vulnerabilità. Alcune organizzazioni sono riluttanti a rivelarle tempestivamente per timore di reazioni negative da parte dei clienti, ma questa concezione è superata. Anche se non è ancora così per tutte le aziende, la trasparenza nella gestione delle vulnerabilità dimostra impegno verso la sicurezza e protezione degli utenti, un segno di maturità e non di debolezza.

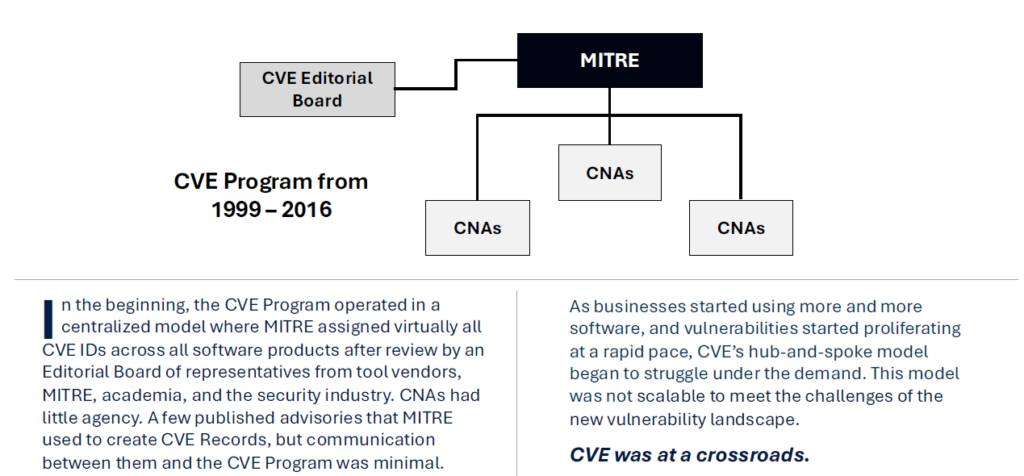

Fondato nel 1999, il programma CVE è nato dalla necessità di standardizzare la denominazione delle vulnerabilità, che fino a quel momento erano identificate in modo disomogeneo dai vari fornitori di software.

L’obiettivo principale era quello di facilitare la condivisione dei dati tra le organizzazioni e consentire una gestione più efficace delle vulnerabilità. Questo ha portato alla creazione di un elenco centralizzato di vulnerabilità pubblicamente divulgate, utilizzato oggi da aziende, governi e ricercatori di tutto il mondo.

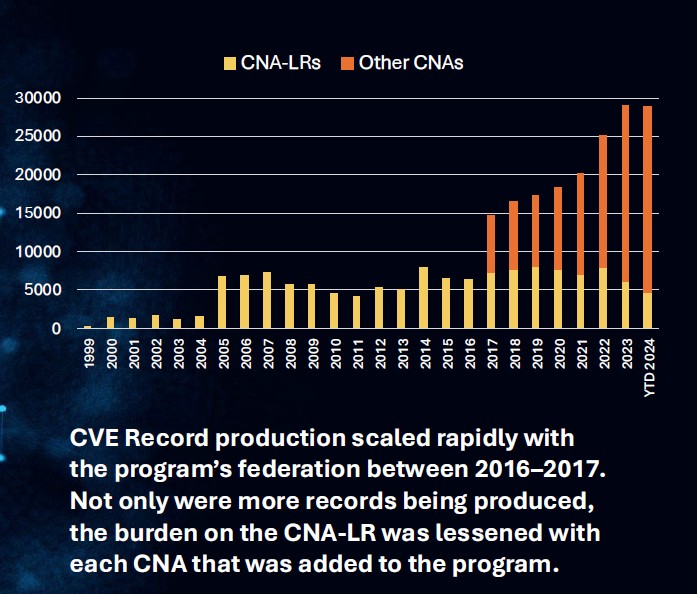

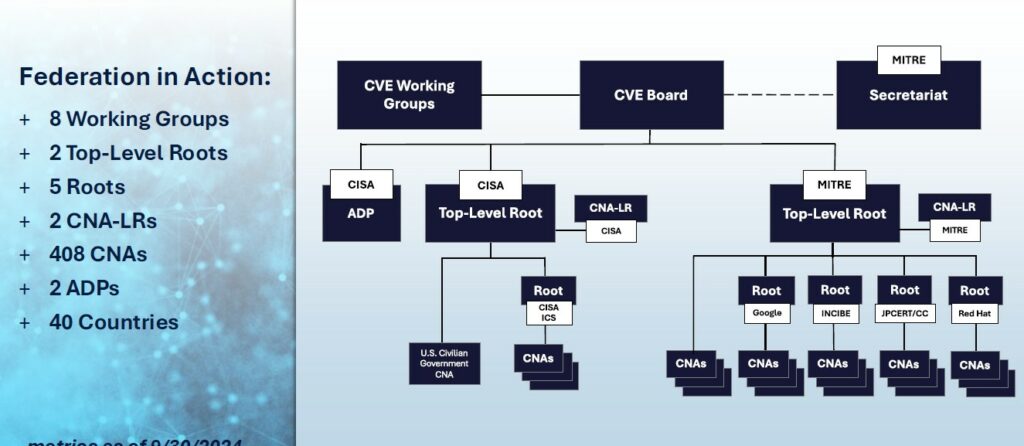

Con la rapida crescita del settore informatico, anche il numero di vulnerabilità è aumentato esponenzialmente. Nel 2016, il programma CVE ha attraversato una trasformazione significativa, adottando un modello federato che ha permesso a una rete più ampia di CNA di pubblicare i propri record di vulnerabilità.

Questo cambiamento ha accelerato la capacità di assegnare CVE ID e ha migliorato la qualità e la velocità con cui le informazioni sulle vulnerabilità vengono condivise.

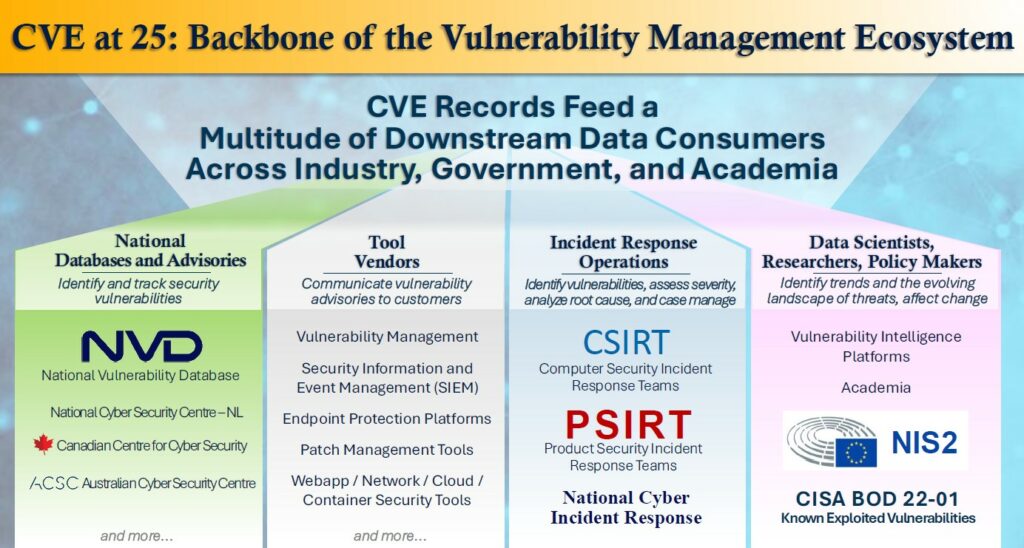

Oggi, il programma CVE è essenziale per molte industrie, dalle tecnologie di rete ai dispositivi IoT, fino ai settori più sensibili come la sanità e l’energia. Le vulnerabilità segnalate dai CNA vengono integrate in strumenti di gestione della sicurezza, sistemi di monitoraggio degli eventi e piattaforme di risposta agli incidenti. Questo approccio unificato ha permesso di migliorare l’efficacia delle difese informatiche globali, riducendo il tempo necessario per mitigare le minacce.

Uno degli sviluppi più significativi degli ultimi anni è stato l’incremento della partecipazione della comunità open source. Grandi organizzazioni come la Python Software Foundation e la Apache Software Foundation hanno aderito come CNA, contribuendo alla segnalazione tempestiva di vulnerabilità nei loro progetti.

Questo rafforza il ruolo del programma CVE nel supportare la sicurezza dei software open source, che oggi rappresentano una parte fondamentale dell’infrastruttura digitale globale.

Mentre il programma CVE guarda al futuro, nuove sfide stanno emergendo, tra cui l’aumento delle vulnerabilità legate all’intelligenza artificiale (IA).

La crescente adozione dell’IA nelle operazioni informatiche porta con sé nuove categorie di minacce, che richiedono un adattamento delle metodologie di identificazione delle vulnerabilità. Il programma CVE dovrà continuare a innovare e collaborare con esperti del settore per affrontare questi nuovi rischi.

Il programma CVE ha dimostrato, nel corso dei suoi 25 anni, di essere un punto di riferimento imprescindibile per la gestione delle vulnerabilità.

Con l’evoluzione continua del panorama delle minacce informatiche, il programma dovrà affrontare nuove sfide, ma la sua missione rimarrà invariata: identificare, definire e catalogare le vulnerabilità per proteggere la comunità globale. Guardando al futuro, CVE continuerà a essere un attore chiave nel rafforzamento delle difese digitali mondiali.