Il ricercatore austriaco Martin Herfurt ha dimostrato un nuovo modo per attaccare una Tesla.

Ha scoperto che è possibile aggiungere una nuova chiave magnetica NFC, facendola passare inosservata al proprietario dell’auto, in soli 130 secondi.

La radice del problema è che l’anno scorso Tesla ha rilasciato un aggiornamento che ha semplificato l’avvio delle auto dopo lo sblocco con le chiavi magnetiche NFC.

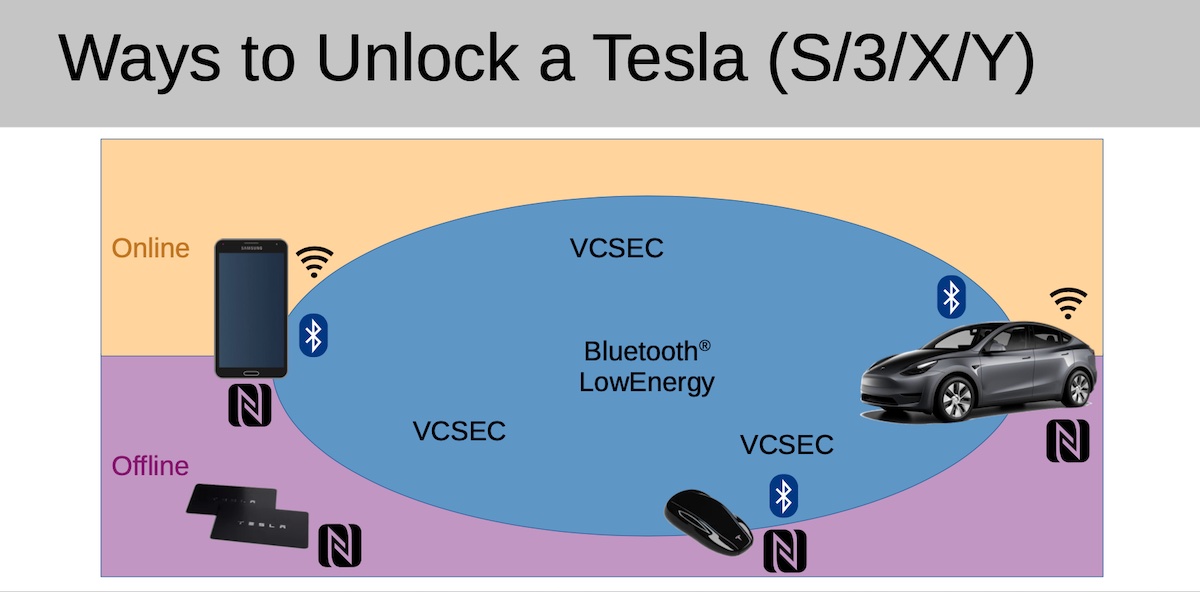

In precedenza, i conducenti che utilizzavano una chiave a scheda per sbloccare le loro auto dovevano posizionarla sulla console centrale per iniziare a guidare. Ma dall’aggiornamento dello scorso agosto, i proprietari di Tesla sono stati in grado di guidare le loro auto subito dopo aver sbloccato l’auto con una chiave magnetica, che è uno dei tre modi per sbloccare una Tesla (gli altri due sono un portachiavi e un’app mobile).

Herfurth ha scoperto che la nuova funzionalità ha uno strano comportamento: non solo consente all’auto di avviarsi automaticamente entro 130 secondi dallo sblocco, ma la mette anche in uno stato che le consente di accettare chiavi nuove di zecca, senza la necessità di autenticazione e senza alcuna indicazione sul display dell’auto.

“Tesla ha introdotto questo timer per rendere più semplice l’utilizzo delle schede NFC. Cioè, l’auto deve avviarsi e guidare senza che l’utente riutilizzi la chiave magnetica. Ma c’è un problema: durante un periodo di 130 secondi, non solo è consentito guidare un’auto, ma anche registrare una nuova chiave”

Ha spiegato l’esperto.

L’app ufficiale di Tesla non consente la registrazione di nuove chiavi a meno che non sia collegata all’account del proprietario, ma Herfurt ha scoperto che l’auto ha inviato messaggi a qualsiasi altro dispositivo Bluetooth Low Energy (BLE) nelle vicinanze.

Di conseguenza, l’esperto ha creato la propria applicazione chiamata Teslakee, che utilizza VCSec, proprio come l’applicazione ufficiale di Tesla.

Teslakee dimostra quanto sia facile per i ladri aggiungere una nuova chiave ad un’auto.

Devi solo essere vicino all’auto durante i 130 secondi dopo aver sbloccato la chiave magnetica NFC. Il ladro può quindi utilizzare la sua chiave per sbloccare, avviare e spegnere l’auto in qualsiasi momento. Né il display dell’auto né la vera app Tesla mostreranno messaggi su ciò che è successo.

Se il proprietario del veicolo utilizza un’app per sbloccare il veicolo (e questo è il metodo di sblocco Tesla più comune), l’aggressore può costringere la vittima a utilizzare la chiave magnetica.

Per fare ciò, basta portare con te un jammer e bloccare la frequenza del BLE necessaria al funzionamento dell’applicazione.

Herfurth ha provato con successo il suo attacco alle Tesla Model 3 e Y.

Non ha testato questo metodo sulle nuove Model S e X, ma suggerisce che anche questi modelli sono probabilmente vulnerabili, perché utilizzano le stesse tecnologie. Una dimostrazione dell’attacco può essere vista nel video riportato sotto.

Va notato che Herfurt ha creato TeslaKee e condotto la sua ricerca come parte del Progetto Tempa, che

“fornisce strumenti e informazioni sul protocollo VCSEC utilizzato dagli accessori e dall’app di controllo del veicolo Bluetooth LE di Tesla”.

Herfurth è anche membro del Trifinite Group, un team di hacking focalizzato sui problemi del BLE.

Il ricercatore ha rilasciato i dati relativi al problema, perché, secondo lui, è improbabile che Tesla lo risolva. Herfurt scrive di non aver mai ricevuto alcuna risposta dall’azienda in merito alle vulnerabilità che ha scoperto nel 2019 e nel 2021e dubita che qualcosa cambierà ora.

“Ho avuto l’impressione che sapessero già tutto e non volessero cambiare nulla” Ha detto Herfurt e ha aggiunto: “Questa volta, Tesla non può essere all’oscuro di questa cattiva implementazione. Quindi non vedo il senso di contattare Tesla in anticipo”.

Dal momento che i rappresentanti di Tesla non commentano le conclusioni di Herfurth, i proprietari di auto, sfortunatamente, possono fare poco per proteggersi.

Una delle misure per proteggersi da tali attacchi può essere quella di configurare Pin2Drive in modo che il ladro non possa avviare l’auto, sebbene ciò non impedisca all’aggressore di entrare nell’auto. Puoi anche controllare regolarmente l’elenco delle chiavi che possono essere utilizzate per sbloccare e avviare l’auto.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…