Come avevamo riportato in precedenza, un bug critico è stato rilevata all’interno dei firewall di Palo Alto. Degli sconosciuti hanno sfruttato con successo per più di due settimane una vulnerabilità 0-day nei firewall di Palo Alto Networks, hanno avvertito gli esperti di Volexity.

Il problema è identificato come CVE-2024-3400 (punteggio CVSS 10) è una vulnerabilità di command injection che consente agli aggressori non autenticati di eseguire codice arbitrario con privilegi di root. Per utilizzarlo non sono richiesti privilegi speciali o interazione con l’utente.

Secondo il produttore, tutti i dispositivi che eseguono PAN-OS versioni 10.2, 11.0 e 11.1 che hanno il gateway GlobalProtect e la telemetria abilitati sono vulnerabili a CVE-2024-3400. Altre versioni di PAN-OS, firewall cloud e dispositivi Panorama e Prisma Access non sono interessate dal problema.

Attualmente sono già stati rilasciati hotfix per PAN-OS 10.2.9-h1, PAN-OS 11.0.4-h1, PAN-OS 11.1.2-h3 e versioni successive di PAN-OS. Nel prossimo futuro sono previste anche patch per altre versioni utilizzate di frequente. Le relative date di rilascio esatte possono essere trovate nel bollettino sulla sicurezza dedicato al problema.

“Palo Alto Networks è consapevole dello sfruttamento di questo problema. Stiamo monitorando lo sfruttamento iniziale di questa vulnerabilità, chiamata Operazione MidnightEclipse, perché crediamo con assoluta certezza che gli exploit conosciuti che abbiamo esaminato fino ad oggi siano limitati a un singolo aggressore”, ha affermato Palo Alto Networks.

Secondo gli analisti di Volexity che hanno scoperto la vulnerabilità, gli hacker sfruttano CVE-2024-3400 da marzo di quest’anno e introducono una backdoor personalizzata nei sistemi delle vittime per penetrare nelle reti interne delle aziende e rubare dati.

Volexity segue gli aggressori con il nome in codice UTA0218 e afferma che gli attacchi sono chiaramente legati a “hacker governativi”, ma non è ancora riuscita a collegare l’attività degli aggressori a un paese specifico o ad altri gruppi di hacker.

“Volexity ritiene che sia molto probabile che UTA0218 sia un aggressore sponsorizzato dallo stato in base alle risorse necessarie per sviluppare e sfruttare questo tipo di vulnerabilità, al tipo di vittime prese di mira e alle capacità dimostrate durante l’installazione della backdoor Python e il successivo accesso a reti di vittime”, dicono i ricercatori.

Volexity afferma di aver notato l’exploit il 10 aprile 2024 e di aver notificato l’exploit a Palo Alto Networks. Il giorno successivo Volexity ha scoperto uno “sfruttamento identico” dello stesso problema sulla rete di un altro cliente. In questi casi, il problema veniva sfruttato per creare reverse shell e scaricare payload aggiuntivi.

Ulteriori indagini hanno rivelato che gli aggressori avevano sfruttato CVE-2024-3400 almeno dal 26 marzo, ma hanno distribuito il payload solo il 10 aprile. Secondo i ricercatori, uno dei principali payload degli aggressori è un malware Upstyle personalizzato, sviluppato appositamente per PAN-OS e che funge da backdoor per l’esecuzione di comandi sui dispositivi compromessi.

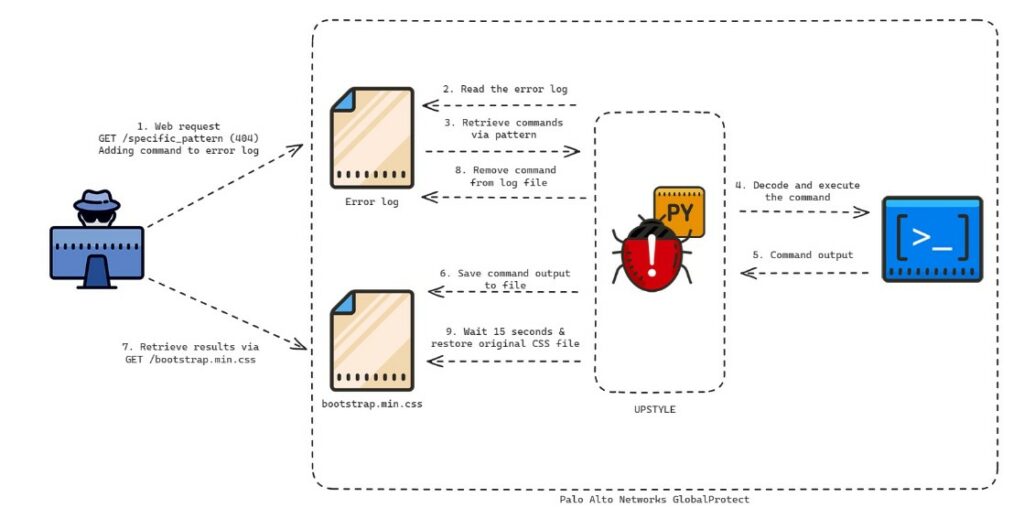

La backdoor viene installata utilizzando uno script Python che crea un file di configurazione del percorso in /usr/lib/python3.6/site-packages/system.pth. Questo file è la backdoor Upstyle; monitora i registri di accesso del server web per estrarre comandi codificati base64 per l’esecuzione.

“I comandi da eseguire vengono generati richiedendo una pagina web inesistente con un modello specifico. Il compito della backdoor è analizzare il registro degli errori del server web (/var/log/pan/sslvpn_ngx_error.log) per questo modello, trasformare e decodificare i dati aggiunti all’URI inesistente e quindi eseguire il comando risultante. Successivamente, i risultati del comando vengono aggiunti al file CSS, che fa parte del firewall (/var/appweb/sslvpndocs/global-protect/portal/css/bootstrap.min.css)”, spiegano gli esperti.

Oltre alla backdoor descritta, i ricercatori hanno osservato gli aggressori installare payload aggiuntivi per avviare reverse shell, estrarre dati di configurazione PAN-OS, eliminare registri e distribuire uno strumento di tunneling chiamato GOST.

In uno degli attacchi, ad esempio, gli hacker sono entrati nella rete interna dell’azienda per rubare file riservati in Windows, tra cui “il database di Active Directory (ntds.dit), i dati DPAPI e i registri degli eventi di Windows (Microsoft-Windows-TerminalServices-LocalSessionManager% 4.evtx operativo)”. Gli aggressori hanno anche rubato file di Google Chrome e Microsoft Edge su alcuni dispositivi presi di mira, inclusi credenziali e cookie.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…