Apple ha rilasciato un aggiornamento di sicurezza per iOS 15.1.1 che corregge tre vulnerabilità sfruttate in una campagna di spionaggio con nome in codice Triangulation Operation.

Una delle vulnerabilità, il CVE-2023-1840, ha consentito agli aggressori di infettare i dispositivi utilizzando un exploit zero-click inviato tramite iMessage. L’exploit ha sfruttato un bug nell’elaborazione delle immagini e ha dato agli aggressori il pieno controllo del dispositivo infetto e di tutti i dati su di esso.

Un’altra vulnerabilità, il CVE-2023-1841, è correlato a un bug nel kernel iOS che consentiva l’escalation dei privilegi di processo e l’esecuzione di codice arbitrario. Anche la terza vulnerabilità, il CVE-2023-1842, è correlato al kernel iOS e consente di aggirare le restrizioni di sicurezza.

Apple ha riconosciuto che queste vulnerabilità sono state sfruttate attivamente, ma non ha nominato i responsabili degli attacchi. Tuttavia, in precedenza, gli esperti di Kaspersky Lab hanno rivelato i dettagli dell’Operazione, durante la quale le spie informatiche hanno raccolto dati dai dispositivi iOS.

Per fare ciò, hanno utilizzato un impianto TriangleDB unico che ha funzionato nella memoria del dispositivo e non ha lasciato tracce in memoria. L’impianto poteva eseguire 24 comandi che consentivano agli aggressori di avviare vari processi, tra cui l’interazione con il file system del dispositivo, l’estrazione di elementi di sicurezza per raccogliere le credenziali e il monitoraggio della geolocalizzazione della vittima.

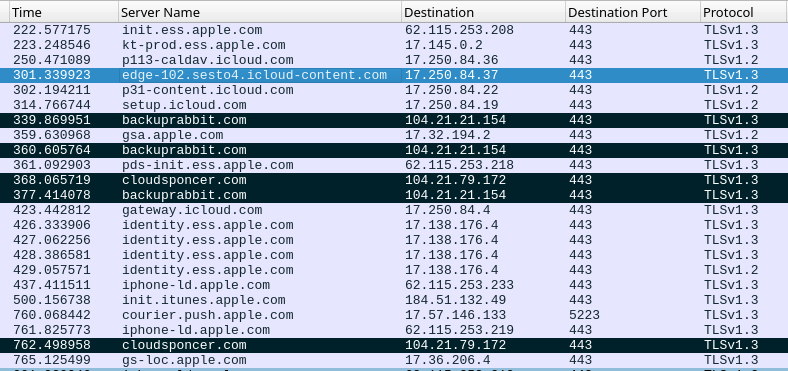

Lo scopo degli aggressori era raccogliere varie informazioni per lo spionaggio. Tra le vittime c’erano i dipendenti di Kaspersky Lab che hanno scoperto l’attacco grazie al sistema KUMA, che ha analizzato il traffico di rete dalla rete Wi-Fi aziendale dell’azienda.

Il servizio di sicurezza federale russo (FSB) afferma che questo malware è stato utilizzato dalle agenzie di intelligence statunitensi per attaccare gli iPhone dei diplomatici russi. Gli Stati Uniti hanno infettato migliaia di iPhone con il malware e hanno accusato Apple di collusione nella campagna, ha affermato l’FSB. Tra gli obiettivi, secondo l’agenzia, c’erano sia utenti locali che numeri stranieri che utilizzavano schede SIM registrate per missioni diplomatiche e ambasciate in Russia.

Apple ha negato qualsiasi coinvolgimento in risposta alle accuse, affermando: “Non abbiamo mai collaborato con alcun governo per implementare backdoor per accedere a qualsiasi prodotto Apple, e non lo faremo mai”, ha detto un portavoce di Apple in una nota.

Apple consiglia a tutti gli utenti iOS di aggiornare i propri dispositivi all’ultima versione per proteggersi da possibili attacchi.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…