L’approccio strategico di TrendMicro e le sue capacità di intelligence sono stati decisivi nella collaborazione con le Forze dell’Ordine internazionali nell’operazione Cronos, che ha permesso alle forze dell’ordine di accedere alle infrastrutture IT della famosa cybergang LockBit.

Milano, 9 aprile 2024 – Trend Micro, leader globale di cybersecurity,ha reso pubblici i dettagli dell’attività di threat intelligence con cui ha supportato le Forze dell’Ordine contro il gruppo ransomware LockBit.

L’azione, nota come “Operazione Cronos”, ha colpito il gruppo cybercriminale responsabile di un quarto di tutti gli attacchi ransomware a livello mondiale e rappresenta un passo avanti fondamentale nella lotta alle minacce informatiche. I dettagli sono disponibili nel report “Unveiling the Fallout: Operation Cronos’ Impact on LockBit Following Landmark Disruption”.

L’operazione Cronos si distingue da tutte le altre perché non è stata solo una semplice battuta d’arresto per il gruppo Lockbit, ma si è trattato di un attacco decisivo che ha permesso di paralizzare le infrastrutture, indebolire i meccanismi finanziari, rivelare gli affiliati e mettere in discussione la fiducia all’interno delle reti criminali.

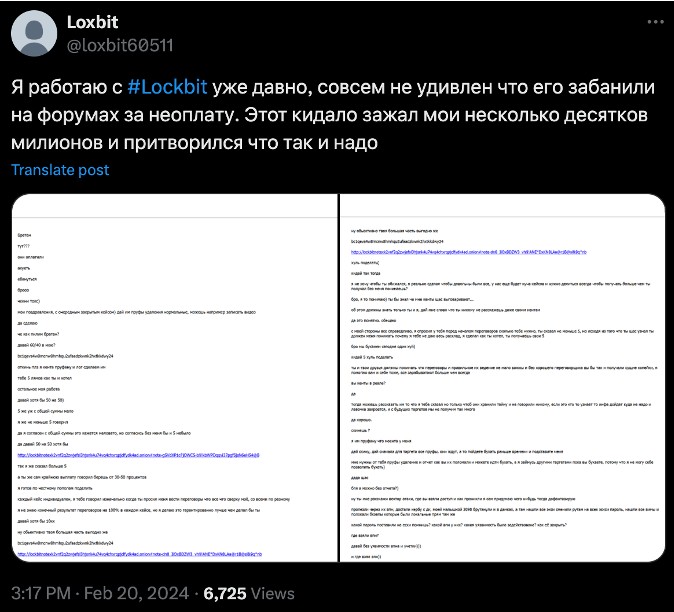

Il contrattacco pianificato e inferto al gruppo ha rovinato la reputazione di LockBit nell’underground del crimine informatico, vanificandone i tentativi di riorganizzazione. Il capobanda “Lockbitsupp” è stato bannato da due popolari forum clandestini, XSS ed Exploit.

Il gruppo ha cercato di ricostruire i leak site di New Onion, lanciati una settimana dopo l’operazione, e Lockbitsupp sta attivamente cercando intermediari per l’acquisto di domini di primo livello .gov, .edu e .org, in quella che sembra essere una ritorsione per l’Operazione Cronos.

In ogni caso, i loro sforzi non hanno portato a risultati. La telemetria di Trend rivela pochissimi attacchi informatici riusciti dopo il blocco delle Forze dell’Ordine e la grande maggioranza proviene da campagne precedenti o da altri gruppi cybercriminali come ALPHV.

Il gruppo ha sviluppato una nuova versione del ransomware, Lockbit-NG-Dev, che Trend ha già monitorato, fornendo protezioni avanzate ai clienti.

Questi i risultati principali dell’Operazione Cronos:

I risultati di questa operazione dimostrano la continua ricerca di Trend nell’anticipare le minacce informatiche e proteggere le organizzazioni di tutto il mondo dai pericoli in continua evoluzione del panorama informatico. Il modo migliore per combattere gli avversari in comune è sicuramente quello di continuare a condividere i dati di intelligence in maniera rapida ed efficiente.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…