Il Tor Browser (acronimo di The Onion Router) è un browser web gratuito e open-source progettato specificamente per tutelare la privacy degli utenti online. Utilizzando una rete di server distribuiti in tutto il mondo, Tor consente agli utenti di navigare in Internet in modo anonimo, nascondendo la loro identità e posizione geografica, e rendendo difficile tracciare le loro attività online.

Tor affonda le sue radici nei primi anni 2000, ma il concetto di onion routing (routing a cipolla) su cui si basa risale agli anni ’90, sviluppato presso i laboratori della Naval Research Laboratory degli Stati Uniti.

Inizialmente creato per proteggere le comunicaioni degli agenti sotto copertura, il progetto fu successivamente declassificato e reso pubblico, dando vita a una comunità di sviluppatori e utenti che hanno contribuito a renderlo lo strumento che conosciamo oggi. Nel 2002, Roger Dingledine e Nick Mathewson, insieme a Paul Syverson, hanno lanciato la prima versione pubblica della rete Tor.

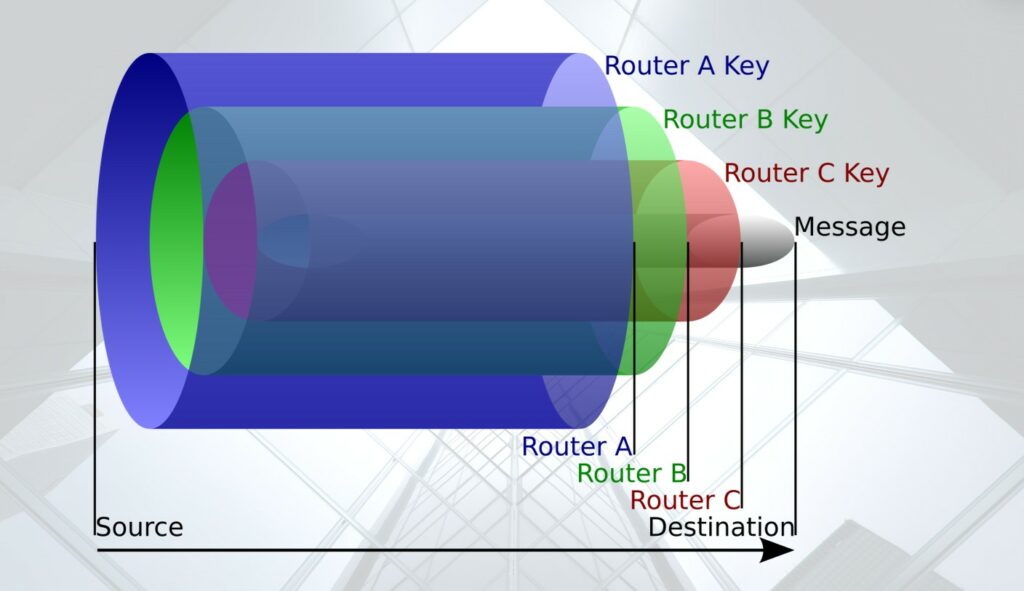

Il Tor Browser funziona instradando il traffico internet dell’utente attraverso una rete centralizzata di server gestiti da volontari in tutto il mondo. Questi server, chiamati “nodi”, criptano il traffico in modo che né il sito visitato né le terze parti possano facilmente identificare la provenienza del traffico.

Accesso al Dark Web: Tor è anche noto per consentire l’accesso a siti web nascosti, noti come servizi “.onion”, che non sono accessibili tramite i normali browser e motori di ricerca. Questi siti possono essere utilizzati per scopi legittimi, come la protezione delle comunicazioni in regimi oppressivi, ma anche per attività illecite.

Nel corso degli anni, il Tor Project ha affrontato diverse sfide, tra cui tentativi di censura da parte di governi e attacchi di rete progettati per deanonimizzare gli utenti. Tuttavia, grazie al supporto della comunità open source e alla continua innovazione, Tor è rimasto un pilastro fondamentale per la privacy online.

Tor non è privo di critiche e limitazioni. L’accessibilità al Dark Web ha portato a una serie di implicazioni etiche e legali. Da un lato, Tor è stato uno strumento fondamentale per giornalisti investigativi, attivisti e dissidenti che operano in ambienti repressivi, consentendo loro di comunicare in modo sicuro e anonimo. D’altro canto, la natura anonima di Tor lo ha reso un rifugio per attività illegali, come il traffico di droga, l’evasione fiscale e la pedopornografia. Questa dualità ha portato a una crescente attenzione da parte delle forze dell’ordine e dei governi, che spesso vedono Tor come uno strumento utilizzato esclusivamente da criminali.

Tor non è una panacea. Non può proteggere da malware o attacchi man-in-the-middle a livello locale. Inoltre, la velocità di connessione può essere limitata, soprattutto per attività che richiedono una banda larga elevata.

Il Tor Browser rimane uno degli strumenti più potenti per proteggere la privacy online. La sua complessa architettura di routing a cipolla, combinata con una robusta crittografia, lo rende uno strumento essenziale per chiunque desideri navigare in modo anonimo. Tuttavia, come ogni tecnologia, non è infallibile e richiede un uso consapevole e informato per massimizzare la sicurezza.

Il futuro del Tor Browser continuerà ad evolversi man mano che emergono nuove minacce e sfide, ma la sua importanza come baluardo della libertà e della privacy online è indiscutibile.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…