Tra il 2022 e il 2023, la cyber gang Timitator (战术模仿者) ha attaccato attivamente le istituzioni energetiche, scientifiche e militari cinesi. Gli attacchi sono stati effettuati tramite phishing e altri metodi volti a compromettere i sistemi target.

Il gruppo Timitator ha utilizzato diversi formati di file dannosi come “.exe”, “.chm”, “.iso” e “.lnk”. Dopo aver avviato con successo i file infetti, la prima fase è stata scaricare CobaltStrike per stabilire una connessione stabile, quindi scaricare attraverso di esso il codice dannoso personalizzato, consentendo di valutare la rete e sviluppare piani di attacco individuali per ciascun dispositivo infetto.

Recentemente, il laboratorio Xunxinfo ha rilevato una nuova serie di istanze di phishing di software dannoso provenienti da Timitator. Invece di CobaltStrike, hanno utilizzato uno strumento di gestione remota scritto in Rust. Alcuni di questi file contenevano firme e descrizioni Microsoft false mascherate da software legittimo.

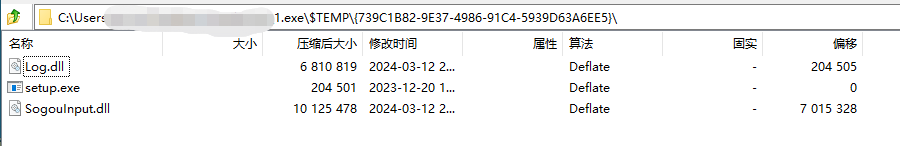

Il gruppo Timitator utilizza regolarmente la tecnica del sideloading DLL, combinando programmi legittimi con librerie dannose. Ad esempio, la libreria dannosa WTSAPI32.dll è stata utilizzata con il sistema di controllo della temperatura NitroSense e Log.dll è stata utilizzata con l’antivirus Bitdefender. Queste librerie dannose erano protette da un wrapper VMP, ma a causa della mancanza di una firma legittima la loro efficacia contro gli antivirus era ridotta.

Durante l’analisi, è stato stabilito che la prima fase di download dello shellcode corrisponde a campioni precedentemente attribuiti a un altro gruppo di hacker, OceanLotus. Ciò suggerisce una possibile relazione tra Timitator e OceanLotus.

Nel frattempo, Timitator continua a prendere di mira attivamente le principali istituzioni cinesi, adattando i suoi metodi e strumenti per aggirare i moderni sistemi di sicurezza. L’uso di nuovi strumenti basati su Rust, così come la falsificazione delle firme, indicano un alto grado di preparazione e ingegnosità degli aggressori.

| sha256 | Tempo di caricamento | type | C2 |

| 49d3777d0d02cd2a4d1c44313c72279fee1681c1e3566535f9117d17b274424b | 2024-03-22 | CobaltStrike | 39.104.205.68:443 |

| acf0fb4dac33e197de3a3e142eeaa7e5a892607424e8ea8708d49c65f3703d61 | 2024-03-25 | CobaltStrike | 64.176.58.16:80 |

| 87bfce678855fa498d85b143beaf129f9bd468ebdcc1226b2ba39780a02f3d2e | 2024-03-28 | RUST | 38.180.94.8:80 |

| aac2cbd4cb119dec6c9a8c58f86b8bdd83d27fdaed85149bb2572599de9e32c0 | 2024-04-12 | RUST | 38.180.94.8:80 |

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Vulnerabilità

VulnerabilitàVenerdì sera l’exchange di criptovalute sudcoreano Bithumb è stato teatro di un incidente operativo che ha rapidamente scosso il mercato locale di Bitcoin, dimostrando quanto anche un singolo errore umano possa avere effetti immediati e…

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…