I ricercatori di sicurezza cinesi hanno vinto un totale di 1,88 milioni di dollari nella principale competizione di hacking del paese, la Tianfu Cup, hackerando il software più popolare al mondo, tra cui Windows 10, iOS 15, Ubuntu, Chrome e molto altro ancora.

Il Grand Prix dei bug, che si è svolto dal 16 al 17 ottobre a Chengdu in CIna, è stato vinto dagli specialisti della società di sicurezza informatica cinese Kunlun Lab, che ha portato a casa 654,5 mila dollari, ovvero un terzo del montepremi totale.

Sponsor della manifestazione

La “Tianfu Cup” si è tenuta per la quarta volta questo anno. Il concorso è disciplinato dalle stesse regole del popolare concorso di hacking Pwn2Own, a cui è vietata la partecipazione da parte dei ricercatori cinesi.

Ricordiamo che fino al 2017 i cinesi hanno vinto premi multimilionari a Pwn2Own e hanno goduto di grande prestigio, ma poi il governo ha vietato loro di partecipare a concorsi di hacking stranieri. Pechino ha ritenuto che un personale così prezioso sarebbe stato utile a se stessa e ha istituito la propria competizione: la “Tianfu Cup” proprio per questo motivo.

Nel luglio 2021, gli organizzatori hanno presentato un elenco di programmi destinati all’hacking.

I partecipanti hanno avuto tre o quattro mesi per violarli e poi preparare gli exploit, che hanno dovuto eseguire sui dispositivi forniti dagli organizzatori nell’arena “Tianfu Cup”. Una volta violato il dispositivo, alla manifestazione hanno avuto 5 minuti per lanciarlo e spiegarlo.

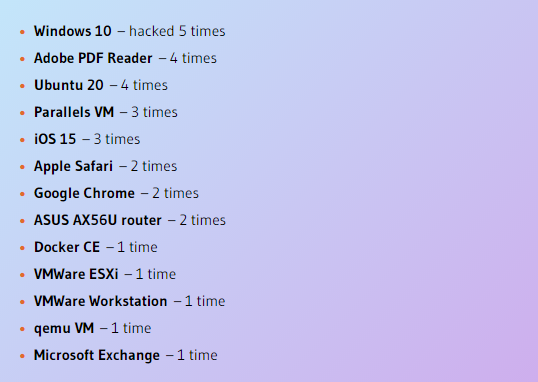

Quest’anno, agli hacker è stato offerto un elenco di 16 programmi e 11 partecipanti hanno presentato con successo un exploit funzionanti in 13 casi.

Software violati nella manifestazione

Solo il NAS Synology DS220j, lo smartphone Xiaomi Mi 11 e un veicolo elettrico di un marchio cinese senza nome, che non sono stati registrati per essere hackerati.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…