I funzionari dei servizi segreti statunitensi hanno avviato una disputa sulla necessità di un mandato per accedere ai dati sulla posizione raccolti tramite le comuni app per smartphone. Secondo comunicazioni interne ottenute da 404 Media, alcuni rappresentanti del servizio hanno affermato che le persone stesse accettano di essere tracciate quando accettano i termini di utilizzo delle applicazioni. Spesso però gli utenti non si rendono nemmeno conto che i dati possono arrivare alle autorità.

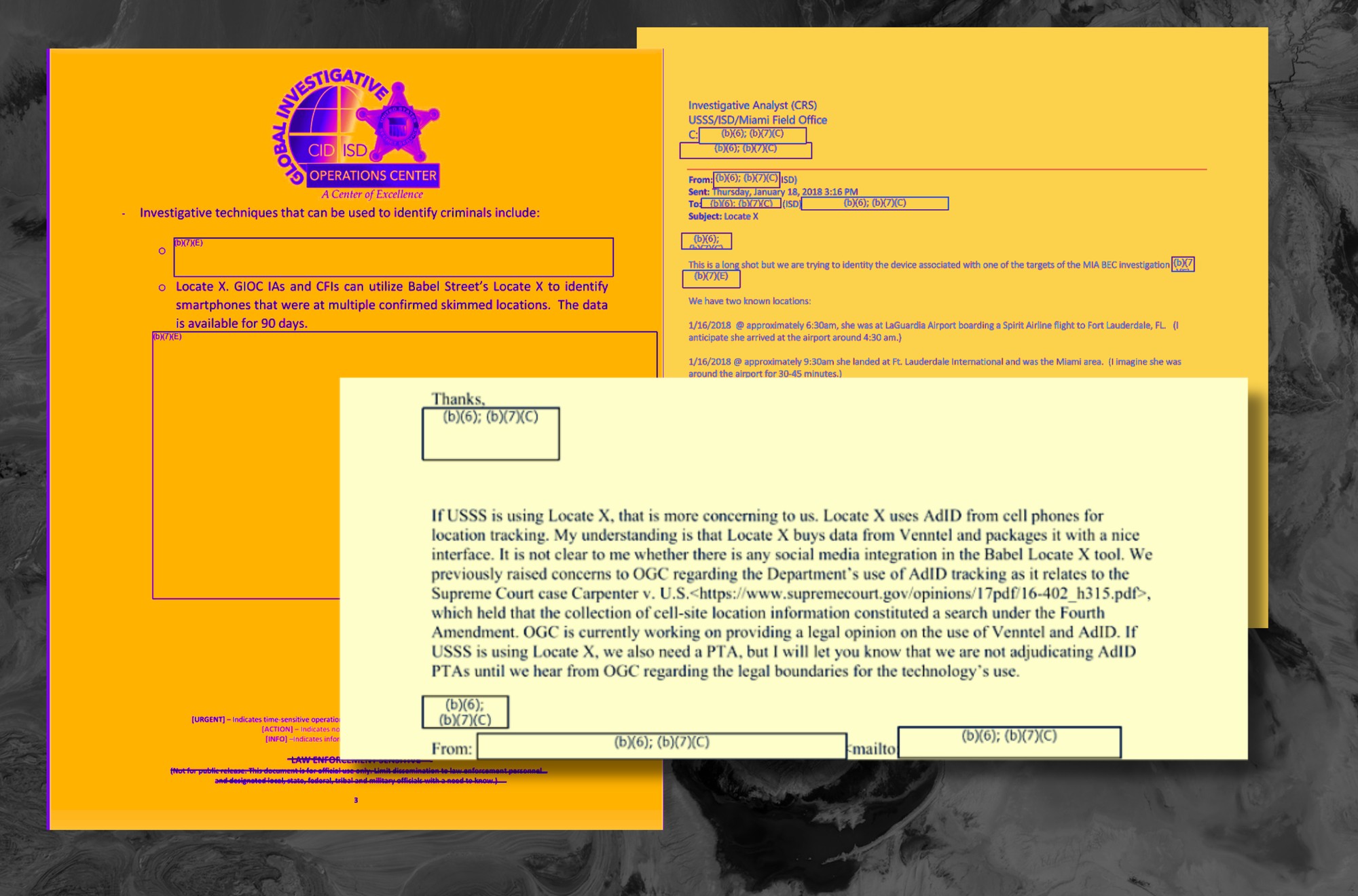

La corrispondenza trapelata ha rivelato dettagli sull’utilizzo da parte dei servizi segreti statunitensi (USSS) di uno strumento chiamato Locate X, che consente di tracciare i movimenti di una persona utilizzando il proprio telefono.

Nel 2023, un audit ha rilevato che i servizi segreti, le forze dell’ordine doganali e le forze dell’immigrazione avevano avuto accesso illegalmente a tali dati. In risposta alla richiesta dei giornalisti, i rappresentanti dei servizi segreti hanno affermato che questo strumento ormai non viene più utilizzato.

Locate X è sviluppato da Babel Street e raccoglie dati sui movimenti delle persone attraverso app su dispositivi iOS e Android. Le app trasmettono le informazioni ai data broker, che poi alimentano sistemi come Locate X. In precedenza, i giornalisti avevano scoperto che lo strumento poteva tracciare i movimenti delle persone, ad esempio, coloro che hanno visitato determinate cliniche, fino al loro luogo di residenza.

Le informazioni sull’utilizzo di Locate X sono apparse per la prima volta nel 2020 grazie alla pubblicazione del Protocollo. Si è scoperto che l’USSS e altre agenzie utilizzano il programma per rintracciare i truffatori, come coloro che rubano i dati delle carte bancarie. Uno dei documenti affermava che lo strumento aiuta a identificare i telefoni situati nei luoghi in cui sono stati registrati casi di skimming.

Tuttavia, all’interno dei servizi segreti c’era disaccordo sulla legalità dell’utilizzo dei dati senza mandato. Alcuni dipendenti credevano che lo strumento rientrasse nella decisione della Corte Suprema nel caso Timothy Carpenter, che stabilì che l’accesso ai dati del cellulare richiedeva un mandato. Ma Babel Street ha insistito sul fatto che lo strumento dell’azienda non viola la legge, poiché i dati vengono raccolti con il consenso degli utenti e sono resi anonimi. Tuttavia, una recente dimostrazione di Locate X ha dimostrato che è possibile identificare facilmente un utente tramite l’identificatore pubblicitario univoco del suo telefono.

Nella corrispondenza si discuteva anche di quali unità dei servizi segreti utilizzassero Locate X. Ad esempio, l’Office of Strategic Investigations ha utilizzato lo strumento per localizzare i telefoni negli aeroporti e durante le indagini internazionali sulle frodi legate alle criptovalute.

Il senatore Ron Wyden ha espresso preoccupazione per il fatto che il governo stia acquistando dati sulla posizione senza un mandato, aggirando così il quarto emendamento. Wyden ha affermato che il Congresso deve approvare una legislazione che stabilisca regole severe per l’uso da parte del governo dei dati commerciali. I servizi segreti, in risposta a un’inchiesta, hanno confermato di operare in conformità con le leggi e le politiche, ma non utilizzano più Locate X.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…