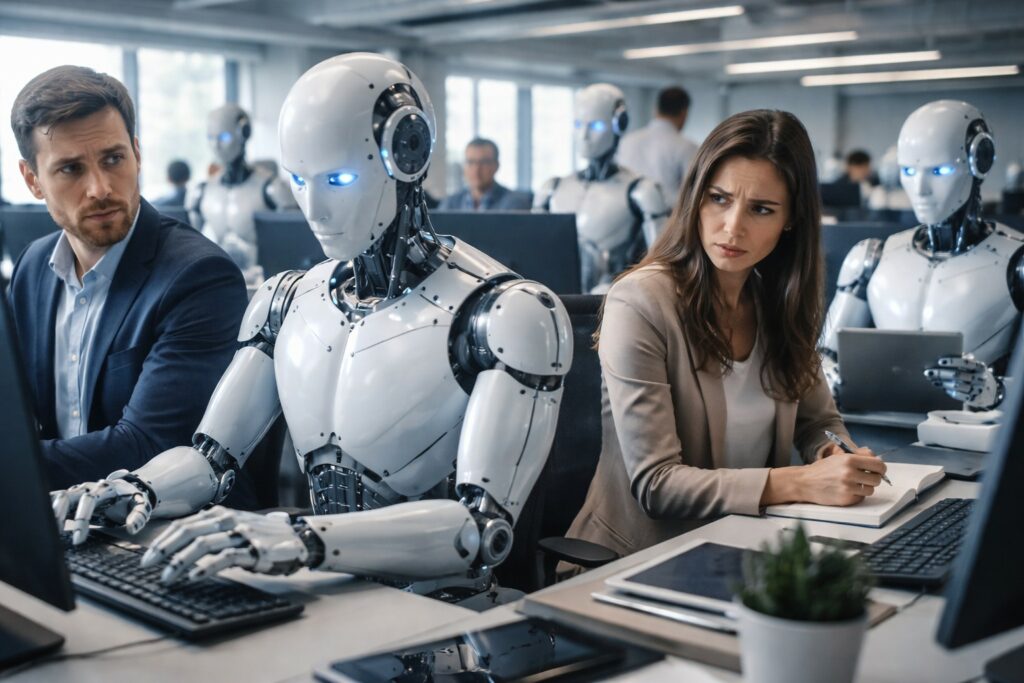

In Cina è illegale licenziare un umano per sostituirlo con l’intelligenza Artificiale. Il caso

Un tribunale cinese si è pronunciato a favore di un dipendente umano in una controversia di lavoro causata dalla sostituzione con l’intelligenza artificiale, una decisione che, secondo gli esperti, po...

Presunto Attacco alla supply chain di SAP: pacchetti npm ufficiali trasformati in malware

Nel pomeriggio del 29 aprile 2026 una grande quantità di post su X riportavano il presunto attacco alla supply chain di SAP tramite pacchetti ppm ufficiali. Subito l’attribuzione a TeamPCP era piuttos...

Buon Primo Maggio a tutti! Fino a quando il badge lo timbrerà l’AI

Il Primo Maggio è per definizione, una giornata dedicata al lavoro. Si tratta di una ricorrenza che nasce da dure lotte, grandi scioperi e rivendicazioni, e che si celebra tra piazze piene, grandi con...

La più grande violazione nella storia del calcio: 150.000 passaporti di giocatori e dirigenti nel dark web

Durante il monitoraggio quotidiano delle underground criminali che svolgo quotidianamente, ho subito pensato alla collezione delle figurine dei calciatori. Ma in effetti, c’è una differenza sostanzial...

cPanel sotto attacco: una falla critica consente l’accesso senza password

È stata scoperta una vulnerabilità critica in cPanel e WebHost Manager (WHM) che consente di aggirare l’autenticazione e accedere al pannello di controllo senza credenziali. Quasi tutte le versioni su...

EvilTokens: il nuovo kit di phishing che bypassa la MFA di Microsoft 365 senza rubare password

EvilTokens, un toolkit di phishing-as-a-service comparso a metà febbraio 2026, mette in discussione le nostre convinzioni sull’efficacia della MFA nel processo di autenticazione. Solo ingegneria socia...

Il GPS è stato hackerato! Camion convinti di viaggiare… mentre spariscono nel nulla

Un normale camion sta percorrendo il suo tragitto, il sistema mostra il percorso corretto e il responsabile della logistica è rassicurato. Fino a qua tutto bene, ma in realtà, il camion ha già imbocca...

I Criminali si sono hackerati da soli! L’errore di un’AI espone 345.000 carte di credito

In effetti, stavamo aspettando questo e finalmente è arrivato. Jerry’s Store, un negozio clandestino gestito da criminali informatici, il quale vendeva carte di credito rubate, alla fine ha lasciato l...

Cybercrime S.p.A.: 455 dipendenti, 50 milioni di fatturato e il blitz dell’Europol

Pensate che dietro ad una email di phishing, un messaggio SMS fraudolento o una pubblicitù di investimenti proficui sui social network ci sia un hacker solitario dietro al suo PC, con un carattere chi...

Copy Fail colpisce Linux: 4 byte bastano per ottenere l’accesso a root

Un nuovo bug di sicurezza, monitorato con il codice CVE-2026-31431 e soprannominato Copy Fail, rappresenta uno dei bug più insidiosi emersi negli ultimi anni all’interno del kernel Linux. Il problema ...

Articoli più letti dei nostri esperti

L’azienda che doveva fermare i DDoS… è accusata di organizzarli: accade in Brasile

Bajram Zeqiri - 2 Maggio 2026

Cyberspionaggio: gli hacker finanziati dagli stati ora attaccano i dispositivi Edge

Carolina Vivianti - 2 Maggio 2026

In Cina è illegale licenziare un umano per sostituirlo con l’intelligenza Artificiale. Il caso

Carolina Vivianti - 2 Maggio 2026

Presunto Attacco alla supply chain di SAP: pacchetti npm ufficiali trasformati in malware

Luca Stivali - 2 Maggio 2026

Apache OFBiz: il bug ‘banale’ che nascondeva una RCE (e che tutti hanno raccontato male)

Redazione RHC - 1 Maggio 2026

Buon Primo Maggio a tutti! Fino a quando il badge lo timbrerà l’AI

Silvia Felici - 1 Maggio 2026

La più grande violazione nella storia del calcio: 150.000 passaporti di giocatori e dirigenti nel dark web

Luca Stivali - 1 Maggio 2026

Google corre ai ripari: falla CVSS 10.0 mette a rischio gli ambienti CI/CD e di sviluppo

Carolina Vivianti - 1 Maggio 2026

cPanel sotto attacco: una falla critica consente l’accesso senza password

Bajram Zeqiri - 1 Maggio 2026

EvilTokens: il nuovo kit di phishing che bypassa la MFA di Microsoft 365 senza rubare password

Luca Stivali - 1 Maggio 2026

Ultime news

L’azienda che doveva fermare i DDoS… è accusata di organizzarli: accade in Brasile

Cyberspionaggio: gli hacker finanziati dagli stati ora attaccano i dispositivi Edge

In Cina è illegale licenziare un umano per sostituirlo con l’intelligenza Artificiale. Il caso

Presunto Attacco alla supply chain di SAP: pacchetti npm ufficiali trasformati in malware

Apache OFBiz: il bug ‘banale’ che nascondeva una RCE (e che tutti hanno raccontato male)

Buon Primo Maggio a tutti! Fino a quando il badge lo timbrerà l’AI

La più grande violazione nella storia del calcio: 150.000 passaporti di giocatori e dirigenti nel dark web

Google corre ai ripari: falla CVSS 10.0 mette a rischio gli ambienti CI/CD e di sviluppo

cPanel sotto attacco: una falla critica consente l’accesso senza password

EvilTokens: il nuovo kit di phishing che bypassa la MFA di Microsoft 365 senza rubare password

Il GPS è stato hackerato! Camion convinti di viaggiare… mentre spariscono nel nulla

I Criminali si sono hackerati da soli! L’errore di un’AI espone 345.000 carte di credito

Scopri le ultime CVE critiche emesse e resta aggiornato sulle vulnerabilità più recenti. Oppure cerca una specifica CVE