Come avevamo riportato in precedenza, la cybergang Stormous aveva riportato all’interno del loro sito di fughe di dati e all’interno del proprio canale Telegram dei post che descrivevano l’accesso ad informazioni riservate dell’università di Tor Vergata.

I criminali informatici avevano scritto di avere in mano una lista di quasi 20.000 studenti e che se l’università non avesse pagato un riscatto, i dati sarebbero stati pubblicati o messi in vendita nelle underground.

RHC aveva chiesto a Stormous delle delucidazioni, chiedendo se erano in contatto con l’università, se si trattava di un attacco ransomware e cosa avessero fatto qualora non fosse stato pagato il riscatto. Stormous aveva risposto quanto segue:

Benvenuto al team RHC:

Risponderemo solo ad alcune delle domande che hai posto:

1) Non possiamo rispondere a questa domanda prima che l'università ci paghi 2) È stata solo una normale e completa violazione dei dati, ma non sono dati normali, ma abbiamo dati completi sugli studenti più altri dettagli riservati. 3) Sì, siamo in contatto e aspettiamo che ci paghi per risolvere questo problema 4) In questo caso abbiamo progettato un sito web (.onion), che contiene tutti i dettagli dell'università, e chiaramente se il riscatto richiesto non viene pagato lo condivideremo con il pubblico 5) Dirò una cosa l'università usa ancora password deboli e non conserva i dati dei suoi studenti in un buon postoIeri, il gruppo Stormous pubblica un terzo post all’interno del loro canale Telegram.

I criminali informatici riportano di essere entrati più in profondità all’interno della rete dell’università. Inoltre offrono dei dettagli più specifici: “abbiamo potuto accedere ai dati di accesso di un gran numero di responsabili di diversi reparti, ad esempio (reparto ingegneria) e altri!”

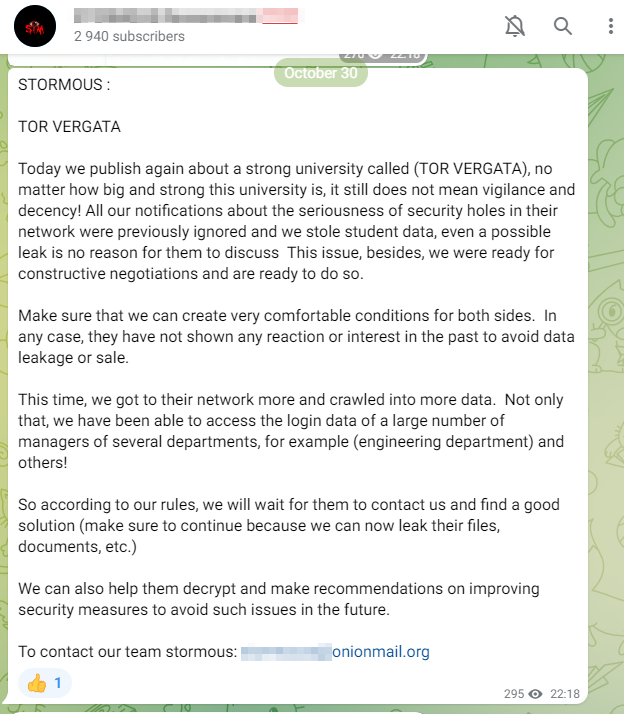

TOR VERGATA

Oggi pubblichiamo di nuovo di un'università forte chiamata (TOR VERGATA), non importa quanto grande e forte sia questa università, non significa ancora vigilanza e decenza! Tutte le nostre notifiche sulla gravità delle falle di sicurezza nella loro rete sono state precedentemente ignorate e abbiamo rubato i dati degli studenti, anche una possibile perdita non è motivo per loro di discutere Questo problema, inoltre, eravamo pronti per negoziati costruttivi e siamo pronti a farlo.

Assicurati di poter creare condizioni molto confortevoli per entrambe le parti. In ogni caso, in passato non hanno mostrato alcuna reazione o interesse per evitare fughe di dati o vendite.

Questa volta, siamo entrati di più nella loro rete e abbiamo scansionato più dati. Non solo, abbiamo potuto accedere ai dati di accesso di un gran numero di responsabili di diversi reparti, ad esempio (reparto ingegneria) e altri!

Quindi, secondo le nostre regole, aspetteremo che ci contattino e trovino una buona soluzione (assicurati di continuare perché ora possiamo far trapelare i loro file, documenti, ecc.)

Possiamo anche aiutarli a decifrare e formulare raccomandazioni sul miglioramento delle misure di sicurezza per evitare tali problemi in futuro.

Al momento non ci sono state dichiarazioni ufficiali da parte dell’Ateneo romano.

Ovviamente occorre comprendere con precisione i fatti precedenti risalenti a più di un mese fa e quelli di oggi, per capire se il gruppo criminale stia bleffando, oppure si tratti di una reale violazione dei dati.

Nel mentre attendiamo un comunicato ufficiale dell’azienda, RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali.

Nel caso in cui l’azienda voglia fornire una dichiarazione a RHC, saremo lieti di pubblicarla con uno specifico articolo sulle nostre pagine per dare risalto alla questione.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda od effettuare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…