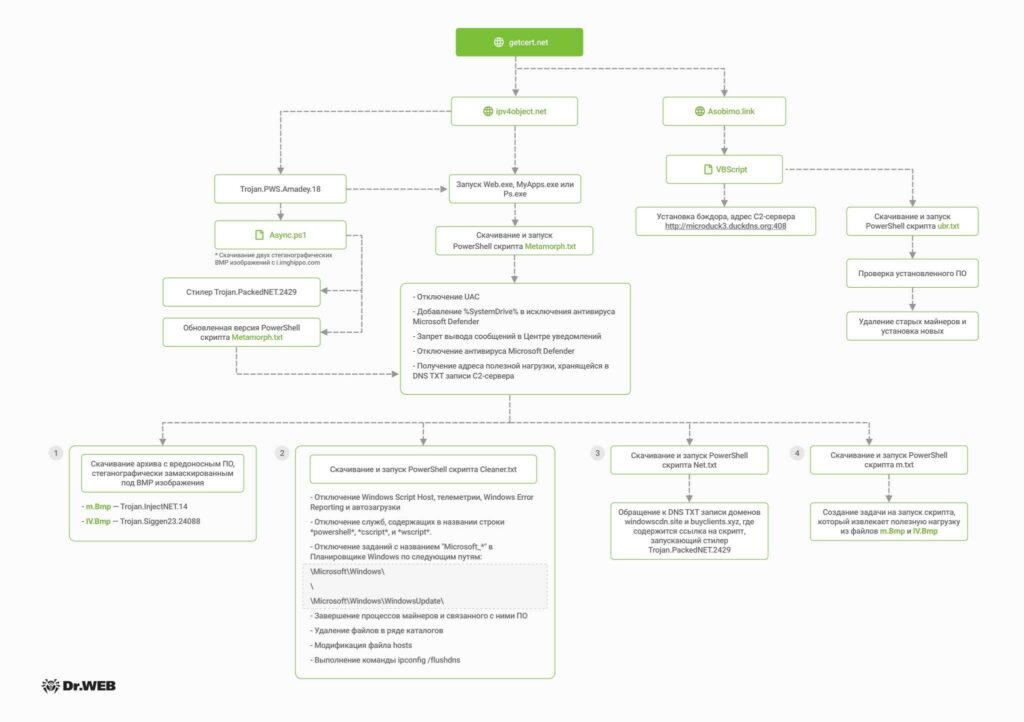

Gli specialisti Doctor Web hanno scoperto campioni di malware che, dopo un esame più attento, si sono rivelati componenti di una campagna di mining attiva per la criptovaluta Monero. Allo stesso tempo, vengono costruite due catene dannose lanciando script che estraggono payload dannosi da file di immagine in formato BMP.

Secondo i ricercatori, questa campagna è attiva dal 2022, come dimostra il file eseguibile Services.exe, che è un’applicazione .NET che esegue uno script VBscript. Questo script implementa funzioni backdoor contattando il server degli aggressori ed eseguendo script e file inviati in risposta. Sul computer della vittima viene così scaricato il file dannoso ubr.txt, che è uno script per l’interprete PowerShell, la cui estensione è stata modificata da ps1 a txt.

Lo script verifica la presenza di minatori che potrebbero essere già installati sulla macchina compromessa e li modifica nelle versioni di cui hanno bisogno gli aggressori. I file installati dallo script rappresentano il minatore SilentCryptoMiner e le sue impostazioni.

Va notato che nell’ambito di questa campagna i file dei minatori vengono mascherati da diversi software, ad esempio per videochiamate in Zoom (ZoomE.exe e ZoomX.exe) o servizi Windows (Service32.exe e Service64.exe).

Inoltre, il minatore accede al dominio getcert[.]net, che contiene il file m.txt con le impostazioni di mining di criptovaluta. Questa risorsa è stata utilizzata anche in altre catene di attacchi.

Gli esperti scrivono che ora gli aggressori hanno modificato la metodologia di attacco, rendendola più interessante, e hanno iniziato a utilizzare la steganografia.

La seconda e più recente catena di attacchi viene quindi implementata utilizzando il trojan Amadey, che esegue lo script PowerShell Async.ps1, scaricando immagini in formato BMP dall’host di immagini legittimo imghippo.com. Utilizzando la steganografia, da queste immagini vengono estratti due file eseguibili: lo stealer Trojan.PackedNET.2429 e il payload, che:

Durante questa attività vengono contattati i domini dell’aggressore, il cui record DNS TXT contiene l’indirizzo di archiviazione per il successivo payload. Dopo averli scaricati, viene decompresso l’archivio con le immagini in formato BMP e vengono lanciati i seguenti file:

Si noti che i moduli dei minatori vengono costantemente sviluppati. Recentemente, gli autori di malware sono passati all’utilizzo di risorse legittime per ospitare immagini dannose e della piattaforma GitHub per archiviare i payload. Inoltre, sono stati scoperti moduli che controllano il fatto dell’avvio in sandbox e su macchine virtuali.

Uno dei portafogli specificati nelle impostazioni del minatore è stato creato nel maggio 2022 e ad oggi sono stati trasferiti su di esso 340 XMR. Basandosi sull’andamento dell’onda dell’hashrate (indicativo dei computer che si accendono e si spengono regolarmente), i ricercatori ritengono che questa campagna di mining coinvolga principalmente utenti ordinari che si trovano nello stesso gruppo di fusi orari. L’hashrate medio è di 3,3 milioni di hash al secondo, il che consente alle macchine compromesse di portare agli aggressori 1 XMR ogni 40 ore.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…