Come sappiamo, il sito web dei Carabinieri, che ieri ha avuto un attacco Distributed Denial-of-Service (DDoS) da parte del collettivo di hacker hacktivisti NoName57, soffre di problemi di depurazione degli input.

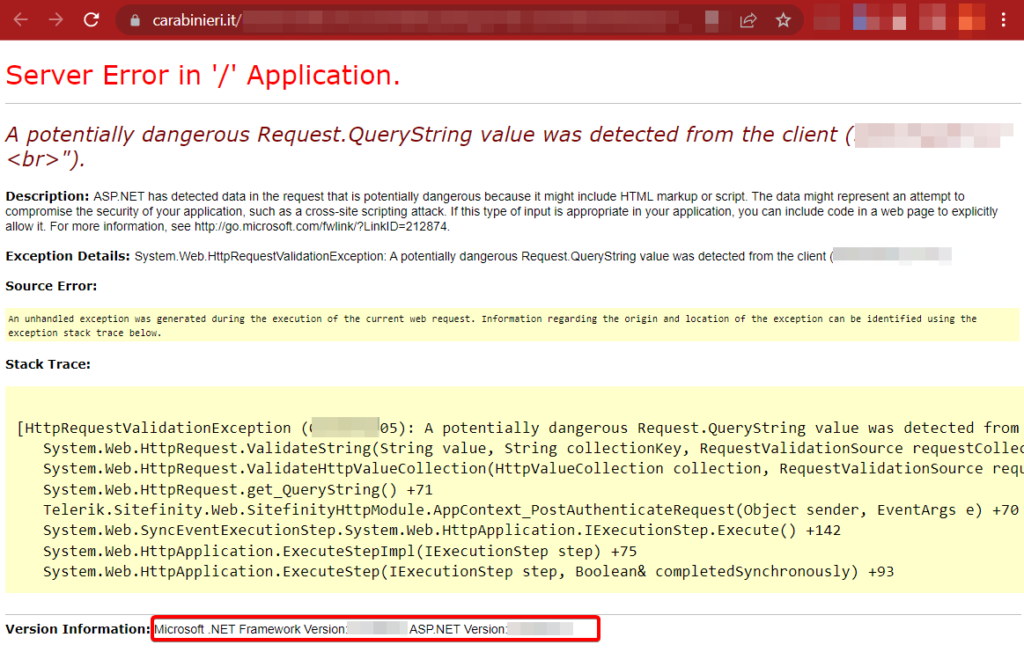

Infatti nella trace dell’applicazione Microsoft ASP.NET, viene riportato quanto segue:

Descrizione: ASP.NET ha rilevato dati nella richiesta che sono potenzialmente pericolosi perché potrebbero includere markup o script HTML. I dati potrebbero rappresentare un tentativo di compromettere la sicurezza dell'applicazione, ad esempio un attacco di scripting tra siti. Se questo tipo di input è appropriato nella tua applicazione, puoi includere codice in una pagina Web per consentirlo esplicitamente. Per ulteriori informazioni, vedere http://go.microsoft.com/fwlink/?LinkID=212874.Di seguito l’errore che viene mostrato eseguendo una semplicissima GET sul sito web dell’arma dei carabinieri[.]it, che non ha nulla a che vedere con gli attacchi “Slow HTTP Attack”, ma che comunque potrebbe consentire un accesso ad informazioni utili ad attacchi mirati. Inoltre, sarebbe opportuno verificare la presenza di eventuali SQL injection che possono consentire un accesso abusivo al database.

Il messaggio di errore che mostra il server fornisce anche una serie di informazioni utili per condurre un attacco mirato (information disclosure) come ad esempio la versione del Framework .NET e la versione di ASP.NET che fa comprendere (come le estensioni delle pagine aspx) che l’infrastruttura utilizzata è Windows Server.

E’ consigliabile anche in questo caso disabilitare la trace degli errori per evitare la divulgazione di ulteriori informazioni che possono essere utili per condurre un attacco mirato.

Edit delle 15:21 del 23/02/2023: Ci ha contattato l’ufficio stampa dell’Arma dei Carabinieri ringraziandoci della segnalazione, informandoci che i tecnici IT stanno lavorando per la risoluzione dell’anomalia segnalata da Red Hot Cyber. Come Red Hot Cyber, ringraziamo l’Arma dei Carabinieri per la pronta attenzione su questi aspetti relativi alla sicurezza informatica sulle infrastrutture critiche nazionali.

Ci sono diversi modi per rendere più sicura un’applicazione ASP.NET e limitare la divulgazione di informazioni sensibili.

Ecco alcuni suggerimenti:

Questi sono solo alcuni suggerimenti per rendere più sicura un’applicazione ASP.NET. È importante considerare tutte le possibili minacce alla sicurezza e prendere le misure appropriate per proteggere l’applicazione.

In ASP.NET, ci sono diverse librerie di depurazione degli input che è possibile utilizzare per proteggere l’applicazione dalle vulnerabilità di sicurezza, come ad esempio attacchi di injection SQL o di cross-site scripting (XSS).

Di seguito sono riportate alcune librerie di depurazione degli input che è possibile utilizzare in ASP.NET:

È importante notare che, anche se l’utilizzo di queste librerie può aiutare a proteggere le applicazioni web dalle vulnerabilità di sicurezza, la sicurezza dell’applicazione dipende anche dallo sviluppatore che utilizza queste librerie in modo corretto.

Ovviamente come Red Hot Cyber rimaniamo a completa disposizione dell’Arma dei Carabinieri qualora volesse sapere ulteriori informazioni.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…