Domenica il gruppo di hacker SiegedSec, noto per i suoi attacchi a sfondo politico, ha annunciato su Telegram che l’applicazione HR dell’Idaho National Laboratory era stata violata. Il gruppo afferma di aver ottenuto informazioni dettagliate sui dipendenti di questo laboratorio di ricerca nucleare.

Gli hacker hanno affermato di aver avuto accesso a dati dettagliati sui dipendenti del laboratorio, inclusi nomi completi, numeri di previdenza sociale, informazioni bancarie e indirizzi. La portavoce del laboratorio Laurie McNamara ha confermato l’hacking, ma ha detto che la portata dell’incidente è ancora in fase di definizione.

Anche se gli hacker non hanno spiegato perché hanno scelto proprio questo laboratorio, la fuga di notizie rappresenta una seria minaccia per la sicurezza nazionale degli Stati Uniti. Gli scienziati dell’Idaho National Laboratory stanno lavorando su alcuni dei progetti di difesa più delicati della nazione, inclusa la protezione delle infrastrutture critiche. L’accesso degli aggressori ai dati personali dei dipendenti apre opportunità di penetrazione in un laboratorio.

Tra i file rilasciati c’è un elenco dettagliato dei recenti licenziamenti e le relative ragioni. Altri documenti contengono più di 6.000 numeri di previdenza sociale attuali. A ottobre 2022, il laboratorio impiegava circa 5.500 persone.

Un altro file contiene più di 58.000 righe di dati su dipendenti attuali, licenziati ed ex. Alcune delle informazioni nei file rubati sono datate 31 ottobre 2023. Il laboratorio ha contattato l’FBI e la Cybersecurity Agency per indagare sull’incidente.

L’Idaho National Laboratory fa parte di 17 centri di ricerca del Dipartimento dell’Energia degli Stati Uniti. È specializzata in energia nucleare, sicurezza energetica e altre questioni di sicurezza nazionale, inclusa la difesa informatica. Non è chiaro come SiegedSec si sia infiltrato nell’applicazione HR e come il gruppo sia riuscito a estrarre una quantità così grande di dati di varie informazioni personali.

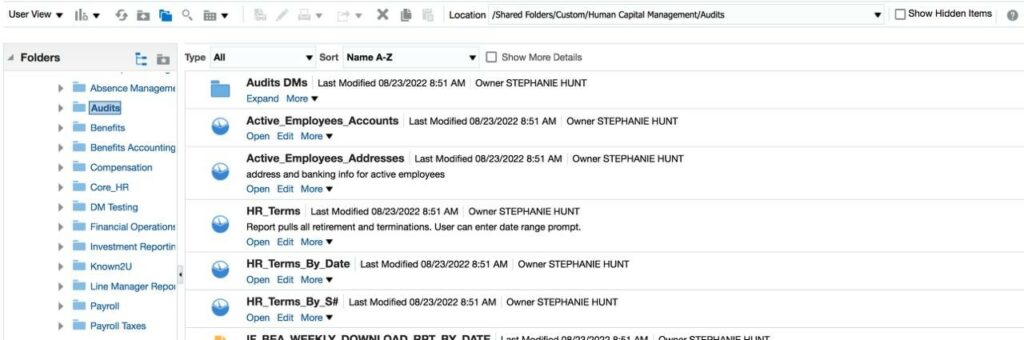

Oracle descrive il prodotto HR che è stato violato come “una soluzione cloud completa che collega ogni processo delle risorse umane e ogni persona nella tua azienda”. Questa non è la prima volta che i laboratori nazionali statunitensi diventano il bersaglio degli hacker. I laboratori nazionali statunitensi lavorano su tutto, dalle armi nucleari alle tecnologie rinnovabili e sono stati l’obiettivo di numerose operazioni di hacking sostenute dallo stato. All’inizio di quest’anno, gli hacker hanno attaccato i laboratori di Brookhaven, Argonne e Lawrence Livermore.

SiegedSec, il gruppo che ha rivendicato la responsabilità dell’hacking, ha precedenti di attacchi informatici motivati politicamente, comprese affermazioni secondo cui i sistemi NATO sarebbero stati violati. Il gruppo ha attaccato l’ultima volta la NATO in ottobre, sostenendo di aver rubato circa 3.000 documenti.

Il gruppo ha precedentemente affermato di essere meno interessato agli attacchi degli hacktivisti e di considerarsi “più incline alle attività illegali che all’attivismo”. Hanno compiuto attacchi contro gli stati americani che limitano l’accesso alle cure mediche per la modifica del sesso e l’aborto. Il gruppo ha recentemente annunciato un attacco alle infrastrutture israeliane.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…