E’ passato del tempo, quando a fine ottobre abbiamo appreso della violazione della SIAE. Si è trattata di una violazione dei dati diversa dal solito, in quanto non si è trattato di un ransomware, ma di un attacco classico che ha permesso alla cyber gang Everest di esfiltrare 60GB sensibili degli utenti, ovvero delle celebrità dello spettacolo italiane.

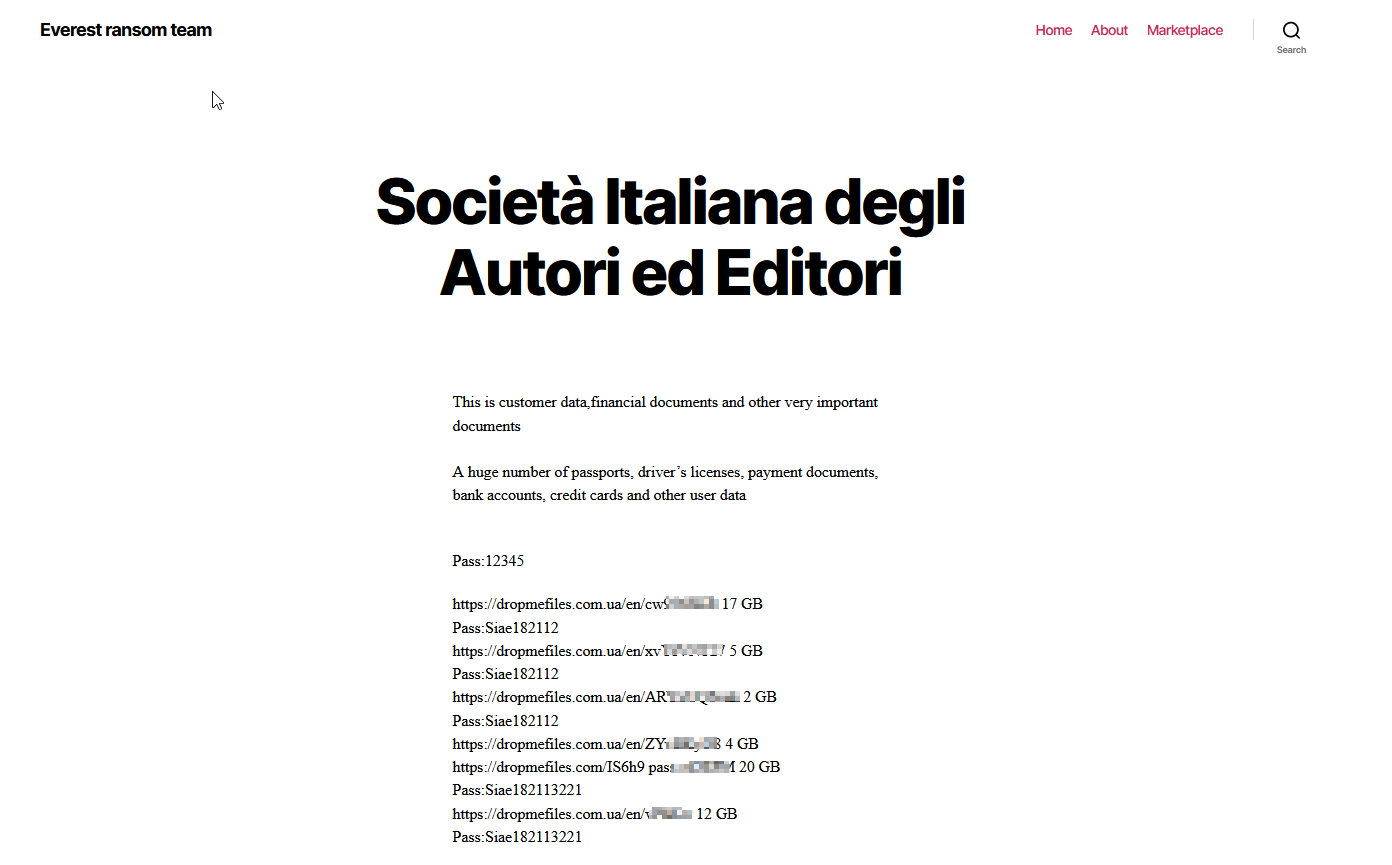

Infatti all’interno dei dati, sono presenti i compensi degli artisti, le metodologie di calcolo dei compensi stessi, le generalità, i dati medici (richieste di invalidità e le malattie), oltre che i dati finanziari come il codice IBAN, i conti correnti e le ricevute fatte.

Certo si tratta di informazioni molto sensibili che ora potranno essere utilizzate da altri criminali informatici per effettuare degli attacchi mirati agli artisti italiani, come di fatto è già accaduto durante l’attacco, quando la gang ha contattato direttamente gli artisti per una richiesta di riscatto.

Ora, tutti questi dati sono online, scaricabili in 6 differenti file, dal sito di Everest, come mostra l’immagine del Data Leak Site della gang.

La cosa più assurda, che di questo attacco non si è saputo nulla, ne come sono entrati ne cosa abbiano fatto all’interno delle infrastrutture IT, ne cosa stia facendo la SIAE affinché situazioni analoghe non si verifichino più.

Le uniche informazioni acquisite le abbiamo chieste noi alla cyber gang, durante l’intervista alla gang Everest che ha riportato una situazione disastrosa.

RHC: Se dovessi valutare la sicurezza informatica della SIAE da 1 a 10 quale sarebbe il valore giusto secondo te?

Everest: metterò la valutazione di questa azienda a 1, punto. Forse ti spiegherò un po’ più tardi perché è così e ti parlerò un po’ di più di questa azienda.

Ora il Garante della Privacy dovrà per forza vederci chiaro, dopo l’apertura dell’istruttora il 21 ottobre del 2021,

Ma questo gestione è quella consueta degli attacchi informatici italiana, le indagini della magistratura sono in corso, non è possibile fornire informazioni su questa vicenda, insomma: aziende che volevate sapere come sono violate le aziende italiane per poter correre ai ripari, non lo saprete mai.

Ci si dovrebbe interrogare su quali siano le “Lesson learned” quando accadono gli incidenti informatici in Italia.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…