Alla fine dell’anno scorso, i ricercatori di sicurezza informatica hanno iniziato a notare un ceppo di ransomware chiamato ALPHV che si è distinto per essere particolarmente sofisticato e codificato nel linguaggio di programmazione Rust, il primo rilevato in attacchi reali.

Da allora il gruppo è diventato più aggressivo dove i dettagli sulle sue vittime (circa due dozzine) sono state pubblicate sul sito di estorsioni negli ultimi due mesi. Recentemente sono emerse notizie secondo cui i funzionari tedeschi della sicurezza informatica ritenevano che il gruppo era responsabile del recente attacco alla logistica tedesca, che ha portato all’interruzione della fornitura di petrolio nelle stazioni di servizio.

Ma poi in Italia lo abbiamo notato con l’attacco ancora in corso ai danni dell’Università di Pisa del quale abbiamo parlato molto su RHC.

L’analista di Recorded Future Dmitry Smilyanets, ha chiamato il rappresentante di BlackCat, per conoscere le intenzioni del gruppo e quello che immaginano per il prossimo futuro.

L’intervista è stata condotta in russo tramite messaggi TOX ed è stata tradotta in inglese con l’aiuto di un linguista del gruppo Insikt di Recorded Future e poi RHC l’ha tradotta in italiano.

Dmitry Smilyanets: Come devo rivolgermi a: ALPHV, Alfa o BlackCat?

Supporto ALPHV: Per quanto vorremmo evitarlo, il marchio deve esistere per semplificare l’interazione con le compagnie assicurative e di recupero. Il nostro unico nome è ALPHV. BlackCat è stato inventato da The Record e BC.a Noberus di Symantec. Il nome ‘BlackCat’ è stato menzionato da MalwareHunterTeam.

DS: Siete arrivati sulla scena del ransomware con conoscenza ed esperienza. Il codice, le procedure e le tempistiche hanno forti legami con REvil e DarkSide. È un rebranding o un mix di talenti sotto una nuova bandiera?

ALPHV: In parte, siamo tutti collegati a gandrevil [GandCrab / REvil], blackside [BlackMatter / DarkSide], mazegreggor [Maze / Egregor], lockbit, ecc.. Tramite la pubblicità si scrive software, le pubblicità scelgono un marchio, un programma di partnership non è niente senza pubblicità. Non esiste un rebranding o un mix di talenti perché non abbiamo alcuna relazione diretta con questi programmi di partnership. Diciamo solo: “Abbiamo preso in prestito i loro vantaggi ed eliminato i loro svantaggi”.

DS: Hai menzionato molteplici vantaggi rispetto alle varianti di ransomware Conti e Lockbit , riconosci altri gruppi di ransomware come concorrenti o partner commerciali?

ALPHV: Senza esagerare, crediamo che al momento non ci siano software competitivi sul mercato. Oltre a software di alta qualità, per i partner avanzati, noi forniamo la gamma completa di servizi relativi al riscatto/metaverso o Premium Concierge – chiamalo come vuoi. Siamo in una categoria di peso diversa, quindi non riconosciamo nessuno e non faremo ransomware TikTok. Separatamente, vogliamo ringraziare i media per una revisione dettagliata e onesta del malware. I risultati parlano da soli.

DS: Aggiungerai il supporto per la lingua cinese dopo l’espansione strategica di RAMP e Lockbit a est?

ALPHV: Non siamo assolutamente interessati ad alcuna cooperazione, espansione o interazione con altri affiliati e lavoriamo solo con partner di lingua russa. Recentemente c’è stata la prima epurazione, la seconda arriverà presto e chiuderemo i battenti. Non abbiamo in programma di espanderci geograficamente (prima dell’attuazione dei piani per conquistare il mondo intero), ma aggiungeremo sicuramente il cinese dopo l’arabo 🙂

DS: Perché RUST? Stai cercando di offuscare il codice utilizzato in precedenza? Cross-compilazione?

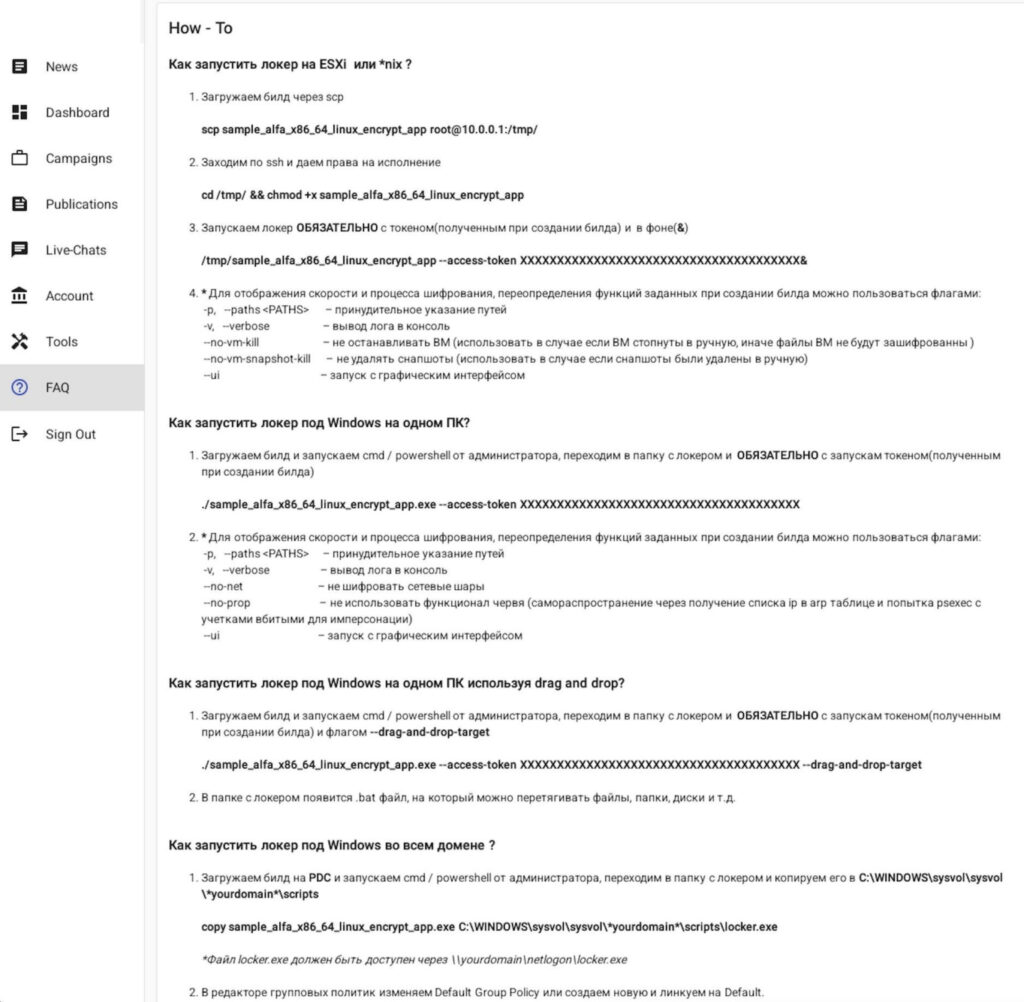

ALPHV: RUST viene scelto come moderno linguaggio di programmazione multipiattaforma di basso livello. Nel comando della console, il nome del progetto è alphv-N(ext)G(eneration). Abbiamo realizzato un prodotto veramente nuovo, con un nuovo look e approccio che soddisfa i requisiti moderni sia per una soluzione RaaS che per un software commerciale di alta classe.

DS: Perché hai aggiunto token di accesso e domini univoci per ogni vittima?

ALPHV: Come darkmatter [DarkSide / BlackMatter], abbiamo subito l’intercettazione da parte delle vittime per la successiva decrittazione svolta da Emsisoft.

DS: Hai menzionato contatti commerciali con le società di recupero che “hanno lavorato in precedenza con REvil e DarkSide”. I negoziatori ti aiutano a ottenere ciò che desideri o di solito si mettono in mezzo?

ALPHV: Le società di recupero con cui lavoriamo semplificano solo il processo. Hanno i loro sconti che possono variare tra il 20-40% e l’intero processo di recupero non richiede più di 24 ore dal momento del primo contatto. Una curiosità: i nomi reali delle società sono stati ottenuti a seguito dell’analisi della corrispondenza delle vittime dopo che la rete è stata crittografata, ovvero al momento delle trattative abbiamo capito con chi stavamo parlando.

DS: Come ti collochi nella lotta geopolitica tra Russia e USA?

ALPHV: Assolutamente apolitico.

DS: Raccomandi ai tuoi affiliati di non prendere di mira il governo, l’assistenza sanitaria e le istituzioni educative, nonché vietate gli attacchi alla Comunità degli Stati Indipendenti (CSI). Come controlli i tuoi affiliati e fai rispettare le regole?

ALPHV: Controlliamo preventivamente — al momento della registrazione. Come puoi vedere, non eseguiamo una campagna pubblicitaria attiva e tagliamo facilmente i legami con i partner non conformi, ma non importa quanto ci sforziamo di filtrare le persone durante la creazione di un account, succede una merda. C’era già stato un episodio quando le chiavi di decrittazione sono state emesse automaticamente con l’esclusione dell’affiliato.

DS: Una delle vittime pubblicate proviene dal settore sanitario, come è successo?

ALPHV: Non attacchiamo istituzioni mediche statali, ambulanze, ospedali. Questa regola non si applica alle aziende farmaceutiche, alle cliniche private.

DS: Spiega come funzionano queste funzioni speciali: Chiamate, DDoS, Brute, Mixer, Mega.

ALPHV: L’intero elenco di opzioni descritte di seguito è disponibile esclusivamente per gli annunci che hanno raggiunto la soglia di 1,5 milioni di dollari di pagamento.

DS: Stai costruendo una partnership ransomware dream team?

ALPHV: Questo è stato fatto in fase di pianificazione. Il nostro obiettivo principale è creare il nostro meta-universo RaaS che includa l’intera gamma di servizi relativi alla nostra attività.

DS: Come cambierà la scena del ransomware in futuro?

ALPHV: Segui i nostri aggiornamenti 🙂

DS: Puoi dirmi un segreto: chi è il “super amministratore”?

ALPHV: Una persona molto umile, il nostro leader spirituale e tecnico.

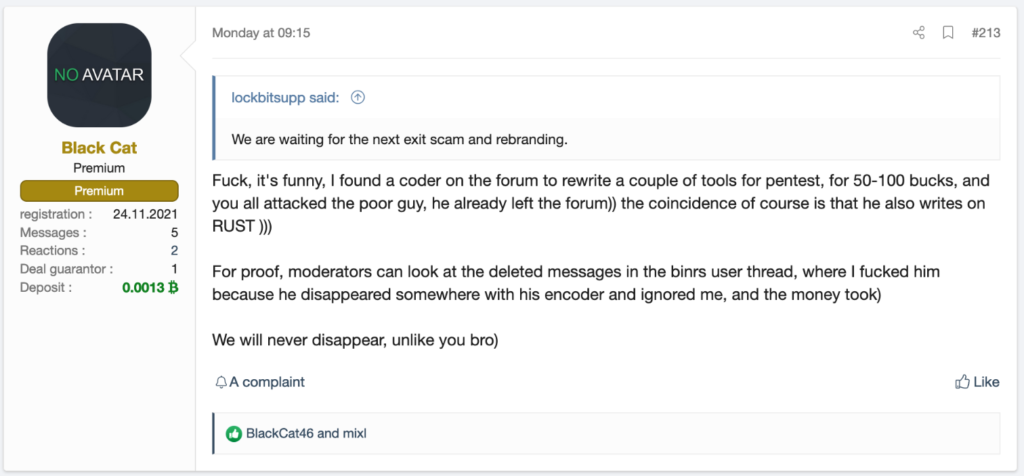

DS: Puoi commentare l’indagine di Brian Krebs, in cui ha sottolineato la connessione tra “binrs”, uno sviluppatore, e ALPHV ?

ALPHV: Le indagini degli analisti da divano divertiranno sempre i nativi della darknet. Siamo molto al di là di ciò che il signor Krebs può immaginare.

Fonte

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…