Autore: Emanuele De Lucia

Data Pubblicazione: 17/09/2021

Questo rapporto presenta una panoramica sul ransomware Dharma/Crysis. Questo malware è spesso osservato come payload utile nella fase avanzata di un attacco, generalmente contro servizi esposti su Internet, come ad esempio RDP.

L’inizio dell’intrusione, di solito avviene tramite vulnerabilità esistenti o attraverso credenziali legittime rubate. Cluster25 finalmente è riuscita a comprendere da dove operano le varianti di Dharma e come difendersi contro questa minaccia.

Che cos’è il ransomware dharma/crysis

Dharma, è una famiglia di ransomware individuata per la prima volta nel 2016. Si tratta di un programma dannoso che crittografa i file e prende in ostaggio i dati richiedendo il pagamento di un riscatto per ripristinare i dati contenuti in un sistema informatico.

Esso appartiene ad una famiglia dei ransomware abbastanza diffusa che ha avuto successo nel tempo, soprattutto grazie alle numerose varianti ad esso collegate e il fatto che ha spesso operato su base R-a-a-S (Ransomware-as-a-Service).

Il modello R-a-a-S Dharma è spesso adottato dai cybercriminali alle prime armi che cercano qualcosa di immediato e facile da usare.

In effetti, i Threat Actors che utilizzano questo R-a-a-S, vengono forniti di strumenti predefiniti e script che richiedono poca abilità per funzionare.

Questo set di strumenti aumenta notevolmente l’attrattiva di questa soluzione per chi inizia ad operare nel R-a-a-S. Oggi possiamo definire che Dharma è la base per entrare nella Ransomware-as-a-Service (RaaS); proprio per questo è diventato uno dei più redditizi ransomware del mercato.

Loro chi sono?

Dharma è stato gestito da una cyber gang che è riuscita a rimanere per lo più nell’ombra da diverso tempo.

All’inizio CrySiS (il creatore di Dharma) veniva offerto come R-a-a-S (Ransomware-as-a-Service), il che significa che i “clienti” potevano utilizzarlo se acquistavano una licenza per i relativi codificatori.

Dopo la perdita della chiave di decrittazione principale di CrySiS nel novembre 2016, il suo modello R-a-a-S è stato rilanciato con il nuovo nome di Dharma, appena due settimane dopo.

Da allora, gli sviluppatori del malware hanno rilasciato un flusso costante di nuove varianti di Dharma, utilizzando molte estensioni con nomi diversi. L’FBI ha classificato Dharma al secondo posto tra le operazioni di criminalità informatica più redditizie negli ultimi anni, anche se non è arrivato alla notorietà di REvil o Darkside, perché lavora nella penombra e i suoi obiettivi non sono paragonabili ai ransomware d’élite.

Cluster25 fa risalire l’origine delle prime varianti di CrySiS all’Ucraina, anche se le sue varianti provengono da fonti diverse.

Nel 2020, ad esempio, Cluster25 ha rilevato varianti dalle seguenti città/Paesi:

- Johannesburg, Sudafrica

- Tel Aviv, Israele

- Ahvaz, Iran

- Tabriz, Iran

- Kazan, Russia

- Kiev, Ucraina

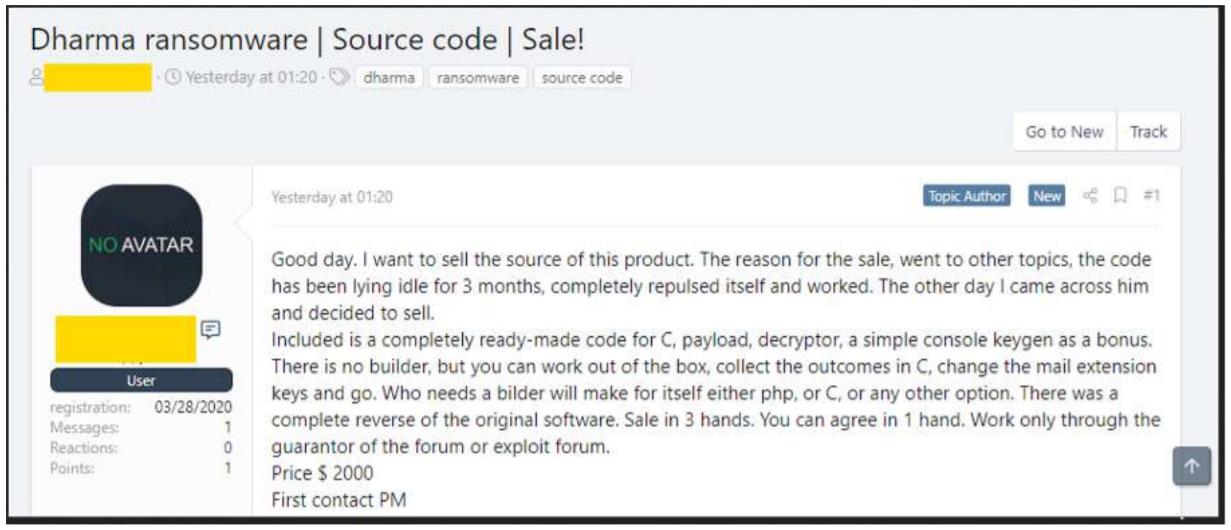

Nel marzo 2020 il codice sorgente di Dharma è stato messo in vendita su un forum del deep web per 2.000 USD.

Chi prendono di mira?

Le vittime del ransomware Dharma non differiscono molto dal modello RaaS standard, infatti gli affiliati di Dharma, non sembrano discriminare tra le organizzazioni attaccate.

Le vittime sono state identificate nei seguenti settori:

- Accademico

- Settore automobilistico

- Energia

- estrattivo

- Servizi finanziari

- Governo

- Assistenza sanitaria

- Ospitalità

- legale

- la logistica

- Produzione

- Media

- Al dettaglio

- Tecnologia

- Telecomunicazioni

- Trasporti

Queste intrusioni hanno mostrato tecniche coerenti che includono l’ottenimento dell’accesso iniziale su Remote Desktop Protocol (RDP), attacchi di forza bruta o password spraying, utilizzo di utilità per tentare di identificare e disinstallare software di sicurezza, raccogliere credenziali e mappare le condivisioni di rete.

Kill chain

Finalmente si è riusciti a mappare tutta la catena di infezione utilizzata dagli affiliati di Dharma Ransomware.

Dharma Ransomware prende di mira i sistemi Windows e questa famiglia si rivolge principalmente alle aziende. Esso utilizza diversi metodi di distribuzione:

- Dharma Ransomware è distribuito come allegati dannosi nelle e-mail di spam;

- Dharma Ransomware può essere camuffato da file di installazione per software legittimo. Gli operatori Dharma offrono installer dall’aspetto innocuo per varie applicazioni legittime come eseguibili, ridistribuiti online;

- La maggior parte delle volte, Dharma Ransomware viene consegnato manualmente in attacchi mirati sfruttando credenziali RDP trapelate o deboli. Ciò significa che un utente malintenzionato sta accedendo dapprima alla macchine prima dell’infezione forzando il protocollo Windows RDP sulla porta 3389 o dalle credenziali RDP acquisite nei canali dark/deep web.

Dharma non impedisce al sistema interessato di funzionare correttamente durante la crittografia, ma ogni volta che un file viene aggiunto alle directory di destinazione, verrà crittografato a meno che l’infezione ransomware venga rimossa.

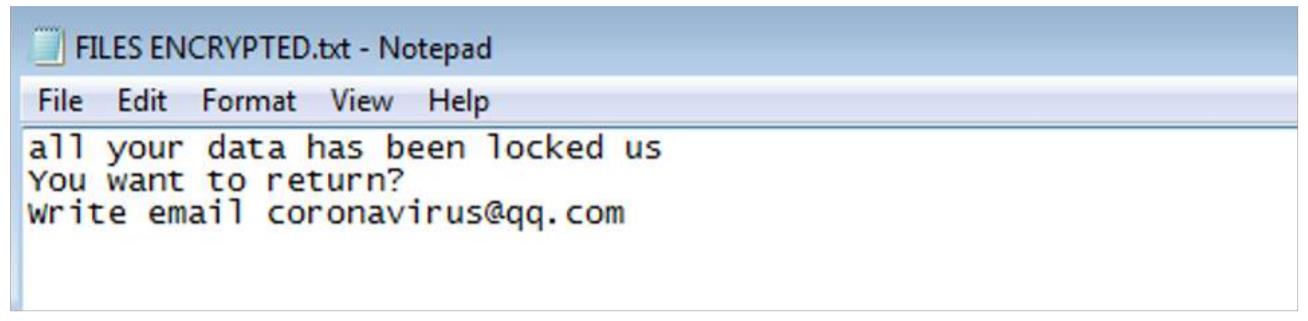

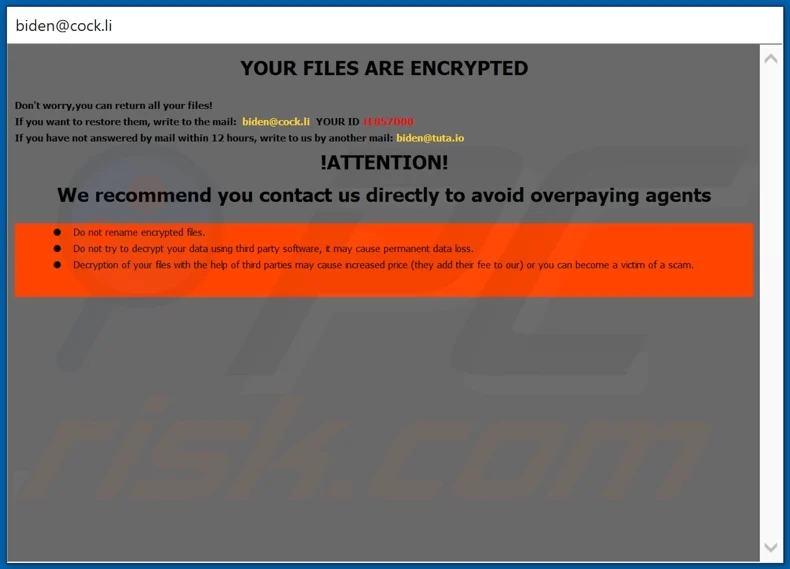

Una volta che il ransomware ha completato il il routing della crittografia rilascia una nota sul desktop della vittima fornendo di solito 2 indirizzi e-mail che la vittima può utilizzare per contattare la cyber gang per pagare il riscatto.

Dharma crittografa i dati dell’utente con AES-256 (modalità CBC) o DES + RSA. La chiave, assieme a byte casuali, è crittografata utilizzando l’algoritmo RSA-1024 e archiviata alla fine del file crittografato.

Su altri campioni dannosi che abbiamo analizzato, le note contengono un solo indirizzo email. Il ransomware può essere diverso in relazione alle varianti e agli affiliati.

Alcuni di loro non avranno una richiesta di riscatto. Durante lo scoppio della pandemia di coronavirus, Dharma Ransomware è stato osservato all’interno di applicazioni legittime per controllare l’infezione da Coronavirus.

Un altro esempio della nota ransomware che le vittime vedono sul proprio desktop una volta che sono state infettati/crittografati i file, sono mostrati di seguito dalle varianti .lol e .biden:

Esempio richiesta di riscatto variante .lol

Esempio richiesta di riscatto variante .biden

Att&ck Matrix

Membro e Riferimento del gruppo di Red Hot Cyber

Dark Lab, è un ingegnere Informatico specializzato in Cyber Security con una profonda passione per l’Hacking e la tecnologia, attualmente CISO di WURTH Italia, è stato responsabile dei servizi di Cyber Threat Intelligence & Dark Web analysis in IBM, svolge attività di ricerca e docenza su tematiche di Cyber Threat Intelligence presso l’Università del Sannio, come Ph.D, autore di paper scientifici e sviluppo di strumenti a supporto delle attività di cybersecurity. Dirige il Team di CTI "RHC DarkLab"

Aree di competenza: Cyber Threat Intelligence, Ransomware, Sicurezza nazionale, Formazione