Nonostante i limiti dell’API ufficiale di Twitter, gli utenti continuano a trovare soluzioni alternative per ottenere informazioni interne sul proprio account e sui profili di altre persone.

Uno di questi metodi è stato oggetto di discussione nella comunità dopo che uno degli utenti condiviso la seguente osservazione: tramite gli strumenti di sviluppo del browser è possibile accedere a molti dati nascosti che non sono disponibili tramite l’API.

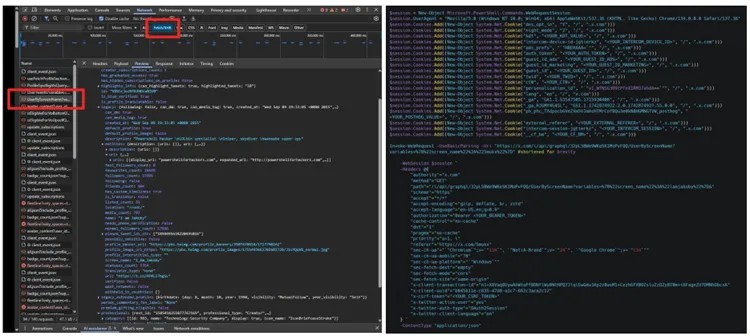

Quando apri gli strumenti per sviluppatori e filtri le richieste di rete tramite fetch/XHR, puoi trovare una risposta UserByScreenName che contiene informazioni dettagliate su qualsiasi account pubblico.

Se si copia la richiesta come comando PowerShell, l’autorizzazione corrente e i token CSRF vengono sostituiti automaticamente, consentendo di eseguire le richieste senza ulteriori configurazioni.

La risposta ricevuta include non solo i dati standard del profilo, ma anche metadati più sensibili, come ad esempio se l’utente è considerato un account NSFW, se è soggetto a restrizioni nazionali e persino se ha uno stato di account “protetto“. Quest’ultimo parametro, pur non essendo del tutto trasparente nel significato, può indicare un maggiore livello di privacy o un intervento del moderatore.

Di particolare interesse era l’accesso ai messaggi privati. Utilizzando query di rete simili, puoi ottenere la struttura completa dei tuoi messaggi personali (DM), dai messaggi non letti alle reazioni alle singole risposte e tutte le metainformazioni di accompagnamento. Inoltre, le funzionalità non si limitano solo agli account attivi: si è scoperto che è possibile visualizzare i dati anche di account bloccati o eliminati, se associati alla sessione corrente.

Sebbene le query finora individuate non rivelino vulnerabilità evidenti che rappresentino una minaccia diretta per la sicurezza, la quantità di informazioni disponibili solleva interrogativi. Soprattutto se si considera che molti dei dati non sono documentati e non sono disponibili tramite i canali API ufficiali. Ciò suggerisce che i servizi interni di Twitter trasmettono molte più informazioni di quanto comunemente si creda.

Finora, le funzioni individuate sembrano dimostrare più le peculiarità dell’interazione del client con il backend di Twitter che rappresentare un rischio serio, ma se verranno identificate delle vulnerabilità, l’autore promette di utilizzare il programma ufficiale bug bounty su HackerOne. Fino ad allora, tali scoperte rimangono un esempio interessante di quanto si possa apprendere su una piattaforma senza accesso ufficiale.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…