Gli specialisti della sicurezza hanno scoperto un nuovo kit di phishing V3B che prende di mira i clienti delle banche europee.

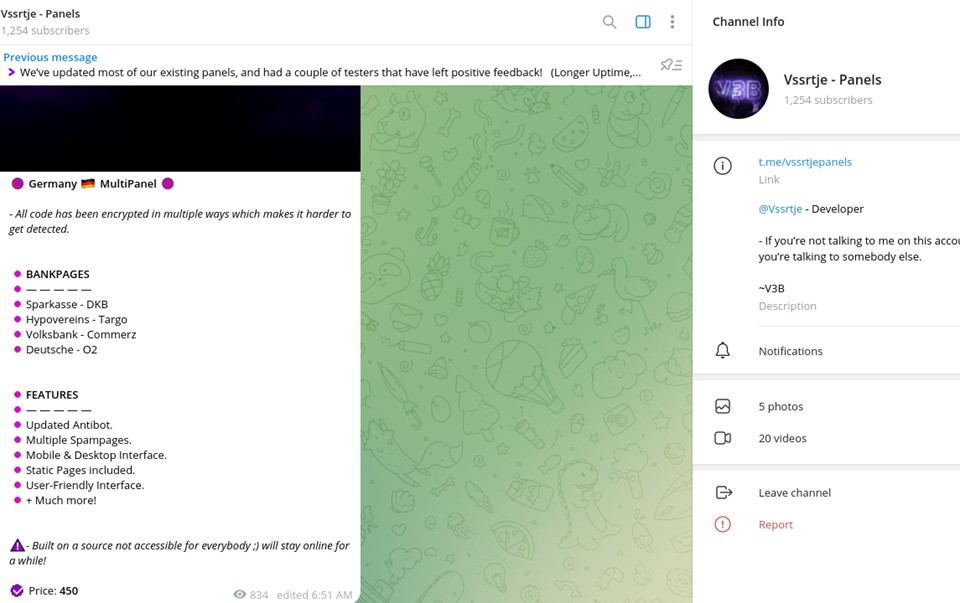

Secondo un rapporto di Resecurity, un gruppo di criminali informatici vende tramite Telegram un kit di phishing V3B. Uno dei membri del gruppo, conosciuto con lo pseudonimo di “Vssrtje“, ha avviato la campagna nel marzo 2023. Il costo del kit varia dai 130 ai 450 dollari al mese.

Ad oggi, il kit V3B ha attirato più di 1.255 sofisticati criminali informatici che svolgono truffe tra cui ingegneria sociale, scambio di SIM e frodi bancarie. Il kit di phishing V3B prende di mira più di 54 istituti finanziari nell’Unione Europea.

Il kit di phishing V3B è in grado di intercettare informazioni sensibili tra cui credenziali e codici OTP (one-time password) utilizzando tecniche di ingegneria sociale. La suite è composta da due componenti: un sistema di intercettazione delle credenziali basato su scenari (V3B) e pagine di accesso per l’online banking.

Il kit si basa su un CMS personalizzato e comprende modelli in diverse lingue (finlandese, francese, italiano, polacco e tedesco). V3B simula i processi di autenticazione e verifica nei sistemi bancari online e di e-commerce dell’UE. V3B dispone inoltre di funzionalità avanzate come token aggiornabili, misure anti-bot, interfacce mobili e desktop, chat dal vivo e supporto OTP/TAN/2FA.

Il codice phishlet viene inoltre offuscato (utilizzando JavaScript) in diversi modi per eludere il rilevamento da parte dei motori di ricerca e anti-phishing, nonché per proteggere i codici sorgente dall’analisi delle firme.

Attraverso l’interazione in tempo reale con le vittime, il kit di phishing V3B consente ai truffatori di ottenere accessi non autorizzati o facilitare transazioni fraudolente. Il kit di phishing utilizza le API di Telegram come canale di comunicazione per trasmettere i dati intercettati al truffatore, avvisandolo che l’attacco è andato a buon fine.

Una delle caratteristiche più importanti è il trigger per generare una richiesta di codice QR. Molti servizi popolari come WhatsApp, Discord e TikTok offrono un modulo di accesso con codice QR, rendendoli vulnerabili a questo tipo di attacco. V3B utilizza un’estensione del browser per ricevere i codici QR dal sito Web del servizio e quindi reindirizza la vittima a un sito di phishing. Se la vittima esegue la scansione del codice, l’aggressore ottiene l’accesso all’account.

Naturalmente, le tecnologie utilizzate dalle banche per autenticare i clienti possono variare. Tuttavia, il fatto che i truffatori abbiano iniziato a introdurre il supporto per meccanismi di verifica alternativi anziché affidarsi esclusivamente ai metodi tradizionali basati su SMS, può confermare le sfide che i team di prevenzione delle frodi dovranno affrontare nella lotta contro le sottrazioni di account di privati e aziende.

Per proteggerti dagli attacchi del kit di phishing V3B, controlla attentamente l’indirizzo del mittente delle e-mail, evita di inserire informazioni personali su siti sconosciuti e abilita l’autenticazione a più fattori (MFA) per una maggiore sicurezza.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…