Nella giornata di ieri, la banda di criminali informatici di BlackBasta, ha rivendicano all’interno del proprio Data Leak Site (DLS) un attacco informatico all’italiana GIAMBELLI.

Dal post pubblicato, i criminali informatici riportano di essere in possesso dei dati dell’azienda e pubblicano differenti samples.

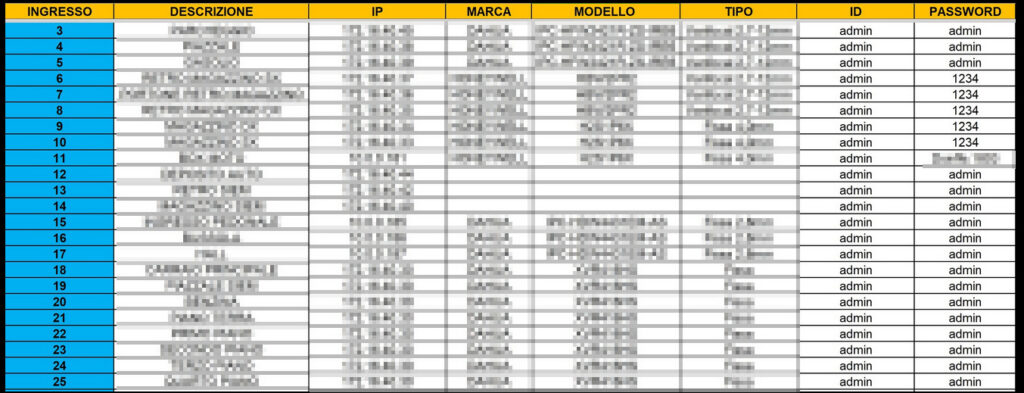

In tali samples vengono riportati dei documenti di identità, dei documenti del Catasto Edilizio Urbano, dei contratti stipulati dall’azienda, informazioni di utenze e password presumibilmente di device IoT.

Ancora non sappiamo se tali dati risultano di proprietà dell’azienda, anche perché sul loro sito web, non è ancora apparso nessun comunicato stampa relativamente alla vicenda.

Come spesso riportiamo, l’accesso alle Darknet è praticabile da qualsiasi persona che sappia utilizzare normalmente un PC. Questo è importante portarlo all’attenzione in quanto molti sostengono il contrario, spesso nei comunicati dopo la pubblicazione dei dati delle cybergang ransomware e tali informazioni sono pubblicamente consultabili come fonti aperte.

I Criminali di BlackBasta pubblicano il seguente post sul loro DLS che riporta quanto segue:

Era il 1950 quando Valentino Giambelli fondò l’impresa di costruzioni Giambelli ad Agrate Brianza. Da allora è cambiato il mondo. Più volte.

Quella che non è mai cambiata è la passione che ci ha fatto crescere giorno dopo giorno, permettendo ad un’impresa di costruzione di svilupparsi in un grande gruppo immobiliare, solido e affidabile.

Oggi, alla guida dell’azienda ci sono Michele, Paola ed Elio. Sono loro che stanno portando il gruppo verso le sfide di questo nuovo millennio. Con la capacità strategica di guardare lontano e attraverso quei valori di rispetto, ascolto e innovazione che papà Valentino ha trasmesso loro con il cuore e il lavoro.

SITE: https://www.giambelli.it

ADDRESS

Via Trento, 64

20871 Vimercate (MB)

Questo samples riportato dalla gang – che ancora non sappiamo sia afferente all’azienda – riporta l’utilizzo su alcuni device di password di default “admini/admin”. Tutti i device esposti su internet, devono essere opportunamente hardenizzati. In questa operazione occorre cambiare le password di default impostate in fabbrica dal vendor di prodotto, inserendo delle password complesse.

Tali password devono essere di almeno 12 caratteri e devono contenere tutte e 4 le classi disponibili (Numeri, caratteri speciali, Upper case, lower case) evitando parole o lemmi italiani/inglesi.

Come avevamo anticipato all’inizio dell’articolo, al momento della scrittura non è presente un comunicato stampa sul sito della vittima che avverte dell’incidente informatico.

Come nostra consuetudine, lasciamo spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti su questa vicenda e saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

Black Basta è un ransomware as a service (RaaS) emerso per la prima volta nell’aprile 2022. Tuttavia, le prove suggeriscono che è in fase di sviluppo da febbraio.

Gli operatori di Black Basta utilizzano la tecnica della doppia estorsione, il che significa che oltre a crittografare i file sui sistemi delle organizzazioni prese di mira e richiedere un riscatto per rendere possibile la decrittazione, mantengono anche un sito di fuga di informazioni sul dark web dove minacciano di pubblicare informazioni sensibili se un’organizzazione sceglie di non pagare un riscatto.

Gli affiliati di Black Basta sono stati molto attivi nell’implementazione di Black Basta e nell’estorsione di organizzazioni sin dalla prima comparsa del ransomware.

Il ransomware di BlackBasta è scritto in C++ e ha un impatto sui sistemi operativi Windows e Linux.

Crittografa i dati degli utenti utilizzando una combinazione di ChaCha20 e RSA-4096 e, per accelerare il processo di crittografia, il ransomware crittografa in blocchi di 64 byte, con 128 byte di dati che rimangono non crittografati tra le porzione di dati crittografate.

Più velocemente viene la crittografia del ransomware, più sistemi possono essere potenzialmente compromessi prima che vengano attivate le difese perimetrali. È un fattore chiave che gli affiliati cercano quando si uniscono a un gruppo Ransomware-as-a-Service.

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…