Il “rischio zero” non esiste e su questo è un punto sul quale dobbiamo riflettere. Quindi “tutti” possono essere hackerati, bastano skills, tempo e budget. E hackerare le forze dell’ordine che hanno l’obbiettivo di reprimere il crimine informatico, è ovviamente un obiettivo ghiotto per molti criminali informatici.

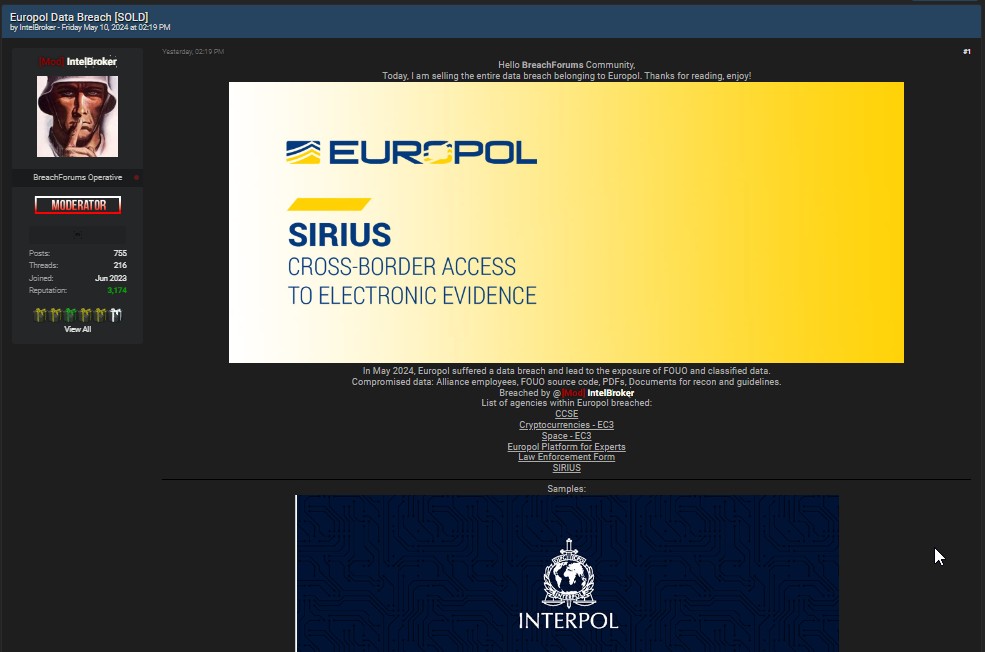

E sembra che proprio questo sia stato fatto. Infatti nella giornata di ieri, un hacker criminale chiamato IntelBroker, rivendica all’interno del forum underground Breach Forums, un attacco informatico alla Europol.

Ancora non sappiamo se tale attacco informatico abbia realmente colpito le infrastrutture IT della L’Agenzia dell’Unione europea per la cooperazione nell’attività di contrasto (anche Europol, contrazione da European Police Office) al crimine informatico.

Ricordiamo che IntelBroker, è un amministratore del forum Beach Forums e ha recentemente fornito informazione sull’attacco informatico all’azienda Zscalar, come riportato su un nostro articolo recentemente.

Salve comunità di BreachForums,

Oggi metto in vendita l'intera violazione dei dati di Europol. Grazie per aver letto, buon divertimento!

Nel maggio 2024, Europol ha subito una violazione dei dati che ha portato all'esposizione di dati FOUO e classificati.

Dati compromessi: Dipendenti dell'Alleanza, codice sorgente FOUO, PDF, documenti per la ricognizione e linee guida.

Violato da @IntelBroker

Elenco delle agenzie di Europol violate:

CCSE

Criptovalute - EC3

Spazio - EC3

Piattaforma Europol per esperti

Modulo per l'applicazione della legge

SIRIUS

MESSAGGISTICA ISTANTANEA (IM) EC3

Database: EC3-Space.csv

Intestazioni: Nome Cognome Nome Schermo Titolo di lavoro Organizzazione Paese Tipo di utente Area di competenza Area di responsabilità

Righe: 9,128

PREZZO: Inviare offerte.

SOLO XMR

Scrivetemi sul forum per avere un punto di contatto.

È richiesta la prova dei fondi.

Vendo solo a membri affidabili. No perditempo o utenti di rango predefinito.Secondo quanto riportato nel post, la violazione dei dati di Europol, avvenuta nel maggio 2024, ha portato all’esposizione di dati considerati sensibili e classificati. Tra le informazioni compromesse si trovano dati sui dipendenti dell’Alleanza, codice sorgente FOUO (For Official Use Only), documenti in formato PDF, documenti per la ricognizione e linee guida.

La lista delle agenzie di Europol coinvolte è impressionante e preoccupante allo stesso tempo. Sono state coinvolte agenzie chiave come il CCSE (Centro Comune per la Sicurezza Europea), la divisione di Europol dedicata alle criptovalute (EC3), la piattaforma Europol per esperti, il modulo per l’applicazione della legge e SIRIUS, il sistema informativo sulla ricerca di Europol.

L’autore del post chiede pagamenti esclusivamente in XMR (Monero), una criptovaluta nota per il suo alto livello di anonimato, e richiede agli acquirenti potenziali di dimostrare la loro affidabilità prima di fornire ulteriori informazioni.

Mentre Europol indubbiamente si affretterà a mitigare i danni e ad affrontare questa violazione, ciò solleva ulteriori preoccupazioni riguardo alla sicurezza delle istituzioni governative e alla necessità di rafforzare le misure di protezione dei dati in tutto il mondo.

La violazione dei dati di Europol è un severo avvertimento per tutte le istituzioni governative e le organizzazioni, evidenziando l’importanza critica di adottare le migliori pratiche in materia di sicurezza informatica e di investire nelle tecnologie e nei protocolli più avanzati per proteggere le informazioni sensibili e garantire la privacy dei cittadini.

I criminali informatici, per poter attestare che l’accesso alle infrastrutture informatiche è avvenuto con successo, riportano una serie di documenti (samples) afferenti all’azienda.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…