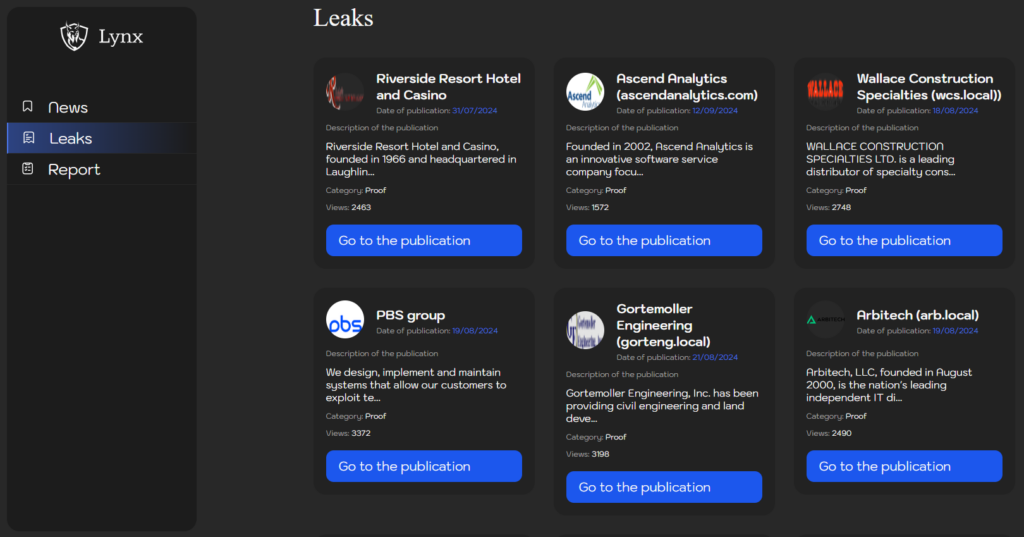

Lynx Ransomware ha fatto irruzione nel mondo del crimine digitale nel Luglio 2024 e fin da subito ha dimostrato una aggressività e successo negli attacchi superiore alla media con un totale di 22 vittime presenti sul loro Data Leak Site (disponibile anche nel clearnet).

Le categorie vittime di Lynx sono principalmente Costruzioni (ex:/ Miller Boskus Lack Architects e True Blue Environmental), Finanza (ex:/ Pyle Group) ed Alberghiero (ex:/ Warwick Hotels and Resorts e

Riverside Resort Hotel and Casino). Lynx esegue tecniche di doppia estorsione ed una alta frequenza di attacchi in USA ma anche UK, Canada ed Australia.

Il gruppo descrive le proprie attività come esclusivamente “financial motivated” e una policy che non permette attacchi contro strutture critiche, governative ed ospedaliere. Interessante come presentano al pubblico il loro modello operazionale “basato sulla collaborazione e dialogo disincentivando caos e distruzione”.

Nel Ransomware Report H1 2024 di DarkLab abbiamo evidenziato come i “rookies” si stiano inserendo nell’ecosistema ransomware nonostante la capitalizzazione della top 5. Lynx si prospetta essere una new entry preparata e designata a restare sul medio/lungo termine. La densità di attacchi pertuata fin dai primi giorni dalla nascita di Lynx promettono grandi evoluzioni per il futuro del gruppo.

Il gruppo di DarkLab è riuscito a comunicare con Lynx che ha accettato di rispondere alle domande poste dalla redazione. Ringraziamo lo staff del RaaS per aver sacrificato il loro tempo per offrire ai nostri lettori informazioni dirette riguardo a Lynx e le loro prospettive presenti e future.

RHC: Grazie Lynx per averci concesso la possibilità di questa intervista. Se potete presentarvi al nostro pubblico spiegando cosa svolgete e perché avete deciso di lavorare in questo settore.

Lynx: Il nostro team è composto da appassionati di cybersecurity. Come abbiamo osservato, molte aziende, sia grandi che piccole, non danno la priorità ai loro sforzi di cybersecurity in modo adeguato. Inoltre, quelle che lo fanno spesso cadono preda di promesse ingannevoli da parte di società di recupero e di cybersicurezza, con un impatto sulla loro posizione di sicurezza complessiva. Sebbene la nostra motivazione includa un aspetto finanziario, siamo ugualmente spinti dal desiderio di aumentare la consapevolezza della fragilità della sicurezza informatica su scala globale. È essenziale che il grande pubblico comprenda e riconosca queste vulnerabilità e prenda provvedimenti significativi.

Vogliamo sottolineare che siamo impegnati a evitare qualsiasi impatto negativo sulle infrastrutture critiche. Il nostro obiettivo è solo quello di far luce sulle sfide pervasive della sicurezza informatica e di incoraggiare misure proattive in tutti i settori.

RHC: Il gruppo Lynx è una nuova stella nascente nell’ambiente RaaS. Nonostante sia una new entry, il vostro gruppo si rivolge ad aziende di diversi settori. Perché avete fondato il gruppo e quale è il segreto per essere così bravi fin dall’inizio?

Lynx: Il nostro team dimostra costantemente un alto livello di competenza e dedizione, che aumenta significativamente l’impatto dei nostri gruppi.

RHC: Attualmente, quali sono le maggiori sfide per lo sviluppo di codice ransomware?

Lynx: L’evasione degli Antivirus

RHC: Il vostro codice di condotta è chiaro: “evitare danni indebiti alle organizzazioni” ed evitare infrastrutture critiche/servizi sanitari. Come attenuate i potenziali operatori disonesti che utilizzano il vostro prodotto su vittime proibite? Avete un processo di selezione?

Lynx: Il nostro approccio prevede un attento processo di selezione, che assicura che vengano ingaggiati solo i target approvati. Questo metodo ci permette di mantenere uno standard elevato nelle nostre operazioni e di raggiungere i nostri obiettivi in modo efficace.

RHC: Il vostro modello operativo “incoraggia il dialogo e la risoluzione piuttosto che il caos e la distruzione”, qual è il vostro approccio alla negoziazione con le vittime?

Lynx: Il nostro obiettivo è lavorare per raggiungere un consenso reciprocamente vantaggioso che non solo ci porti un guadagno economico, ma che rafforzi anche la sicurezza informatica dell’azienda. Ci impegniamo a promuovere un dialogo positivo e costruttivo per un vantaggio reciproco.

RHC: Il vostro lavoro comporta un rischio elevato e una posta in gioco alta: come fa Lynx a seguire le attività ransomware e a rimanere al sicuro? Vale la pena rischiare?

Lynx: Il nostro settore comporta sempre dei rischi intrinseci. Ne siamo tutti consapevoli quando scegliamo di far parte di questo settore. Anche se non possiamo eliminare del tutto i rischi, è essenziale adottare misure proattive per ridurli il più possibile.

RHC: Siete un gruppo uscito allo scoperto solo di recente, cosa pensate vi distingua dagli altri gruppi e vi permetta di affermarvi come i migliori?

Lynx: Non siamo gay.

RHC: Voi sostenete che i vostri obiettivi non sono le infrastrutture critiche, ma invece territorialmente ci sono paesi che non attaccherete o non avete confini?

Lynx: Non abbiamo confini o affiliazioni politiche, solo che alcuni Paesi hanno più soldi e sono più digitalizzati di altri.

RHC:A proposito di collaboratori, come siete organizzati? Avete molte persone che lavorano con voi? Com’è il processo di selezione di un candidato che vuole entrare in Lynx?

Lynx: Sono informazioni che non divulgheremo.

RHC: La rivalità all’interno della vostra comunità di hacker riguarda solo la superiorità tecnica o c’è qualcosa di più profondo, come ambizioni geopolitiche o economiche? In che modo la competizione tra gruppi influenza le vostre azioni e la scelta dei vostri obiettivi? Questa rivalità interna potrebbe avere il potenziale per spostare gli equilibri globali o creare nuove alleanze strategiche?

Lynx: Non abbiamo alcuna rivalità con altre organizzazioni; il nostro obiettivo principale è il guadagno monetario e la sensibilizzazione del pubblico su questioni cruciali di cybersicurezza.

RHC: Cosa direste per convincere nuovi potenziali collaboratori a unirsi al suo gruppo?

Lynx: Non stiamo cercando nuovi collaboratori.

RHC: Probabilmente sapete cosa è successo tra LockBit e l’Operazione Cronos, siete preoccupati che le forze dell’ordine si impegnino sempre di più per eliminare gruppi come il vostro? Avete visto qualche cambiamento/reazione dopo l’Operazione Cronos?

Lynx: Come sappiamo, ogni impresa nel nostro settore comporta alcuni rischi intrinseci. Tuttavia, ci impegniamo a fare tutto il possibile per ridurre questi rischi.

RHC: Qual è il vostro approccio all’accesso iniziale alla rete di vittime? Vi affidate a Creadential Broker (e simili) o preferite farlo da soli?

Lynx: Crediamo nell’utilizzo di entrambi gli approcci, poiché è utile avere a disposizione diverse strade. Questa diversità ci permette di migliorare la nostra efficacia e il nostro raggio d’azione.

RHC: Qual è la sua opinione su altri RaaS senza codice etico che attaccano infrastrutture critiche o strutture sanitarie?

Lynx: Esistono due tipi di gruppi. Sembra che alcuni gruppi abbiano provocato un notevole rumore e disturbo, perché ritengono che ciò aumenti le possibilità di pagamento. Mentre per altri gruppi tali azioni possono derivare da opzioni limitate nei loro obiettivi. In genere gli ospedali, le ONG e le agenzie governative hanno una sicurezza informatica più scarsa.

RHC: In base alla vostra esperienza, come viene implementata la sicurezza nelle reti aziendali? Su cosa dovrebbero concentrarsi i professionisti per migliorare lo stato dell’arte?

Lynx: I problemi derivano principalmente dall’errore umano quando si parla di sicurezza informatica. Questi problemi spesso derivano da semplici abitudini, come l’utilizzo di password facili da indovinare, la mancata implementazione dell’autenticazione a due fattori (2FA) e la gestione di più account con la stessa password (password reuse). Sebbene queste possano sembrare comode scorciatoie, possono compromettere in modo significativo la nostra sicurezza.

RHC: Hai mai fallito uno dei tuoi attacchi? Qual è stato il punto di fallimento?

Lynx: Ogni fase di un attacco contiene potenziali punti di fallimento. Come sappiamo entrambi, qualsiasi comportamento insolito in una rete può essere rilevato in qualsiasi fase, il che rende essenziale agire con rapidità e discrezione. Affrontando le situazioni con rapidità e furtività, possiamo ridurre al minimo le possibilità di rilevamento e, in ultima analisi, migliorare il nostro successo complessivo.

RHC: Lynx, grazie mille per il tuo tempo! C’è qualcosa che vorresti dire e che non ti abbiamo chiesto?

Lynx: Stiamo progettando di offrire un servizio in abbonamento che permetta ai clienti di richiedere test di penetrazione per le loro reti, il tutto assicurando privacy e garanzie di sicurezza. Abbiamo stabilito connessioni con i gruppi leader in questa linea di lavoro e siamo fiduciosi nella nostra capacità di fornire loro un alto livello di garanzia che nessuno di loro comprometterà la sicurezza della loro organizzazione. A differenza di molte società di recupero e di cybersecurity che applicano tariffe significative ma spesso forniscono servizi inadeguati, il nostro approccio è sia economico che diretto, consentendo alle aziende di mitigare in modo proattivo i rischi potenziali.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…