Qualche giorno fa abbiamo pubblicato un articolo sulla nuova cybergang 8base. Si auto definiscono “onesti e semplici pentester. Offriamo alle aziende le condizioni più leali per la restituzione dei propri dati”. Come RHC li abbiamo contattati e il loro approccio ci è da subito apparso differente dalle altre gang.

Al primo contatto di richiesta di intervista, la prima cosa che ci hanno risposto è stata: “Cari amici, fortunatamente non siamo rock star, e non rilasciano interviste, per un semplice motivo che non abbiamo nulla di cui andare particolarmente fieri”.

Questa risposta è stata completamente divergente rispetto ad altre interviste che abbiamo fatto dove spesso l’auto-celebrazione è sempre risultato un must tra le gang criminali.

Hanno proseguito riportando “vediamo falle nella sicurezza delle reti aziendali e le usiamo. Puoi inviare le tue domande per la revisione, ma non il fatto che riceverai risposte, perché, come abbiamo detto, non siamo rock star”.

Abbiamo accettato la sfida e alla fine siamo riusciti a spuntarla.

Vi presentiamo quindi l’intervista integrale fatta ad un gruppo che sta sviluppando il loro business in modo differente rispetto ad altre gang criminali. Il loro business si orienta più verso una “AUDIT di sicurezza non richiesta”, verso aziende che probabilmente, del termine “AUDIT di sicurezza” non ne conosce neanche il senso.

RHC: Salve ragazzi, intanto grazie per averci concesso questa intervista. Come prima domanda una curiosità. 8base è un nome senza un senso specifico o significa qualcosa?

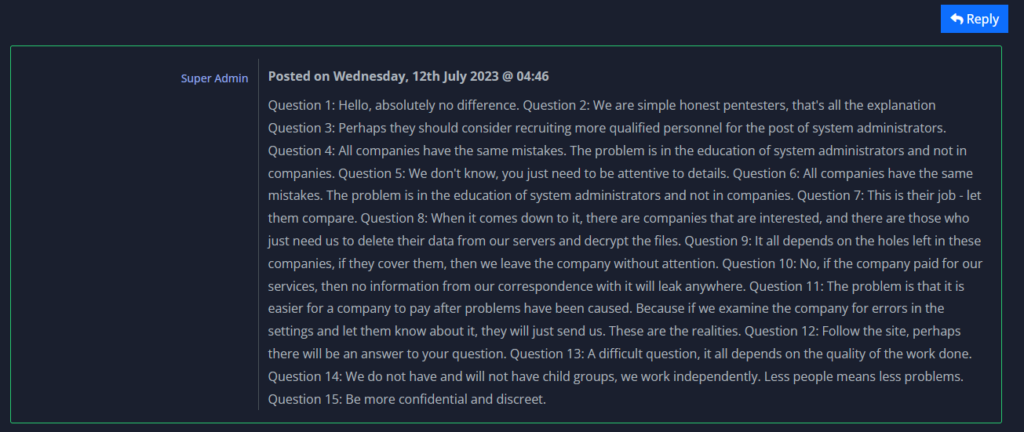

8Base: Ciao, assolutamente non ha alcun senso.

RHC: Dopo il nostro primo messaggio con la richiesta di intervista ci avete detto che non siete delle Rock Stars e che non c’è nulla di andare fieri di quello che fate. Potete argomentare meglio cosa intendevate con precisione?

8Base: Siamo semplici ed onesti pentester, questa è tutta la spiegazione

RHC: sappiamo che siete un gruppo di pentest e vi potete in modo diverso rispetto ad altre gang. Probabilmente, a parte la motivazione economica, ci sembra che ci sia anche un interesse a migliorare la sicurezza delle infrastrutture IT delle aziende. E probabilmente, si legge dalle vostre parole, che se ci si guadagna qualcosa a prezzi “Onesti”, è meglio per tutti. Quale potrebbe essere una strategia da adottare per far comprendere a queste aziende che a rischio è la vita del loro stesso business, senza eccedere nella criminalità informatica?

8Base: Forse dovrebbero prendere in considerazione la possibilità di assumere personale più qualificato per gestire i loro sistemi.

RHC: Anche noi svolgiamo penetration test e molto spesso ci troviamo in situazioni completamente disastrose. Sistemi in end-of-support, password predicibili/banali o peggio ancora di default, patch critiche mai installate e hardening mai eseguiti. Ma secondo voi, le medie e le piccole aziende come sono messe oggi dal punto di vista della sicurezza informatica?

8Base: Tutte le aziende fanno gli stessi errori. Il problema è nella formazione degli amministratori di sistema e non nelle aziende.

RHC: il grande Bruce Schneier disse “Mi viene chiesto regolarmente cosa può fare l’utente medio di Internet per garantire la sua sicurezza. La mia prima risposta è di solito: Niente: sei fregato!”. A vostro avviso siamo veramente arrivati a questo, oppure ci possono essere dei modi non convenzionali, ancora poco esplorati, per aumentare la conoscenza del rischio informatico nelle persone?

8Base: Non lo sappiamo, devi solo essere attento ai dettagli.

RHC: Un’analisi svolta dai ricercatori di VMware ha riportato che il vostro gruppo potrebbe essere nato da una costola di RansomHouse. In effetti le note di riscatto sono molto simili e anche altri piccoli dettagli. Se potete rispondere, cosa ne pensate di questa affermazione?

8Base: Questo è il loro lavoro: fateli confrontare.

RHC: Molto interessante all’interno dei vostri “Termini di servizio” quanto segue: “A list of information security recommendations will be provided to the head of the company”. In cosa consiste tale report? Si tratta di un report di penetration test dove oltre alle vulnerabilità vengono evidenziati anche i vettori di attacco utilizzati? Vi chiedono mai dei dettagli in merito o le aziende accettano tutto quello che scrivete?

8Base: Alla fine, ci sono aziende interessate e ci sono quelle che hanno solo bisogno che cancelliamo i loro dati dai nostri server e decrittiamo i file.

RHC: Altra cosa interessante è il punto successivo: “Current vulnerabilities will never be used by the team for further attacks. In case new vulnerabilities will be discovered, the company will be notified”. In questo caso, se l’azienda ha pagato il riscatto fate degli specifici follow up delle loro infrastrutture? Come funziona di preciso questo modello?

8Base: Tutto dipende dai buchi lasciati in queste aziende, se li risolvono, allora lasciamo l’azienda senza attenzione.

RHC: Considerato la vostra organizzazione con scopi “educativi”, dopo ogni hit avete intenzione di mostrare e/o raccontare la cronologia di un attacco? A livello di consapevolezza, in ottica di “lesson learned”, riportare come le aziende vengono violate permette ad altre di aumentare le loro difese. Avete quindi intenzione di mostrare i punti deboli di ogni company colpita e mostrare la kill chain utilizzata magari dopo il mancato pagamento di un riscatto?

8Base: No, se l’azienda ha pagato per i nostri servizi, nessuna informazione dalla nostra corrispondenza con essa trapelerà da nessuna parte.

RHC: In una vecchia intervista al gruppo Everest, ci venne detto dal gruppo stesso che alle volte pensavano di tornare a fare i White Hat Hacker. Ci avete mai pensato o è qualcosa che non vi stimola affatto? Il crimine informatico, perché è meglio dell’hacking etico oggi? Molti bug hunter oggi fanno soldi a palate su alcune note piattaforme di bug hunting.

8Base: Il problema è che è più facile per un’azienda pagare dopo che sono stati causati problemi. Perché se esaminiamo l’azienda rilevando dei problemi nelle impostazioni e glielo facciamo sapere, ci manderanno semplicemente a quel paese. Queste è la realtà.

RHC: Fino ad ora abbiamo visto che il vostro gruppo ha sferrato attacchi sfruttando falle di sicurezza documentate. Avete a piano programmi di bug hunting interni per scoprire vulnerabilità 0day per poi utilizzarle ad esempio come ha fatto CL0P o REvil con l’attacco ransomware distribuito a Kaseya?

8Base: Segui il sito, forse ci sarà una risposta alla tua domanda.

RHC: Alcuni report usciti ad inizio anno hanno riportato un calo drastico sul pagamento dei riscatti nelle operazioni ransomware. Voi siete nati proprio in quel periodo. Le vittime che pubblicate sul vostro data leak site (DLS) sono quelle che non pagano il riscatto. Qual è esattamente oggi la percentuale delle aziende che paga i riscatti dalla vostra esperienza?

8Base: Una domanda difficile, tutto dipende dalla qualità del lavoro svolto.

RHC: Siete un programma di ransomware as a service (RaaS). Quanti sono i gruppi affiliati che al momento gestite? Avete intenzione di diventare grandi come LockBit o Conti?

8Base: Non abbiamo e non avremo gruppi di principianti, lavoriamo in modo indipendente. Meno persone significa meno problemi.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…