Come si dice … e non è finita.

Il quarto operatore di telecomunicazioni spagnolo MasMovil Ibercom è l’ultima vittima della famigerata banda di ransomware Revil (alias Sodinokibi)

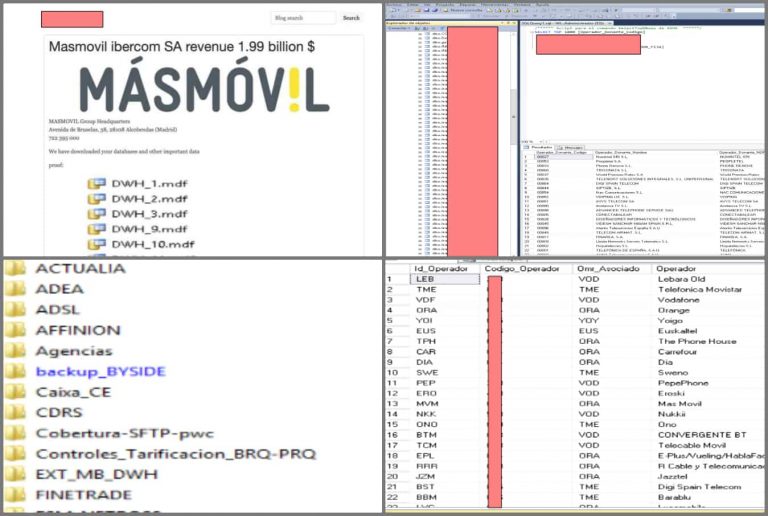

Sul suo “Happy blog” accessibile sulla rete onion, l’operatore di ransomware afferma di avere “scaricato database e altri dati importanti” appartenenti al colosso delle telecomunicazioni.

Come prova del suo hack, il gruppo ha anche condiviso degli screenshot contenente dei dati di MasMovil che mostrano cartelle denominate Backup, RESELLERS, PARLEM e OCU, ecc.

Vale la pena notare che MasMovil ha riconosciuto l’attacco ransomware, tuttavia, non c’è ancora notizia di alcuna richiesta di riscatto da parte degli Affiliati di REvil.

La struttura di attacco dell’operatore di ransomware Revil segue lo stesso modus operandi di altri gruppi di ransomware, come visto nei precedenti articoli sul RaaS e quindi, rubare dati per poi bloccare i file sul sistema della vittima e richiedere il pagamento del riscatto per la chiave/strumento di decrittazione.

Per chi non è a conoscenza delle attività di Revil; il gruppo è noto per aver preso di mira aziende e organizzazioni di alto profilo. Ad esempio, il 15 giugno 2021, Revil ha affermato di aver violato l’appaltatore statunitense di armi nucleari Sol Oriens, oltre ad una lunghissima lista di organizzazioni di alto profilo.

Lo stesso gruppo era anche dietro la violazione del fornitore Apple Quanta nell’aprile 2021, mentre all’inizio di marzo di quest’anno gli affiliati di REvil, avevano preso di mira il gigante tecnologico Acer e chiesto un riscatto di 50 milioni di dollari.

Per quanto riguarda MasMovil, la sua rete fissa raggiunge 18 milioni di famiglie con ADSL e quasi 26 milioni con fibra ottica. La sua rete mobile 4G copre il 98,5% della popolazione spagnola.

L’azienda possiede anche marchi come Yoigo, Pepephone, Llamaya, Lebara.

Se vuoi comprendere meglio il fenomeno del Ransomware, leggi questi articoli:

1. Cosa è il Ransomware e il RaaS (prima parte)

2. Cosa è il Ransomware e il RaaS (seconda parte)

3. Intervista al portavoce di Revil UNKNOW, sul forum XSS

4. Alla scoperta del gruppo Ransomware Revil

5. Alla scoperta del gruppo Ransomware Darkside

6. L’incidente Ransomware a Luxottica svolto dal gruppo Nefilim

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…