Il team di ricerca dei bug Red Team Research (RTR) di TIM, vola (in senso figurato) in Svezia ed emette 2 nuove CVE su un prodotto di Ericsson di Operations Support System: OSS-RC.

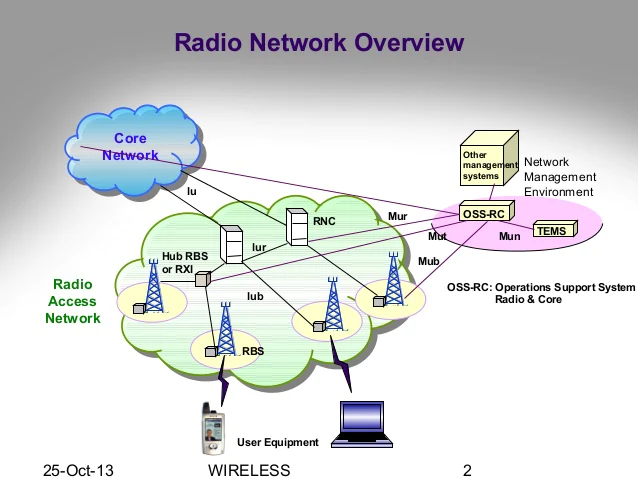

Gli Operations Support System (acronimo di OSS) sono tutti quei sistemi che vengono utilizzati dalle aziende fornitrici di servizi di comunicazione, per il funzionamento integrato delle reti. Nei tempi passati, le attività OSS erano svolte principalmente da operatori che si scambiavano materiale cartaceo. Successivamente al 1985 si introdussero sistemi informatici (o applicazioni software) che automatizzarono gran parte di queste attività da remoto.

Ad esempio, si consideri il caso di un cliente che richiede l’attivazione di una nuova linea telefonica. Il sistema degli ordini/CRM raccolgono i dati dell’utente e della sua richiesta, ma non sono in grado di configurare la rete per la realizzazione del servizio. Questa operazione un tempo veniva svolta manualmente da un operatore umano che trascriveva le informazioni da un sistema all’altro, con l’inefficienza che ne conseguiva.

Negli ultimi anni ci si è dunque focalizzati sulla creazione di interfacce automatizzate che chiameremo appunto OSS. A grandi linee, gli OSS sono sistemi che permettono di automatizzare il flusso di gestione della rete, partendo da una configurazione di un servizio, fino ad arrivare all’aggiornamento dei firmware delle bande basi dislocate sui palazzi delle nostre città.

Gli OSS sono oggi dei sistemi che facilitano tantissimo la gestione delle reti radiomobili, ma sono anche il “single-point-of-faliure”, facendo riferimento ad un attacco informatico. Andando ad identificare una vulnerabilità di Remote Code Execution (RCE) su un OSS, questa potrebbe consentire la compromissione di tutti i sistemi a valle, comprese le baseband.

Le vulnerabilità sono state isolate e comunicate ad Ericsson dai ricercatori Alessandro Bosco, Mohamed Amine Ouad e dal responsabile del laboratorio Massimiliano Brolli, avviando la Coordinated Vulnerability Disclosure (CVD).

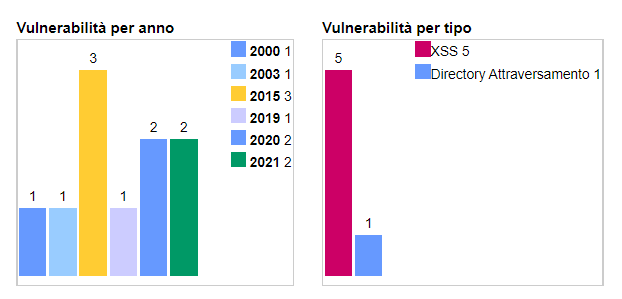

CVE che sono state emesse su Ericsson dal 2000 al 2021

Da tenere in considerazione che Ericsson sul National Vulnerability Database degli Stati Uniti D’America ha censite solo 10 CVE dal 2000 ai nostri giorni, come riportato nella print screen in calce.

Di seguito vengono riportate le 2 CVE con i dettagli delle analisi svolte, come riportato nella pagina ufficiale del progetto RTR presente su internet. https://www.gruppotim.it/redteam

In OSS-RC systems of the release 18B and older customer documentation browsing libraries under ALEX are subject to Cross-Site Scripting. This problem is completely resolved in new Ericsson library browsing tool ELEX used in systems like Ericsson Network Manager.

In OSS-RC systems of the release 18B and older during data migration procedures certain files containing usernames and passwords are left in the system undeleted but in folders accessible by top privileged accounts only.

L’etica nella ricerca delle vulnerabilità, in questo periodo storico, è qualcosa di molto importante e una volta individuate queste vulnerabilità non documentatate (c.d. zeroday), devono essere immediatamente segnalate al vendor evitando di fornire informazioni pubbliche che ne consentono il loro sfruttamento attivo sui sistemi privi di patch da parte dei Threat Actors (TA).

Il laboratorio RTR di TIM, ci sta abituando a queste pubblicazioni in modo costante, sinonimo che anche la ricerca industriale in ambito italiano, relativamente alla ricerca di bug non documentati di sicurezza informatica, sta cambiando e sta crescendo. Il team, ha già rilevato in circa due anni, oltre 60 zeroday che sono stati corretti prima della loro pubblicazione.

Si tratta di un numero importante per una azienda italiana (4 CVE con score 9,8), che sta sfornando una CVE ogni 11 giorni, che sono numeri importanti a livello internazionale e soprattutto per il panorama italiano.

Infatti TIM è una delle pochissime realtà industriali italiane a condurre ricerche di vulnerabilità non documentate.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…