Il Google Threat Intelligence Group (GTIG) ha identificato una nuova ondata di attacchi informatici attribuendola a un gruppo denominato UNC5837.

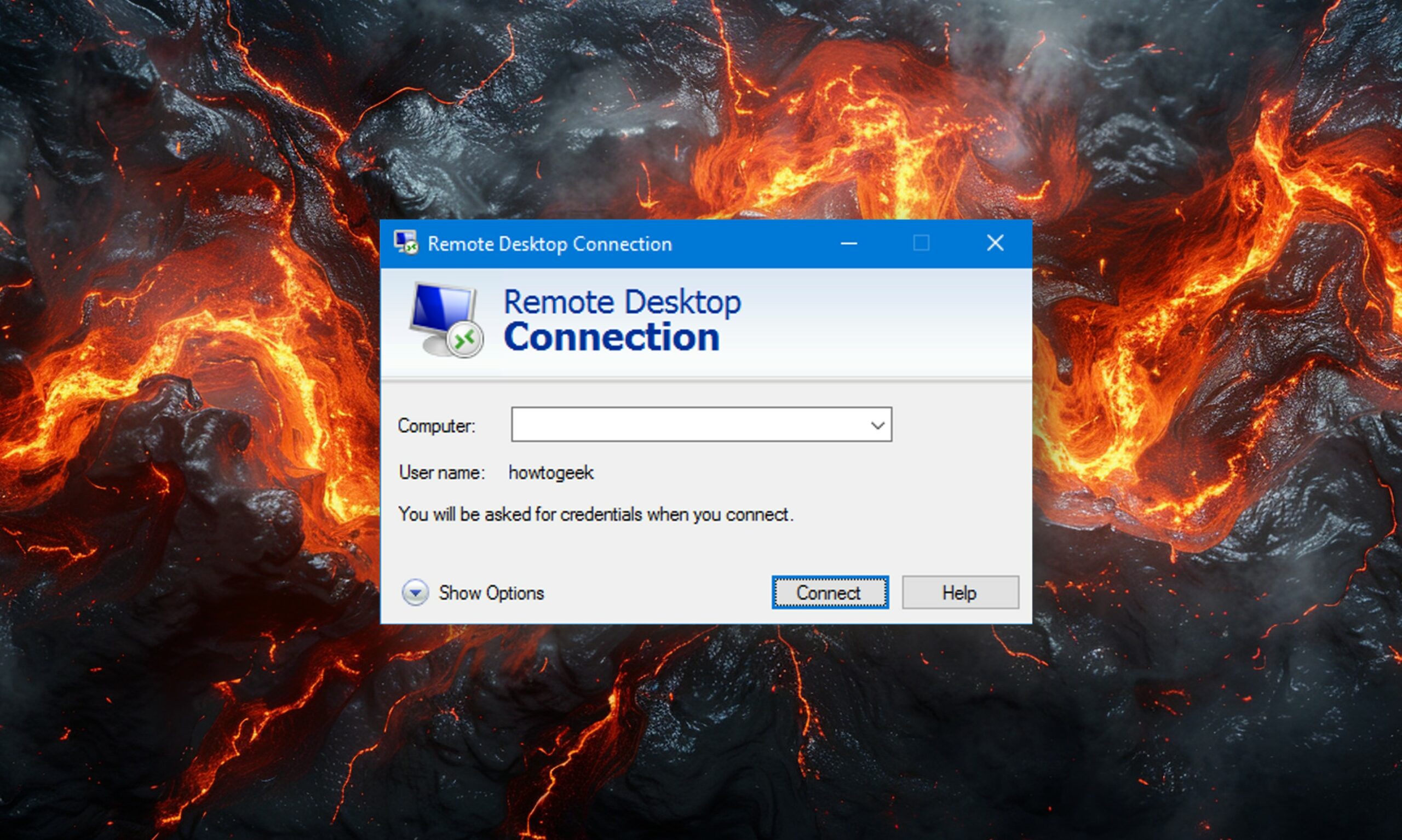

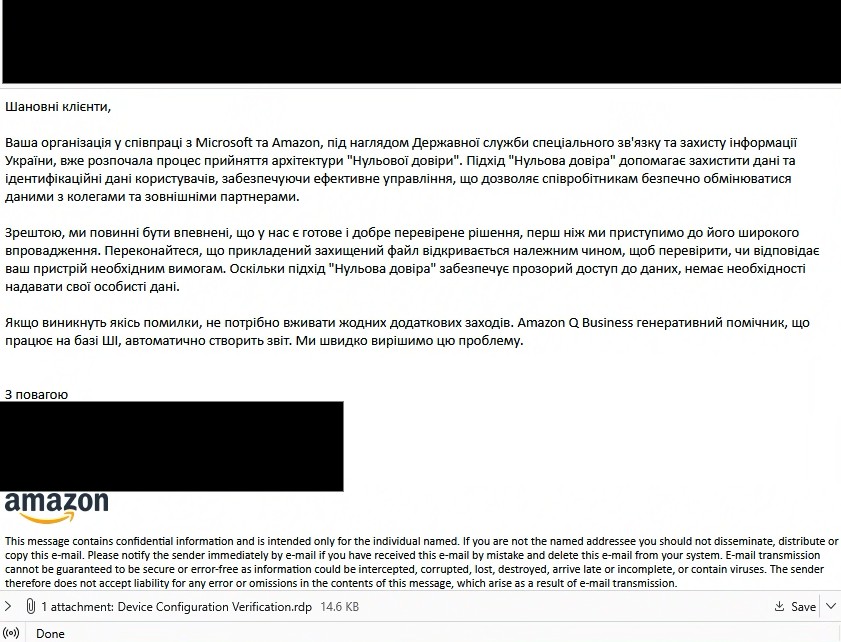

La campagna, osservata a partire da ottobre 2024, adotta un approccio unico: l’invio di e-mail di phishing contenenti allegati in formato .rdp. Questi file, una volta aperti, avviano una connessione RDP dalla macchina della vittima a un server controllato dagli aggressori, senza mostrare i consueti banner di avviso per la sessione interattiva.

In questa sofisticata campagna di spionaggio, rivolta a istituzioni governative e militari europee, alcuni hacker ritenuti collegati ad attori statali russi hanno sfruttato una funzionalità meno nota del protocollo RDP (Remote Desktop Protocol) di Windows per infiltrarsi nei sistemi.

Le prove suggeriscono che questa campagna potrebbe aver comportato l’uso di uno strumento proxy RDP come PyRDP per automatizzare attività dannose come l’esfiltrazione di file e l’acquisizione degli appunti. Questa tecnica è stata precedentemente soprannominata “Rogue RDP”.

Le e-mail contenevano file .rdp firmati, con certificati SSL validi, per aggirare le misure di sicurezza che avrebbero avvisato gli utenti di potenziali rischi. Questi file sono configurati per mappare le risorse dal computer della vittima al server dell’attaccante.

La campagna ha probabilmente consentito agli aggressori di leggere le unità delle vittime, rubare file, catturare dati degli appunti (incluse le password) e ottenere variabili di ambiente delle vittime. Sebbene non abbiamo osservato l’esecuzione diretta di comandi sulle macchine delle vittime, gli aggressori potrebbero presentare applicazioni ingannevoli per phishing o ulteriori compromissioni.

L’obiettivo principale della campagna sembra essere lo spionaggio e il furto di file, sebbene la piena portata delle capacità dell’aggressore rimanga incerta. Questa campagna funge da duro promemoria dei rischi per la sicurezza associati alle oscure funzionalità RDP, sottolineando l’importanza della vigilanza e della difesa proattiva.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…