Un ricercatore di sicurezza indiano ha pubblicato un codice exploit PoC (proof-of-concept) relativo ad un difetto scoperto di recente che influisce su Google Chrome e altri browser basati su Chromium come Microsoft Edge, Opera e Brave.

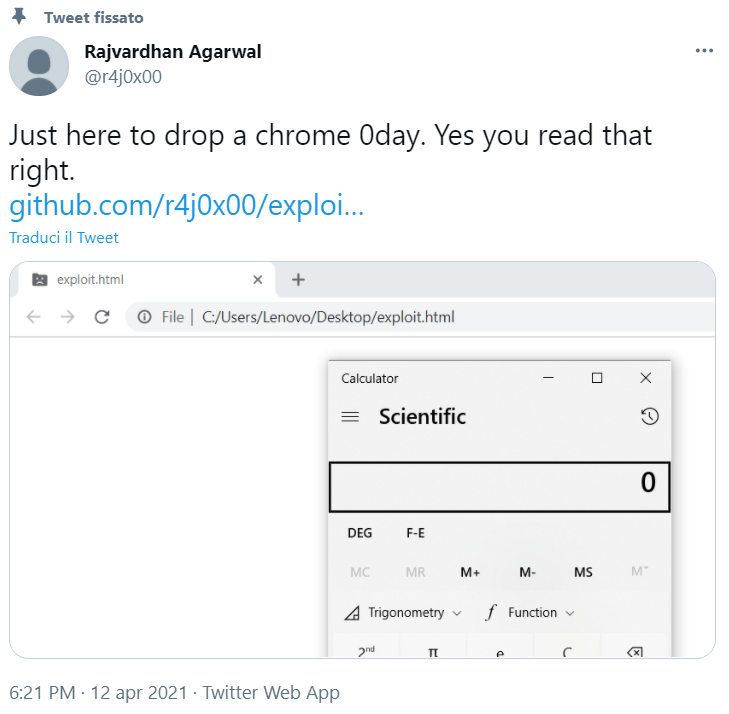

Rilasciato da Rajvardhan Agarwal, l’exploit funzionante riguarda una vulnerabilità legata all’esecuzione di codice in modalità remota nel motore di rendering JavaScript V8 che alimenta i browser web.

Si ritiene che sia lo stesso difetto dimostrato da Bruno Keith e Niklas Baumstark di Dataflow Security al concorso di hacking Pwn2Own 2021 la scorsa settimana.

Keith e Baumstark hanno ricevuto 100.000 dollari per aver sfruttato la vulnerabilità per eseguire codice dannoso all’interno di Chrome ed Edge.

Secondo lo screenshot condiviso da Agarwal su Twitter, il file HTML PoC e il file JavaScript associato, può essere caricato in un browser basato su Chromium per sfruttare la falla di sicurezza e avviare l’app Calcolatrice di Windows (calc.exe).

Sebbene a nessuno sviluppatore piaccia uno zero-day sul proprio software, la cosa buona è che la vulnerabilità di Agarwal non può attualmente uscire dalla sandbox del browser. La sandbox di Chrome è un limite di sicurezza del browser che impedisce alle vulnerabilità legate all’esecuzione di codice in modalità remota di avviare programmi sul computer host.

Affinché l’exploit RCE zero-day di Agarwal funzioni, dovrebbe essere concatenato con un’altra vulnerabilità e un altro exploit capace di uscire dalla sandbox di Chromium.

Per testare l’exploit, puoi ad esempio si Chrome impostare il flag –no-sandboxflag, che disattiva la sandbox Chromium.

Con la sandbox disabilitata, potremmo utilizzare l’exploit di Agarwal per avviare Calcolatrice sul nostro dispositivo Windows 10. Le versioni sfruttabili dei nostri test sono Google Chrome 89.0.4389.114 e Microsoft Edge 89.0.774.76, che sono le ultime versioni nel canale Stable.

Fonti

https://thehackernews.com/2021/04/rce-exploit-released-for-unpatched.html

https://github.com/r4j0x00/exploits/tree/master/chrome-0day

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…

Cyber Italia

Cyber ItaliaNegli ultimi giorni è stato segnalato un preoccupante aumento di truffe diffuse tramite WhatsApp dal CERT-AGID. I messaggi arrivano apparentemente da contatti conosciuti e richiedono urgentemente denaro, spesso per emergenze come spese mediche improvvise. La…