Gli analisti delle minacce di Sentinel Labs hanno trovato prove del fatto che il ransomware Karma è solo un altro passo evolutivo nel ceppo iniziato come JSWorm, diventato Nemty, poi Nefilim, Fusion, Milihpen e, più recentemente, Gangbang.

Il nome Karma è stato utilizzato dagli attori del ransomware nel 2016. JSWorm è apparso per la prima volta nel 2019 e ha subito una serie di rebranding nei due anni successivi, pur mantenendo somiglianze di codice sufficienti per consentire ai ricercatori di stabilire la connessione.

Il rapporto si basa sull’analisi di otto campioni prelevati da un numero uguale di attacchi ransomware nel giugno 2021, tutti con notevoli somiglianze di codice con le varianti Gangbang e Milihpen apparse intorno a gennaio 2021.

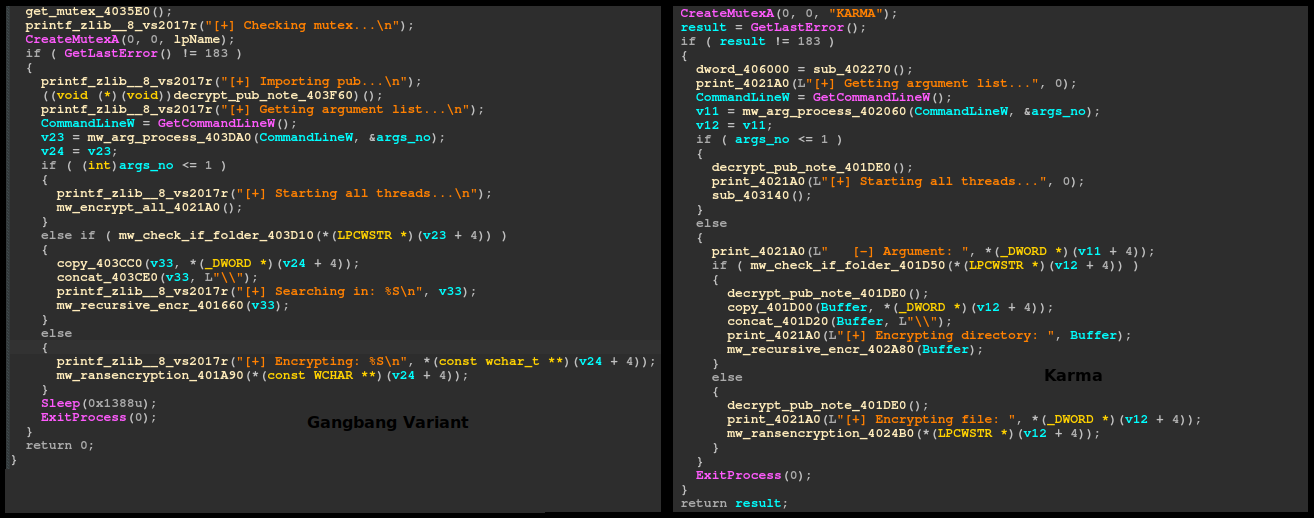

Somiglianze nella funzione main

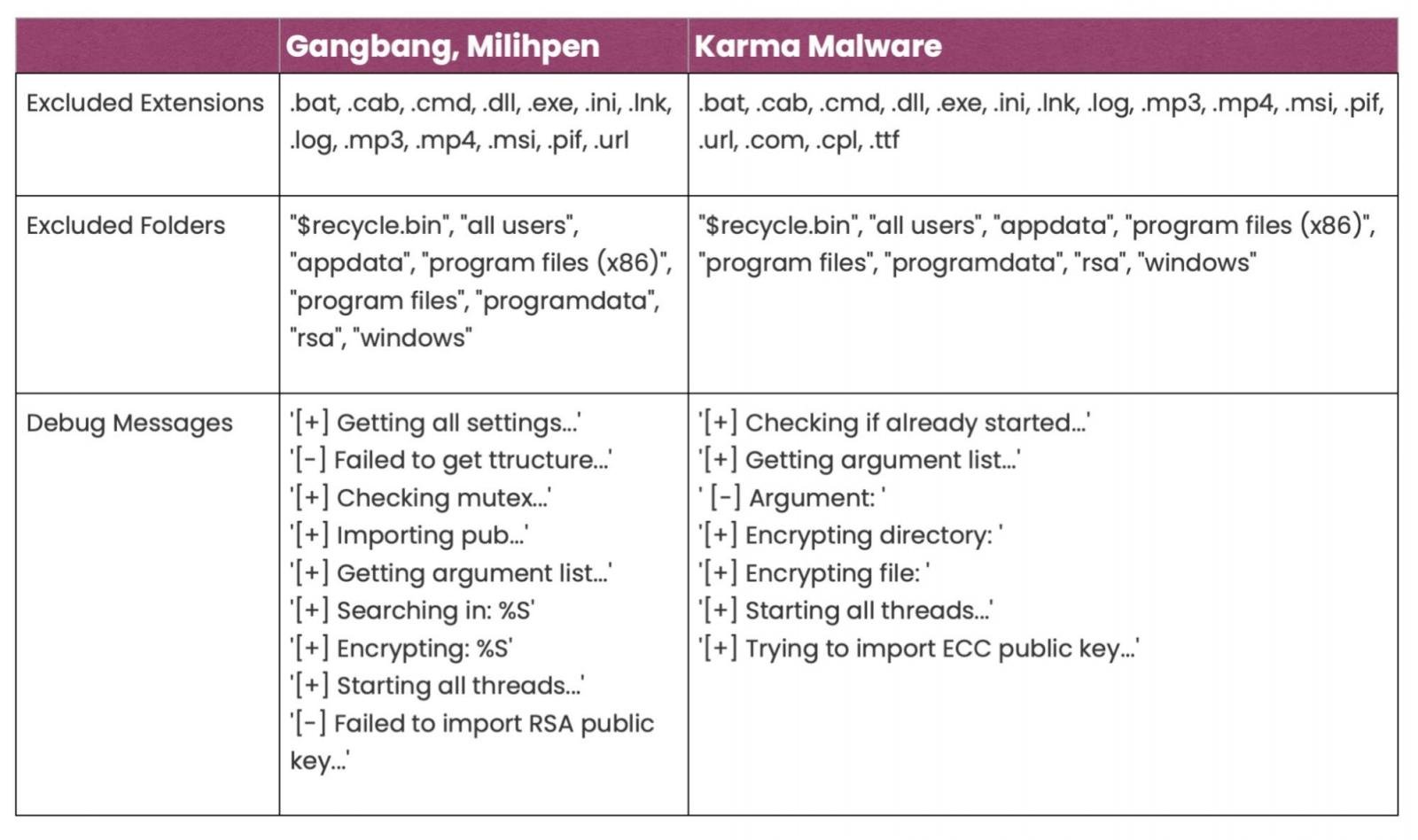

L’estensione delle somiglianze va dall’esclusione di cartelle, tipi di file e messaggi di debug utilizzati dai ceppi apparentemente non simili. Un’altra somiglianza degna di nota può essere individuata quando si esegue un “bindiff” su campioni Karma e Gangbang, vedendo una funzione ‘main()’ quasi invariata.

Dal punto di vista dello schema di crittografia utilizzato, c’è stata un’evoluzione tra i campioni, con i primi che utilizzano l’algoritmo di crittografia Chacha20 e i campioni più recenti che sono passati a Salsa20.

Un’altra modifica introdotta lungo il percorso è stata la creazione di un nuovo thread per l’enumerazione e la crittografia, possibilmente per ottenere un risultato più affidabile.

Gli autori del malware hanno anche aggiunto il supporto per i parametri della riga di comando nelle ultime versioni.

Tutto sommato, le date di compilazione dei campioni analizzati riflettono il fatto che Karma è attualmente in fase di sviluppo attivo.

Storicamente, Nemty ha preso di mira principalmente aziende cinesi nel settore dell’ingegneria e della produzione, sfruttando gli RDP esposti e gli exploit VPN pubblicati per infiltrarsi nelle reti vulnerabili.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…