Nuova riunione dell’Unità di Crisi di Vivalia, a 75 ore dall’attacco informatico di LockBit che ha colpito tutti i sistemi e ha paralizzato la rete. Lo riporta l’azienda sanitaria con un comunicato stampa sulla home page del suo sito.

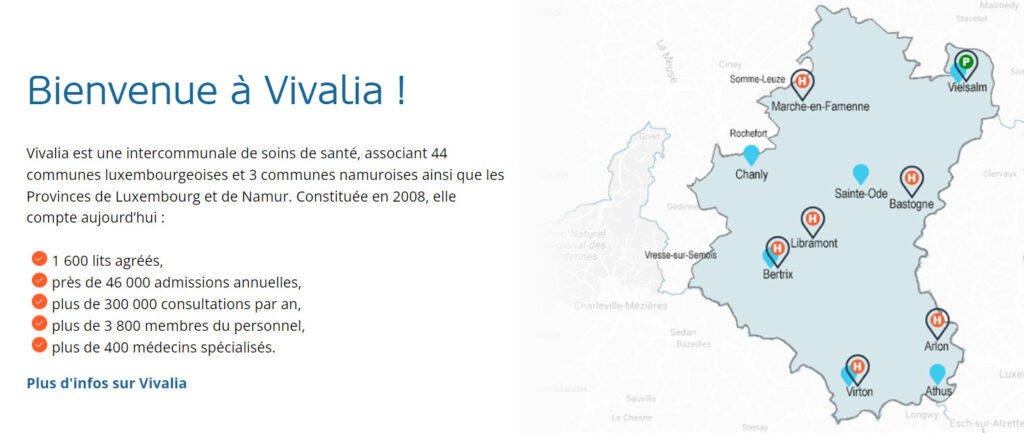

Vivalia è una società intercomunale belga di assistenza sanitaria creata nel 2008 con l’obiettivo di gestire i servizi ospedalieri e sanitari nei 47 comuni affiliati (tutti i 44 comuni nella provincia del Lussemburgo e altri 3 nella provincia di Namur).

Il lavoro del team IT continua. Gli esperti, aiutati da quelli del Federal Computer Emergency Response Team (CERT) e altri del settore privato, stanno facendo progressi nell’analisi e nel ripristino della rete. La diffusione del virus è stata prevenuta il più possibile, mentre ieri è stato finalizzato il piano di ripartenza.

“Una ventina di persone stanno svolgendo questo lavoro colossale secondo priorità funzionali stabilite (laboratori, radiologia, cartelle cliniche). Sebbene questi team lavorino instancabilmente, c’è ancora bisogno di tempo e pazienza prima di poter tornare alla normalità.”

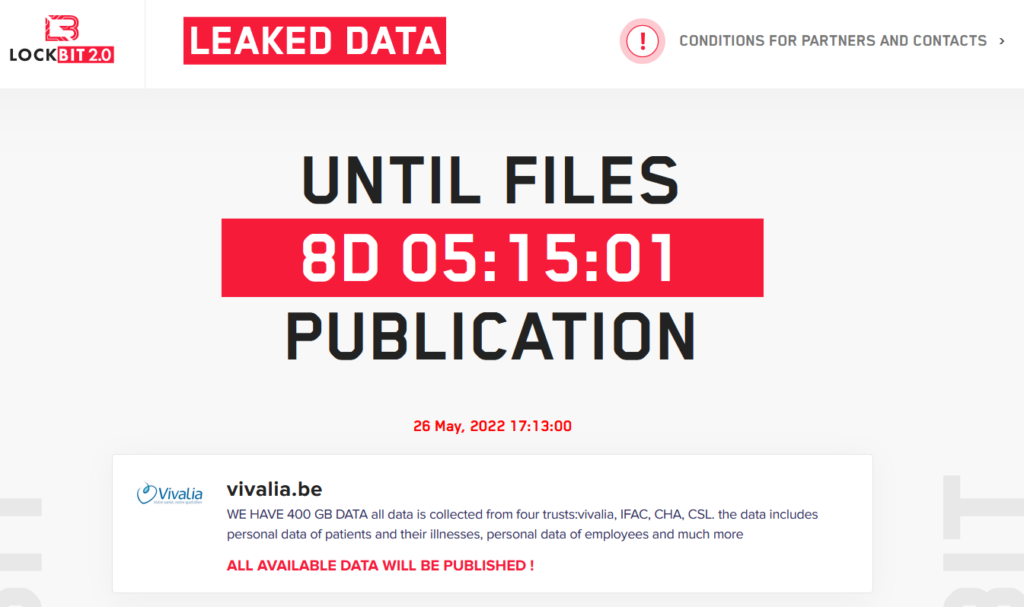

Lockbit ha in mano oltre 10.000 file esfiltrati dalle infrastrutture IT dell’azienda che verranno pubblicati, come da “countdown”, tra circa 8 giorni, un tempo più lungo, rispetto allo standard di 6 giorni che la gang imposta prima di rilasciare i dati trafugati nel darkweb.

Questo, come sanno i lettori di RHC, generalmente avviene quando l’azienda è reticente a pagare una forma di riscatto,. In questo modo, minacciando la pubblicazione dei dati in loro possesso, aumenta la pressione verso l’organizzazione violata, sperando che il pagamento avvenga più velocemente.

La data di pubblicazione è il 26 di Maggio alle 17:13ora UTC.

La telefonia dell’azienda ha subito gravi interruzioni e quindi potrebbe essere difficile raggiungere l’ospedale nelle prossime ore/giorni.

Nonostante l’attività medica sia fortemente rallentata, verrà instituito nella giornata di oggi, 18/05/2022, un call center per rispondere alle domande più frequenti. Il numero verde da chiamare è: 0800/35.168.

Gli operatori risponderanno alle domande che farà l’utenza, ad esempio se mantenere o meno le consultazioni, la possibilità di fissare un appuntamento, ecc… L’attività medica degli ospedali è degradata e sarà così fino al ripristino della situazione. Questa significa che:

“Nei nostri reparti IT privati in seguito all’attacco informatico, i capi dipartimento organizzano e riorganizzano il lavoro secondo necessità. Le persone che non possono essere messe in attività vista la situazione attuale sono ora invitate a recuperare le ore di straordinario e quindi a riposarsi.”

L’ospedale conclude dicendo:

“Ringraziamo ancora una volta tutte le nostre équipe che, in tutte le professioni, stanno dimostrando coraggio e pazienza di fronte a questa situazione eccezionale che, speriamo, finisca al più presto. La prossima riunione dell’unità di crisi è prevista per le 8 di domani mattina per fare il punto della situazione, ma è pronta a riunirsi urgentemente se necessario.”

RHC monitorerà la questione in modo da aggiornare il seguente articolo, qualora ci siano novità sostanziali.

Nel caso in cui l’azienda volesse effettuare una dichiarazione, saremo lieti di pubblicarla all’interno di questa pagina, magari avendo informazioni di cosa si sta facendo per rispondere all’attacco informatico.

Potete contattarci tramite la sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.

Il ransomware, è una tipologia di malware che viene inoculato all’interno di una organizzazione, per poter cifrare i dati e rendere indisponibili i sistemi. Una volta cifrati i dati, i criminali chiedono alla vittima il pagamento di un riscatto, da pagare in criptovalute, per poterli decifrare.

Qualora la vittima non voglia pagare il riscatto, i criminali procederanno con la doppia estorsione, ovvero la minaccia della pubblicazione di dati sensibili precedentemente esfiltrati dalle infrastrutture IT della vittima.

Per comprendere meglio il funzionamento delle organizzazioni criminali all’interno del business del ransomware as a service (RaaS), vi rimandiamo a questi articoli:

LockBit 2.0 è una cyber gang criminale che adotta il modello ransomware-as-a-service (RaaS), anche se la sua struttura presenta variazioni che la differenziano da un tipico modello di affiliazione.

LockBit ransomware è un malware progettato per bloccare l’accesso degli utenti ai sistemi informatici in cambio di un pagamento di riscatto. Questo ransomware viene utilizzato per attacchi altamente mirati contro aziende e altre organizzazioni e gli “affiliati” di LockBit, hanno lasciato il segno minacciando le organizzazioni di tutto il mondo di ogni ordine e grado.

Si tratta del modello ransomware-as-a-service (RaaS) dove gli affiliati depositano del denaro per l’uso di attacchi personalizzati su commissione e traggono profitto da un quadro di affiliazione. I pagamenti del riscatto sono divisi tra il team di sviluppatori LockBit e gli affiliati attaccanti, che ricevono fino a ¾ dei fondi del riscatto.

E’ considerato da molte autorità parte della famiglia di malware “LockerGoga & MegaCortex”. Ciò significa semplicemente che condivide i comportamenti con queste forme consolidate di ransomware mirato ed ha il potere di auto-propagarsi una volta eseguito all’interno di una rete informatica.

Le infezioni da ransomware possono essere devastanti per un’organizzazione e il ripristino dei dati può essere un processo difficile e laborioso che richiede operatori altamente specializzati per un recupero affidabile, e anche se in assenza di un backup dei dati, sono molte le volte che il ripristino non ha avuto successo.

Infatti, si consiglia agli utenti e agli amministratori di adottare delle misure di sicurezza preventive per proteggere le proprie reti dalle infezioni da ransomware e sono in ordine di complessità:

Sia gli individui che le organizzazioni sono scoraggiati dal pagare il riscatto, in quanto anche dopo il pagamento le cyber gang possono non rilasciare la chiave di decrittazione oppure le operazioni di ripristino possono subire degli errori e delle inconsistenze.

La sicurezza informatica è una cosa seria e oggi può minare profondamente il business di una azienda.

Oggi occorre cambiare immediatamente mentalità e pensare alla cybersecurity come una parte integrante del business e non pensarci solo dopo che è avvenuto un incidente di sicurezza informatica.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…