Vi ricordate dell’incidente di sicurezza informatica avvenuto al comune di Ferrara?

Era l’inizio di luglio scorso quando il Comune è stato colpito da un attacco hacker perpetrato da una banda denominata Rhysida Ransomware. Questo episodio ha messo in luce non solo la vulnerabilità delle infrastrutture informatiche pubbliche, ma anche l’importanza della trasparenza e della gestione efficace della crisi.

Il Comune di Ferrara ha ricevuto il plauso da parte di Ikn Italy per la gestione della comunicazione in merito all’attacco informatico. Massimo Poletti, dirigente comunale dei Sistemi informativi, è stato premiato per la sua decisione eccezionale nel settore: comunicare l’attacco in modo dettagliato, etico e trasparente, informando così cittadini e stakeholder.

L’attacco ha causato un notevole disagio, con la disattivazione dei servizi digitali interni e la perdita di numerose informazioni sensibili. Tuttavia, la risposta del Comune è stata rapida e trasparente, segnando un punto di svolta nella gestione delle crisi informatiche in Italia.

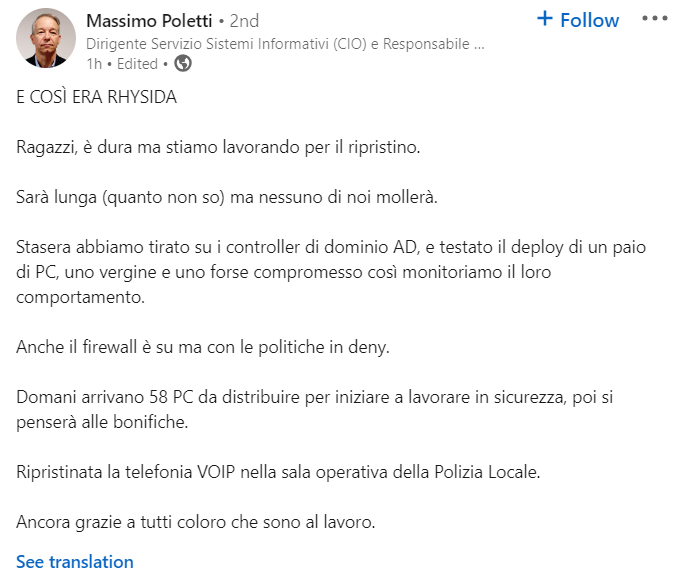

Massimo Poletti ha giocato un ruolo chiave nel mantenere la calma e nella comunicazione tempestiva degli eventi. Attraverso i social media e comunicati stampa, ha fornito aggiornamenti regolari sulle azioni intraprese per rispondere all’attacco e ripristinare la normalità.

Ha condiviso dettagli tecnici sull’accaduto e ha annunciato le misure preventive adottate per rafforzare la sicurezza informatica.

Questo episodio offre un prezioso insegnamento su come affrontare gli incidenti di sicurezza informatica. La trasparenza e la comunicazione tempestiva sono essenziali per mantenere la fiducia dei clienti e degli stakeholder. Ritardare la comunicazione di un incidente può causare danni reputazionali irreparabili e compromettere la sicurezza complessiva dell’organizzazione. Ma spesso si pensa il contrario!

La gestione della crisi informatica richiede un approccio olistico che coinvolga tutte le parti interessate. È fondamentale informare non solo i clienti direttamente interessati, ma anche partner commerciali, fornitori e dipendenti. Questo dimostra un impegno generale verso la trasparenza e la responsabilità.

La trasparenza non è solo una buona pratica, ma anche un’opportunità per rafforzare la reputazione dell’azienda nel lungo termine. Le aziende che riescono a gestire efficacemente le crisi informatiche dimostrano la propria capacità di adattamento e la dedizione alla sicurezza dei dati dei propri clienti.

In conclusione, come Red Hot Cyber – anche se già avevamo elogiato il Dott. Massimo Poletti – facciamo i nostri più sentiti complimenti per il suo ruolo esemplare nella gestione della crisi informatica. Questo episodio ci ricorda l’importanza della trasparenza e della comunicazione tempestiva nella sicurezza informatica. Sono pilastri fondamentali per mantenere la fiducia dei clienti e costruire relazioni solide con gli stakeholder, soprattutto in momenti di crisi.

Inoltre, è importante far conoscere come avvengono gli attacchi informatici anche dal punto di vista tecnico. Questo permette alle altre organizzazioni di apprendere e rafforzarsi, migliorando così le proprie difese. Purtroppo, in Italia persiste spesso la mentalità che sia preferibile non parlare delle proprie crisi per timore dei danni reputazionali. Tuttavia, ciò che stiamo evidenziando oggi è l’esatto opposto.

La trasparenza rappresenta sempre la via migliore in ogni contesto di “crisis management” che si rispetti. È essenziale comprendere che, talvolta, dietro una crisi si aprono opportunità del tutto inaspettate. La condivisione aperta delle sfide affrontate e delle lezioni apprese non solo favorisce la collaborazione e lo scambio di conoscenze nel settore della sicurezza informatica, ma contribuisce anche a rafforzare la resilienza dell’intera comunità aziendale e del paese Italia.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…