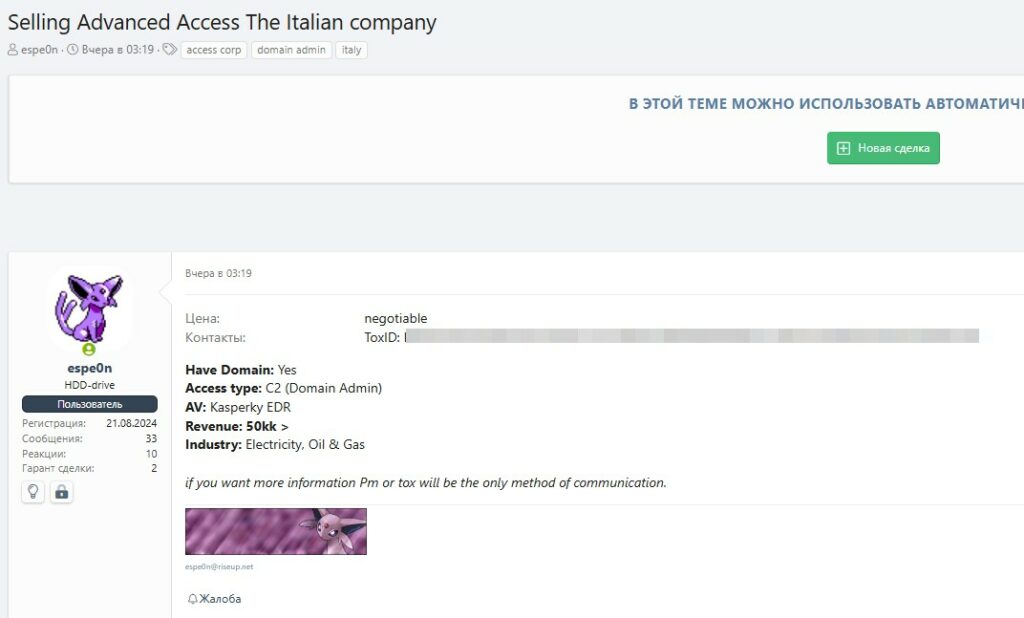

Un nuovo caso di cybercrime ha attirato l’attenzione degli esperti di sicurezza informatica. Su un noto forum underground, un threat actor in lingua russa con il nome utente “espe0n” ha messo in vendita un accesso avanzato a un’azienda italiana non specificata, operante nel settore dell’elettricità, petrolio e gas.

Il post, include dettagli tecnici sull’accesso e una descrizione che delinea chiaramente l’obiettivo del venditore: offrire una “porta d’ingresso” a criminali informatici interessati a compromettere l’azienda per scopi malevoli, come ransomware o furto di dati sensibili.

Gli Initial Access Broker (IAB) sono attori del cybercrime specializzati nella compromissione iniziale delle infrastrutture informatiche. Il loro scopo è ottenere un accesso privilegiato ai sistemi di un’organizzazione, spesso con diritti amministrativi (Domain Admin). Una volta ottenuto l’accesso, questi broker lo mettono in vendita a terzi, come gang di ransomware, che lo utilizzano per lanciare attacchi devastanti.

Questo modello di business è una componente chiave dell’ecosistema del cybercrime. Gli IAB sfruttano metodi come phishing, vulnerabilità software non patchate o credenziali rubate per ottenere gli accessi, che poi vendono su forum o canali dedicati nel dark web e nell’underground criminale. Le cyber gang ransomware, in particolare, sono tra i principali acquirenti, trasformando gli accessi iniziali in violazioni di rete complete.

Nel post pubblicato, “espe0n” ha fornito informazioni tecniche dettagliate:

La descrizione include anche la possibilità di utilizzare un “garante automatico” per la transazione, una funzione diffusa nei forum underground per tutelare venditori e acquirenti e garantire la buona riuscita dell’accordo.

L’utente ha una discreta reputazione all’interno del forum underground russo.

Gli accessi iniziali offerti dagli IAB sono estremamente preziosi per i criminali informatici. Attraverso questi accessi, è possibile:

Il ruolo degli Initial Access Broker è sempre più centrale nel panorama del cybercrime. Secondo studi recenti, il prezzo degli accessi varia in base al tipo di azienda e ai privilegi offerti, con cifre che possono raggiungere decine di migliaia di dollari. Questa collaborazione tra broker e gang ransomware dimostra la crescente sofisticazione degli attacchi e la necessità di misure preventive adeguate.

Questo episodio è un chiaro esempio di come il cybercrime si stia evolvendo verso modelli sempre più strutturati e professionali. Le aziende, in particolare quelle di settori critici come energia e gas, devono adottare strategie di difesa proattive per identificare e mitigare minacce simili.

Monitorare i forum underground e i canali di comunicazione utilizzati dai cybercriminali è fondamentale per rilevare segnali di attività illecite e agire tempestivamente.

Il mondo della cybersecurity è un campo di battaglia in continua evoluzione, e solo una combinazione di tecnologie avanzate, consapevolezza e prontezza operativa può garantire un’efficace protezione contro minacce così insidiose.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…