Tra Provokatsiya e trading delle informazioni critiche, il trend della guerra informatica è promettente e mentre gli attori asimmetrici traggono vantaggio dalle tecnologie dell’era digitale, gli investimenti in soluzioni e servizi di sicurezza informatica aumentano esponenzialmente. Poi ci siamo noi tra “apocalittici e integrati” già forse parte della società “High Tech, Low Life”. Il 2024 sarà l’anno degli innovatori, di quelli che solitamente usano la parola test invece della parola incidente, il che ci fa pensare anche agli sperimentatori. Ma ‘Cosa succederebbe se’…una macchina si ribellasse all’uomo o se la macchina si fermasse?

L’arte della provocazione, usata da tempi storici dai servizi segreti, nelle mani giuste può diventare un’arma tattica per prendere il controllo sui nemici, ma non bisogna dimenticare che nel gioco del potere, un semplice pedone può sconvolgere la strategia dell’avversario e arrivare infine a fare scacco matto, proprio perché le conseguenze della “Provokatsiya” non sempre sono controllabili, soprattutto se l’incertezza aumenta con gli effetti strategici del cyberspazio uniti a quelli della propaganda.

Sebbene la guerra informatica sia tutt’oggi contestata da molti, proprio perché bisognerebbe prima considerare il concetto di guerra asimmetrica – come ci insegna Roberto Villani – laddove anche un “attore non statale può produrre danni più grandi rispetto alle risorse impiegate” e laddove “l’attore asimmetrico trae vantaggio rispetto al passato dalle tecnologie dell’information age che facilitano le co- municazioni tra i nodi della rete” (Difesa.it – Asimmetria e trasformazione della guerra), il cyberspazio inizia a farsi sempre più provocativo rispecchiando il mondo in carne e ossa. Si certo c’è anche sempre qualcuno che assicura che certe potenziali minacce ‘esagerate’ potrebbero anche non verificarsi mai. Ma vale la pena ricordare che è sempre meglio tenere bene a mente la domanda ‘cosa succederebbe se‘. Tanto è che, nei prossimi mesi, la Banca Centrale Europea sembra abbia in agenda un test su 109 dei maggiori istituti di credito del blocco, con un attacco informatico simulato che interromperà le attività quotidiane per testare le reali capacità di risposta e recupero dopo un attacco piuttosto che la prevenzione.

Così il 2024 inizia ad attestarsi come un altro anno di provocazioni, che non mancheranno nella grande marcia verso le urne in circa 76 paesi: in 28 di questi sottolinea Agi “28 non soddisfano le condizioni essenziali per un voto democratico”. Ciò starebbe a significare che in molti paesi le elezioni non porteranno ad un cambio di regime. Ora potremmo parlare parlare delle elezioni presidenziali in marzo della Russia: tra i vari candidati ce n’è uno in particolare, Boris Nadezhdin (partito Iniziativa civica), che ha chiesto di porre fine all'”operazione militare speciale” in Ucraina, occupata e sotto la legge marziale con l’indispensabile sostegno dell’Europa. Infine Taiwan, divisa in due tra Pechino e Washington e le temute operazioni di influenza per le elezioni USA.

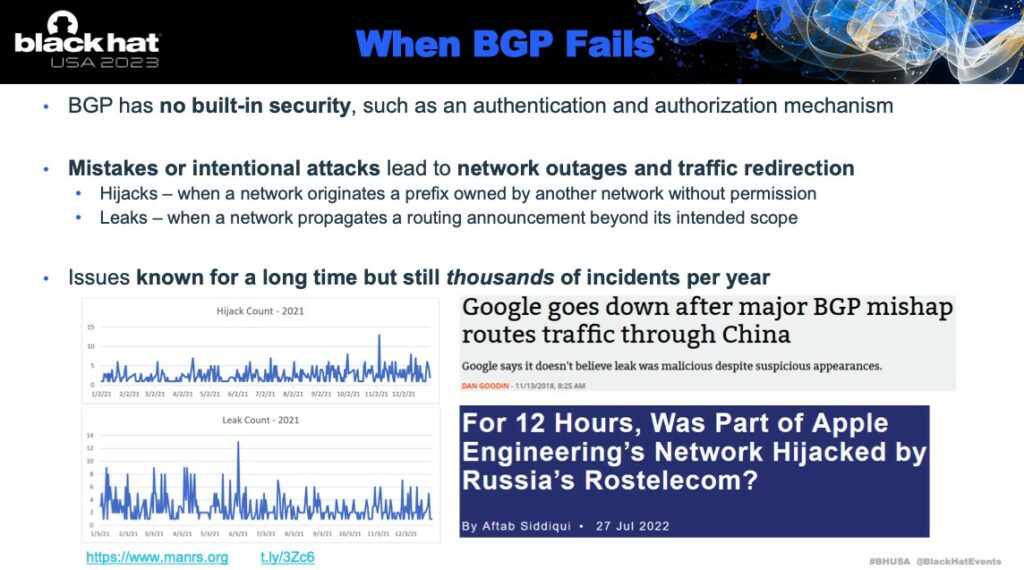

Ebbene, fino al 2024 ci siamo arrivati ma con quale spinta cinetica? Con l’energia rinnovabile o con i combustibili fossili? Ci siamo arrivati anche con le vulnerabilità al protocollo BGP, così essenziale per la comunicazioni in rete eppure molte moderne implementazioni BGP possono ancora essere sfruttate dagli aggressori. Il che tutto ci riporta ai Lopht, Internet ha i suoi anni.

IL RADAR DI RHC IN SINTESI:

Essere manipolati, sfruttati e screditati spietatamente dagli altri per i propri fini non è una bella storia. Chi l’ha utilizzata innumerevoli volte, questa ‘oscura tecnica’ della Provokatsiya è stata la Russia, facendo infiltrare spesso i propri agenti nel territorio nemico. Questo ce lo ha insegnato anche John R. Schindler, storico, stratega ed ex ufficiale del controspionaggio specializzato in Russia ed Europa orientale ed ex funzionario dell’intelligence presso la National Security Agency (NSA). Schindler ci ha avvisato, l’influenza del Cremlino – che fonde elementi militari e civili e tattiche di guerra ibrida per ottenere il massimo impatto – sta crescendo sempre più, mentre mantiene la sua influenza nella regione dell’Asia centrale. Dall’altra parte gli Stati Uniti possono limitare le sue strategie, come?

E’ già sotto gli occhi di tutti quello che sta avvenendo: in particolare, in ‘Russian Strategic Intentions – A Strategic Multilayer Assessment (SMA) White Paper (2019), Schindler ha evidenziato che “il successo degli Stati Uniti dipenderà sia dalla sua capacità di influenzare popolazioni, stati e attori non statali, sia dalla sua capacità di ‘ridurre al minimo l’influenza della Russia su questi attori”. Da qui la diversificazione delle fonti energetiche per ridurre la dipendenza delle nazioni europee dalla Russia o la creazione di istituzioni e popolazioni democratiche resilienti alla propaganda soprattutto in Europa. In tutta risposta così è anche iniziata ‘l’operazione speciale’ in Ucraina che da rivalità politica e militare ha spinto la Russia a divenire anche una sfida ideologica per l’Occidente. Ma non l’unica.

Quando d’altronde le tensioni ai confini aumentano, le provocazioni si possono vedere ovunque: le esercitazioni antincendio della Corea del Sud in mare in risposta ai colpi di artiglieria della Corea del Nord, ne sono un esempio, che può trasformarsi in una risposta militare vera e propria.

Tre anni sono passati dall’omicidio del comandante della Forza Quds del Corpo delle Guardie Rivoluzionarie Islamiche (IRGC), il generale Qassem Soleimani, ma il mondo nel frattempo e soprattutto l’Iran non sono rimasti a guardare, anche dopo il fallimento dell’accordo JPOA sul nucleare. Tanto è che nell’era dell’Internet delle Cose (Iot) e della corsa allo spazio il progetto di una costellazione di satelliti in suo nome, dovrebbe entrare in orbita entro 2 anni. Dopo di che “Inshallah” ha affermato a fine anno Hossein Salariyeh dell’ISA (agenzia spaziale iraniana) che ha firmato un memorandum di cooperazione con Roscosmos già nel 2022, “il numero e le capacità dei satelliti coinvolti aumenteranno in seguito”.

Tuttavia, nei tempi del progresso tecnologico, le telecomunicazioni sono un target anche per raccogliere informazioni. Ne sa qualcosa una Kiev sotto zero, soprattutto l’operatore Kyivstar, incluso in una guerra di logoramento. D’altronde siamo noi la prima infrastruttura critica. Comunque vadano le cose, il 3 gennaio è destinato a rimanere il giorno delle provocazioni soprattutto e ancora ai danni di Teheran con due forti esplosioni che hanno provocato morti e feriti sulla strada per il cimitero di Kerman. L’Isis se ne sarebbe presa il merito. Intanto l’Iran è sotto scacco, deve risolvere i suoi problemi interni, tentando di restaurare gli accordi JPOA per rimanere al tavolo dei negoziati e superare le sanzioni, ma all’interno dell’Islam si inizia a vedere una crepa interna. Qualcosa però non va.

Qualcosa non va perché l’Asse della Resistenza – Teheran-Baghdad-Damasco-Hezbollah-Ansarullah – continua a rafforzarsi e il suo obiettivo è la liberazione della Palestina, evitando un’intensificazione della guerra dei corridoi in atto. Nessuna rappresaglia per la morte di Soleimani, che voleva sconfiggere il nemico senza una guerra convenzionale ma con conflitti asimmetrici su più fronti. Poi c’è chi provoca, parlando di un colpo autoinferto. Insomma c’è qualcosa che ancora non comprendiamo del Medio Oriente. Dobbiamo ammetterlo. Anche perché a preoccupare in Iran non sono solo gli attacchi terroristici ma quelli informatici: non ultimo quello che ha colpito i server centrali delle stazioni di servizio per il rifornimento di carburante. E possiamo ben comprendere le accuse ad Israele dato che chi ha rivendicato l‘operazione di ritorsione – contro il tentativo di attacco informatico dei gruppi iraniani ad un ospedale in Israele – è un gruppo ‘israeliano’ tale Predatory Sparrow. A ciò si aggiunge una vera e propria guerra digitale underground in cui fanno capolino anche malware distruttivi dai target strategici.

Gli attacchi non si sono limitati a Teheran, anche la capitale del Libano, Beirut è stata colpita il 2 gennaio, questa volta per uccidere uno dei leader di Hamas, Saleh al-Arouri e altre sei vittime. Il significato politico e simbolico è forte e sentire parlare di pazienza sta diventando probabilmente irritante per chi vuole chiudere la questione. Poi rimane vivo il ricordo di quel documento della Lega Araba a Beirut del 2002 che offriva soluzioni a lungo termine del conflitto con la pace e benefici reali a tutte le parti, in un cassetto insieme agli accordi di Minsk.

Le mediazioni egiziane nel conflitto israelo-palestinese intanto si congelano, mentre risuonano sui media le parole di Hasan Nasrallah, il leader degli Hezbollah libanesi che risponde all’attacco di Beirut con le seguenti parole: “Se si farà una guerra contro il Libano, l’interesse del Libano sarà quello di entrare in guerra fino in fondo, senza limiti”. Nasrallah prosegue, la ‘generazione di Internet di Gaza’ non dimenticherà la sua causa e che solidale con Hamas ha trasformato il conflitto in un fronte della nuova guerra informatica, rafforzando l’assalto fisico con gli attacchi digitali. Ma molti attacchi verso Israele arrivano da fuori. Intanto si parla ancora di pazienza.

Benvenuti nel 2024 tra droni da volo elettrici, le Olimpiadi di Parigi, la decarbonizzazione, l’avanzata dei BRICS, ma anche la disgregazione delle relazioni internazionali, i nazionalismi, lo svincolo dal dominio anglosferico, la guerra dell’informazione, potenziali primavere arabe, un 2024 dove solo la pace potrebbe contribuire ad un sviluppo sostenibile di un’economia pensata per le persone. Perché se la pace non si verifica questo imporrà un costo economico importante, come anche prezzi dell’energia crescenti e potenziali blocchi del commercio.

Nonostante l’accordo COP28 le prospettive per l’utilizzo di petrolio a breve termine rimangono solide e la crescita della domanda è destinata ad aumentare (IEA/OPEC). Tuttavia i prezzi secondo Golden Sachs è probabile che nel 2024 si attestino su una media di 82.5 dollari a barile: “Non c’è davvero alcuna interruzione dell’offerta fisica nel mercato” legata agli eventi nel Mar Rosso, ha detto a Bloomberg Neil Beveridge, analista senior di Sanford Bernstein, ma le tensioni geopolitiche e un possibile allargamento dei conflitti in Medio Oriente potrebbero rappresentare un problema: le incerte condizioni economiche globali, la direzione delle decisioni dell’OPEC+ e la politica dell’industria della raffinazione di Pechino giocheranno un ruolo cruciale nel bilanciamento del petrolio greggio e dei mercati dei prodotti.

Dal canto suo l’OPEC nell’ultimo bollettino 2023, che svela il suo impegno a decarbonizzare l’industria petrolifera, con importanti investimenti nelle energie rinnovabili e nell’idrogeno, evidenzia il Brasile come uno dei principali contributori alla crescita dell’offerta di liquidi non OPEC nel medio termine e il rafforzamento dei rapporti con l’India. E qui c’è una piccola storia divertente che gira in rete: l’India, è diventato il maggior importatore di greggio russo, ma si è rifiutata di pagarlo in Yuan, finendo in ‘debito’. La storia che segue cita il film Shirley Myrli (Vladimir Men’šov, 1995) dove un grosso diamante chiamato “Salvatore della Russia” riesce a ripagare il debito del paese migliorandone la situazione economica e permettere a ogni cittadino russo di trascorrere una vacanza di tre anni alle Isole Canarie. Ebbene l’India si è offerta di utilizzare i fondi non pagati per costruire 24 navi mercantili per Mosca, ma l’investimento non coprirebbe i fondi mancanti. “Dovremo portare i russi a Goa, secondo i precetti di Shirley Myrli?” viene chiesto in un commento e questa è la parte divertente. No, la risposta sarebbe la moneta unica dei BRICS. Ecco questa un pò meno.

Chiuso il capitolo sull’India, l’OPEC sottolinea come petrolio ed energie rinnovabili non siano concorrenti in un gioco a somma zero, poiché “la realtà è che la produzione di massa di tecnologie di energia rinnovabile attualmente non è nemmeno possibile possibile senza petrolio e i suoi derivati” a patto di un’aumentata capacità di raffinazione operativa che non avviene perché le fonti fossili vengono dichiarate morte. Manca una via di mezzo e una visione più a lungo termine.

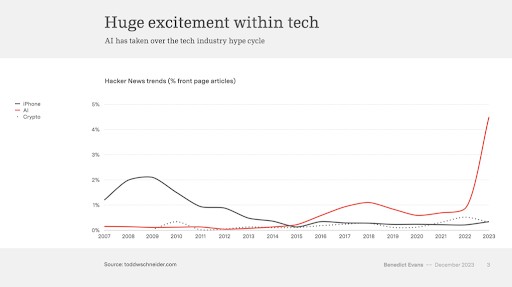

A questo punto occhi sulla Cina ma soprattutto, a tutti i nuovi Neuromancer, occhi aperti sul cyberspazio dove le tensioni continueranno ad estendersi e, tra intelligenza artificiale e testo normativo (AI Act), computer quantistici, crittografia e corsa allo spazio, spionaggio e attacchi sponsorizzati che potrebbero riservarci sorprese tra una probabile crescita degli attacchi mirati alla tecnologia operativa, alle infrastrutture critiche, ai trasporti, alla manipolazione dei modelli AI/ML, senza dimenticare l’intelligenza artificiale generativa sarà una sfida per la difesa.

Ed ecco che in un imperdibile analisi di Pepe Escobar – How Yemen changed everything – compare lo Yemen, che intercetta con droni e missili le navi “affiliate ad” o “destinate a” Israele, mentre le petroliere russe, le navi cinesi o iraniane hanno il via libera alla circolazione. Il problema è che se la pace non si verificherà il costo economico continuerà ad aumentare sino a raggiungere un costo importante, tra cui potenziali blocchi del commercio non solo nel Mar Rosso.

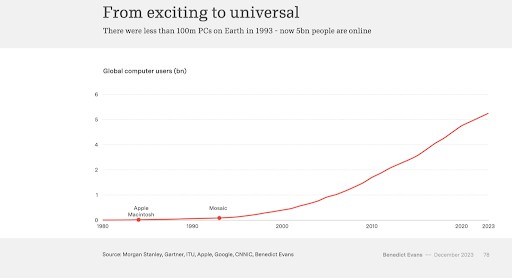

Laddove gli scrittori di fantascienza immaginavano un mondo super tecnologico dove tutto era da costruire, talvolta indovinando, perché distopico, oggi ci troviamo in quel non luogo dove vivono “apocalittici e integrati”, che sembrano già parte della società “High Tech, Low Life” di un romanzo cyberpunk. Ma siamo oltre al genere narrativo e al fenomeno politico del cyberpunk: gli innesti cibernetici, le macchine che pensano, sistemi high-tech che migliorano le prestazioni umane, gli esoscheletri, i microchip sotto pelle, il biohacking sono già parte della nostra realtà, ove, la nuova generazione di hacker, nasconderà i suoi potenti strumenti sotto la pelle, mentre la robotica aggiusterà in noi l’impensabile.

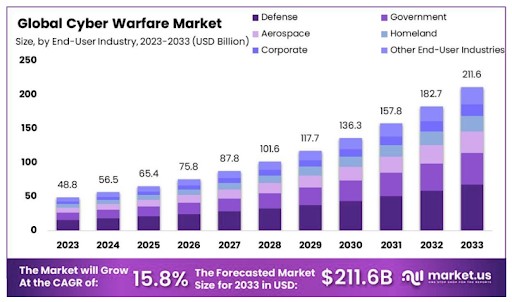

Ed ecco che di conseguenza, gli investimenti in tecnologie, soluzioni e servizi di sicurezza informatica aumentano ogni giorno di più e lo faranno esponenzialmente. Un buon settore dove investire. E’ questo quello che ci attende? Duro leggere nel futuro, il radiante di Hari Seldon ci farebbe comodo. Tuttavia, solitamente i trend e alcune linee geopolitiche fanno parte già del presente e sono già state disegnate come lo sviluppo di tecnologie come intelligenza artificiale (IA), machine learning (ML), blockchain che sono destinate anche a influenzare ciò che accadrà nel cyberspazio, nel bene e nel male e ad essere utilizzate in operazioni difensive e offensive. Insomma il mercato della guerra informatica ha un promettente trend di crescita, non lo dico io ma l’agenzia di stampa Globe News Hire che mostra i dati di un’indagine di Market.us secono la quale verrà raggiunto un totale di 211,6 miliardi di dollari entro il 2033. Insomma, tutti i paesi sembrano coinvolti in un futuro di guerra informatica asimmetrica, chi per difendersi, chi per proteggere la fiducia dei propri clienti, chi per arrecare danno o disagio. Insomma nel 2024 la sicurezza informatica rimarrà una priorità assoluta e potrebbe evolvere al pari delle tecnologie ma può darsi che gli assicuratori da parte loro avranno un bel da fare con le scritte in piccolo.

Soprattutto se guardiamo verso le stelle la priorità è legata alla sicurezza dei satelliti e quello delle comunicazioni globali. Dal grande al piccolo la disinformazione e la propaganda non accenneranno a diminuire e l’intelligenza artificiale avrà un grosso ruolo nella manipolazione del nostro inconscio. Ma le previsioni più ‘tremende’ le ha fatte il Gartner Future Lab che lancia questo messaggio, essere sempre pronti a tutto, porci sempre la domanda “cosa succederebbe se” una probabile tempesta geomagnetica ci colpisse (Gartner fissa la data delle prossime onde solari nel Giugno 2024). Ma soprattutto sottolinea che l’evoluzione dell’intelligenza artificiale contribuirà – ci costringerà – alla sostituzione dei vecchi sistemi legacy (sarebbe ora!). Sottolinea Gartner: “se non sei un’innovatore tecnologico, sei rimasto indietro”. Non importa, quindi, quanti fallimenti affronteremo ancora o quanti rischi dovremo prenderci, ad un certo punto avremo imparato che cosa aggiustare o cambiare. Ecco l’approccio di SpaceX: è un test, non un incidente.

All’innovazione si aggiungono i nuovi standard della crittografia. Ebbene, la sostituzione degli algoritmi obsoleti sarebbe solo una questione di tempo, ma mentre si attende la finalizzazione dei nuovi protocolli, si parla di mesi o anni, dopo di che la parte più dura sta nel setacciamento dei codici per trovare le istante RSA e protocolli standard che dovranno essere sostituiti con la crittografia post-quantistica (PQC).

Non solo l’Australia vuole diventare leader del settore, anche l’Europa si sta dimostrando molto attiva nell’ambito della ‘guerra informatica’ per difendersi dalle minacce soprattutto nel contesto delle tensioni geopolitiche. Chi ha avuto però una crescita notevole è la regione dell’Asia-Pacifico (Cina, India, Giappone e Corea del Sud) non ultimi il Medio Oriente, l’Africa e l’America Latina tra chi sta accrescendo le proprie capacità.

Medio Oriente e Africa soprattutto hanno fatto passi da gigante nel mercato della guerra informatica nel 2023. Con la crescente dipendenza dalle infrastrutture digitali e l’aumento delle minacce informatiche, le organizzazioni e i governi di tutte le regioni stanno investendo molto nelle strategie di sicurezza più avanzate a causa della necessità di salvaguardare le infrastrutture vitali. Proprio a causa delle complessità geopolitiche i paesi del Consiglio di Cooperazione del Golfo (GCC) – Bahrain, Kuwait, Oman, Qatar, Saudi Arabia e Emirati Arabi Uniti che subiscono attacchi informatici e leaks soprattutto nel settore energetico – hanno raggiunto posizioni avanzate a livello internazionale

Eppure stabilire da dove arriva un attacco è ancora compito complesso secondo quanto affermato questa settimana anche da Rajesh Kumar, CEO del Centro indiano per la prevenzione della criminalità informatica (I4C) sotto il Ministero degli affari interni (MHA): basti pensare all’attacco DDoS (Distributed Denial of Service) al sito web ufficiale della conferenza del G20 (9 e 10 settembre 2023), anche se abbiamo già sottolineato che molti gruppi pro-Palestina – e che hanno dichiarato di appartenere a paesi di origine araba e/o musulmana – prima dell’attacco del 7 ottobre hanno collaborato intensamente sino al G20 in India prendendo a target i siti web indiani nell’operazione #OpIndia del 9 e 10 settembre.

Solitamente sono chiamati in causa paesi come Russia, Cina, Iran o Nord Corea ma se indaghiamo meglio nel panorama informatico ogni singolo paese ha qualche ragione per usare il cyber spazio come arma. Tra questi ce ne sono di meno scrupolosi che utilizzano la rete per combattere una guerra asimmetrica: si infiltrano nelle comunità hacker per cercare alleati o semplicemente mercenari, che attendono solamente che qualcuno abbassi la guardia mentre agiscono parallelamente alle campagne di propaganda. Spesso questi mercenari hanno una rara dote, quella della pazienza, ma grazie agli Initial Access Brokers (IAB) acquisiscono più velocemente gli accessi per infiltrarsi nei sistemi e nelle reti. Tuttavia questi accessi, spesso, hanno come risultato grandi ripercussioni sul mercato finanziario e non vengono comprati solo dagli stati. Il resto lo fanno gli abusi di mercato e delle informazioni privilegiate in mano ai trader informati soprattutto sugli attacchi imminenti. Homo homini lupus. Arriviamo ad argomento mi sta a cuore.

A Dicembre 2023 inizia a fare il giro in rete e sui media internazionali una ricerca condotta dai professori di diritto Robert Jackson Jr. della New York University e Joshua Mitts della Columbia University “Trading on terror” che rileva significative vendite allo scoperto di azioni “Giorni prima dell’attacco” di Hamas del 7 Ottobre 2023 “i trader sembravano anticipare gli eventi a venire”, riporta la ricerca, che registra un picco il 2 ottobre 2023 per l’MSCI Israel Exchange Traded Fund (ETF). “E subito prima dell’attacco, le vendite allo scoperto di titoli israeliani alla Borsa di Tel Aviv (TASE) sono aumentate drammaticamente”. “Le vendite allo scoperto quel giorno hanno superato di gran lunga quelle avvenute durante numerosi altri periodi di crisi, tra cui la recessione seguita alla crisi finanziaria, la guerra Israele-Gaza del 2014 e la pandemia di COVID-19”.

Hacking e finanza sono intrinsecamente collegati? Si, soprattutto quando si parla di cyber spionaggio. Da qui dovremmo fare un salto nel passato sino al 2017 quando gli Shadow Brokers accusarono la NSA di essere penetrata in profondità nell’infrastruttura finanziaria del Medio Oriente e nel sistema SWIFT, dando potenzialmente accesso all’agenzia alla visibilità sui flussi di denaro anche verso potenziali gruppi terroristici, estremisti o ribelli. Facendo un altro salto nel tempo – dovete scusarmi ma sto riguardando l’esercito delle 12 scimmie – arriviamo nel 2015. Allora una rete di hackers e traders – tra cui due persone descritte come hacker informatici ucraini e sei operatori di borsa, tutti tranne uno negli Stati Uniti – furono accusati di aver violato i sistemi di Marketwired, PR Newswire e Businesswire, per potere entrare in possesso di comunicati e informazioni riservate che dessero vantaggio ai trader a Wall Street.

Tra i piani collegati all’insider trading per ottenere informazioni critiche e quindi vantaggi sul mercato azionario ve ne sono centinaia: non ultimo il colpo messo a punto dal russo Vladislav Klyushin, proprietario della società di sicurezza informatica M-13, che ha violato i sistemi informatici di due fornitori per ottenere i rapporti alla Commissione per i titoli e gli scambi (SEC). Informazioni che sono state usate per generare rendimenti sui mercati quotati in borsa e che hanno consentito di effettuare acquisti di azioni che hanno generato entrate continue e ridotto al minimo le potenziali perdite evitando anche le naturali recessioni che derivano dagli investimenti in borsa. “Se i rapporti trimestrali mostravano un aumento della redditività aziendale, gli autori malintenzionati acquistavano azioni a un prezzo inferiore e raccoglievano i benefici dell’aumento dei prezzi delle azioni una volta resi pubblici i rapporti”.

Ecco per quali motivi bisogna aumentare la capacità di protezione dei dati: nello scenario peggiore in ambito finanziario potrebbe altrimenti significare crollo delle azioni, tagli del personale, danni alla reputazione e persino alla chiusura di un’azienda.

Ebbene, a questo punto torniamo nel 2023 (8 novembre), all’attacco ransomware Lockbit ai danni del broker-dealer statunitense della Industrial and Commercial Bank of China e che sembra a tutti gli effetti un attacco informatico teso al guadagno finanziario. Ne citiamo uno dei tanti che arriva in un momento di preoccupazione sulla resilienza del mercato del Tesoro, che è essenziale per l’equilibrio della finanza globale. Un attacco così esteso che persino la posta elettronica ha smesso di funzionare costringendo ad utilizzare i servizi di Google.

Le società che gestiscono le borse – che hanno un stretto rapporto con i governi e con le autorità di regolamentazione – sono un bersaglio della guerra informatica asimmetrica e quindi dei gruppi sostenuti dagli stati e del cyber spionaggio. Per tali motivi queste società – come spiega il chief executive di Six Group sul The Guardian – si trovano ad assoldare hackers per impedire data breach, infiltrazioni nei sistemi, per ideare misure di contenimento degli attacchi e quindi il recupero in caso di ransomware.

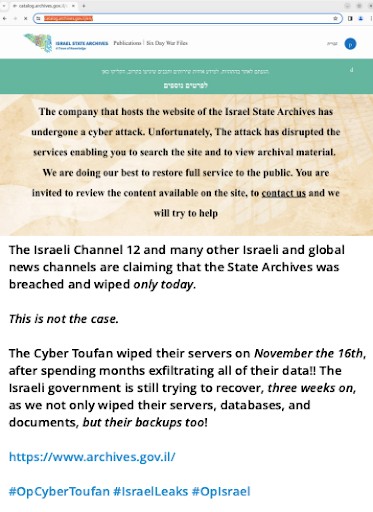

Tra le crescenti questioni geopolitiche, negli ultimi mesi gli hacker pro-palestina hanno colpito centinaia di organizzazioni israeliane, tra di loro il gruppo Cyber Toufan sembra quello più organizzato. Cyber Toufan dalla fine di novembre – con l’acuirsi delle tensioni e delle ostilità – ha iniziato a far trapelare numerose informazioni da siti web compromessi – tra cui i dati di circa 59 organizzazioni – e molte di loro sono state dichiarate autentiche da CheckPoint che lo ha definito un attore di minacce iraniano e secondo alcuni – tra cui l’Istituto internazionale per l’antiterrorismo (ICT) che ne rivela le strategie di guerra informatica – potenzialmente sponsorizzato da uno stato a causa di risorse e attacchi complessi. Cyber Toufan ha affermato intanto di aver distrutto oltre 1.000 server e violato 150 obiettivi israeliani, tra cui agenzie governative e aziende.

Un’analisi interessante per comprenderne metodi e strumenti è quella di Kevin Beaumont su Medium che viene aggiornata con regolarità.

SOCradar ne sintetizza le tattiche degne di nota tra cui: esfiltrazione di grandi volumi di dati, la tipologia delle organizzazioni target che detengono informazioni sensibili o di valore significativo, atti di propaganda tesa alla manipolazione e un livello di organizzazione insolito tramite il coordinamento con altri gruppi.

Altra questione invece sono le recenti incursioni del gruppo attivista CyberAv3ngers e le sue incursioni nei sistemi di controllo e la minaccia ai servizi di pubblica utilità negli Stati Uniti/Europa. La preoccupazione non sta tanto nelle loro capacità di danno che sono limitate ma nella guida condivisa di obiettivi geopolitici. I sistemi di controllo colpiti sono infatti di fabbricazione israeliana.

Per approfondire Sicurezza Idrica a Rischio negli Stati Uniti: CISA Informa sugli Attacchi a Unitronics da Parte di CyberAv3ngers su Red Hot Cyber

Tra altri gruppi che rappresentano le voci della guerra ci sono attivisti e soprattutto giornalisti che vengono ricattati, offesi e uccisi per il proprio lavoro, soprattutto quando il loro lavoro è fare il reporter durante la guerra russo–ucraina e quella israelo-palestinese e i rischi non sono solo legati ad assalti, devastanti attacchi aerei, comunicazioni interrotte, carenza di rifornimenti o estese interruzioni di corrente ma a censura, uccisioni mirate anche di familiari ed attacchi informatici tra cui phishing, hacking, molestie online e spionaggio, non ultimo lo scandalo dello spyware Pegasus, commercializzato dall’azienda israeliana Nso Group e usato dai governi per violare la privacy di attivisti, dissidenti, giornalisti o funzionari governativi.

E’ il Committed to Protect Journalist (CPJ) che ha stilato una lista della morte di 77 giornalisti al 3 gennaio 2024: “le indagini preliminari del CPJ hanno mostrato che almeno 77 giornalisti e operatori dei media erano tra gli oltre 22.000 persone uccise dall’inizio della guerra a partire dal 7 ottobre, con oltre 21.000 morti palestinesi a Gaza e in Cisgiordania e 1.200 morti in Israele”. Tra questi 77 giornalisti ci sarebbero 70 palestinesi, 4 israeliani e 3 libanesi, a cui si aggiungono 16 giornalisti feriti, 3 denunciati come dispersi, 21 arrestati.

Il report 2023 di Freedom House, sottolinea come negli ultimi 17 anni, la libertà globale sia in diminuzione tra le nuove devastanti atrocità sui diritti umani derivanti anche dalle guerre, i tentativi di indebolire i governi con la destabilizzazione che ha colpito Burkina Faso, Tunisia, Perù e Brasile e la limitazione delle libertà fondamentali in Guinea, Turchia, Myanmar e Tailandia, tra gli altri e i governi autoritari rimangono estremamente pericolosi, seppur non imbattibili e non privi di limiti come quelli di Pechino, Mosca, Caracas o Teheran.

Ebbene ben arrivati – se qualcuno c’è arrivato – fino in fondo. Ora dovrebbero esserci delle conclusioni ma mi piace pensare siano già incluse nell’introduzione, questa volta. Alla prossima su Red Hot Cyber!

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…