Secondo gli specialisti della società di sicurezza e-commerce Sansec, almeno sette gruppi di hacker sono dietro i massicci attacchi TrojanOrders che hanno recentemente colpito i siti basati su Magento 2.

Tali attacchi utilizzano la vulnerabilità CVE critica scoperta e corretta all’inizio dell’anno. Si tratta della CVE-2022-24086 che riguarda Adobe Commerce e Magento.

La vulnerabilità CVE-2022-24086 (9,8 punti su 10 sulla scala CVSS) è stata scoperta e corretta nel febbraio 2022. Il bug era un bug che consentiva l’esecuzione di codice arbitrario remoto senza autenticazione. Secondo Adobe, la radice del problema era la convalida dell’input errata.

Fin dall’inizio, è stato riferito che gli hacker avevano già iniziato a sfruttare il problema. Successivamente, a tali attacchi che hanno utilizzato la CVE-2022-24086 è stato dato il nome TrojanOrders (“Trojan Orders”), poiché gli aggressori hanno l’opportunità di eseguire codice e iniettare RAT (trojan di accesso remoto) su siti di negozi non aggiornati.

In genere, quando vengono eseguiti attacchi con TrojanOrders, gli hacker creano un account sul sito di destinazione e inseriscono un ordine che contiene codice dannoso in uno dei campi.

Ad esempio, l’attacco riportato nella print screen sopra inietta una copia del file health_check.php nel sito, che contiene una backdoor PHP che può eseguire comandi inviati tramite richieste POST. Una volta preso possesso del sito, gli aggressori implementano i RAT per garantire un accesso costante e la possibilità di eseguire azioni più complesse.

Allo stesso tempo, in molti casi studiati da Sansec, subito dopo la compromissione, i malintenzionati hanno cercato nel sito il file health_check.php per determinare se un altro gruppo avesse precedentemente infettato la risorsa. Se la risposta è positiva, gli aggressori sostituiscono questo file con la propria backdoor.

Alla fine, gli aggressori modificano il codice del sito inserendovi codice JavaScript dannoso, che ruba informazioni sui clienti e sui numeri delle loro carte bancarie.

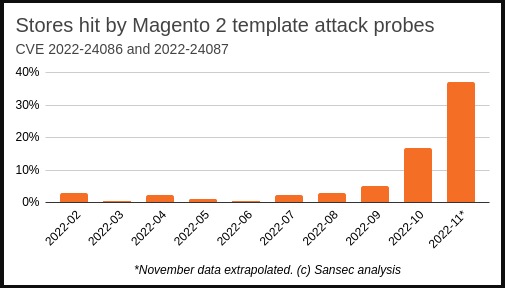

Sfortunatamente, secondo gli analisti di Sansec, gli amministratori di molti siti non hanno ancora installato le patch necessarie e la vulnerabilità rappresenta ancora una minaccia significativa. I ricercatori affermano che quasi il 40% dei siti Magento 2 viene attaccato, con gruppi di hacker che si combattono letteralmente tra loro per il controllare le istanze infette.

“Sansec stima che almeno un terzo di tutti i negozi Magento e Adobe Commerce non abbia ancora ricevuto le patch”, avverte Sansec.

Tali attacchi possono portare a gravi guasti nel funzionamento dei siti e al massiccio furto di carte bancarie degli acquirenti, soprattutto alla luce dell’imminente Black Friday e Cyber Monday.

Peggio ancora, i ricercatori ritengono che questa tendenza continuerà mentre ci avviciniamo a Natale e Capodanno. Il fatto è che gli exploit PoC per questo problema siano disponibili da molto tempo e sono inclusi in molti kit, il numero di siti privi di patch è ancora elevato e la stagione delle vendite natalizie sta arrivando.

Si noti che gli exploit sono diventati così numerosi da essere venduti a soli 2.500 dollari, mentre all’inizio del 2022 costano tra i 20.000 e i 30.000 dollari.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…