Autore: Eros Capobianco

Una nuova botnet scoperta all’inizio del 2022 da parte del laboratorio di Threat Intelligence di 360NetLabs si evolve a causa della sua scoperta.

L’evoluzione di Fodcha è caratterizzata da una maggiore protezione dei server C2, l’aggiunta di una richiesta di riscatto ed una componente razzista.

La rete composta da dispositivi infetti nata inizialmente con lo scopo di attaccare i propri target tramite la tecnica di attacco DDOS (Distributed Denial Of Service) inoltre continua la sua espansione caratterizzata da un aumento dei propri target giornalieri di almeno 10 volte. (Figura 1 – Target giornalieri)

Inoltre considerando che la grandezza di una botnet è direttamente proporzionale al numero di indirizzi IP C2 di cui è composta, possiamo notare la sua espansione considerando che sono stati aggiunti almeno 34 IP.

(Fonte: https://blog.netlab.360.com/ddosmonster_the_return_of__fodcha_cn/)

La scoperta di Fodcha risale ad Aprile 2022, quando il CNCERT (Computer Network Emergency Response Technical Team / Coordination Center of China) e 360NetLabs hanno congiunto i propri sforzi per identificare la minaccia la cui attività viene indicata almeno da Gennaio 2022.

Inizialmente il numero di bot zombie attivi era calcolato intorno ai 60.000 e gli IP C2 erano 10, ma come venivano infettati?

L’infezione era dovuta al download di un toolkit chiamato Crazyfia che aveva il compito di ottenere l’accesso alla macchina ed informare il server di controllo quando poteva essere scaricato Fodcha. (Figura 2 – Vulnerabilità sfruttate)

Una volta effettuato il download il kit incorporato era incaricato di identificare se era stato installato su una sandbox, completato con successo il precedente passaggio veniva quindi mimetizzato il processo ed avveniva il contatto con il server Command & Control.

A causa della scoperta da parte dell’operazione congiunta, la crescita della botnet sembrava essersi arrestata, fino a che i Threat Actors hanno rilasciato in seguito due nuove versioni del loro kit ormai giunto ad una ipotetica versione 4.

Si può notare come l’evoluzione della botnet sia significativa e veloce considerando che sono state apportate maggiori modifiche almeno 4 volte in un periodo di 7 mesi, il che vuol dire 1 aggiornamento ogni mese e mezzo circa!

Gli aggiornamenti al codice sono principalmente mirati alla difesa e camuffamento dei server C2 utilizzati tramite l’aggiunta del servizio OpenNic e migliori tecniche di criptazione.

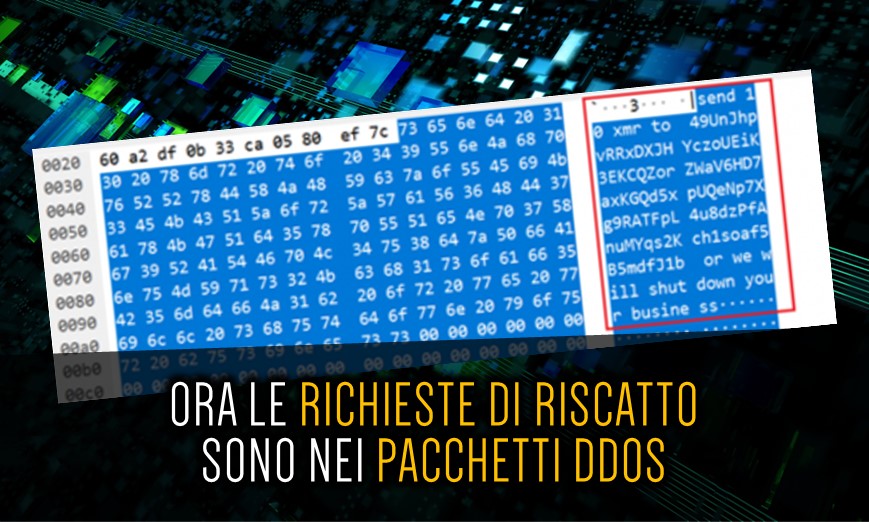

Le particolarità riguardante l’ultima versione di Fodcha però esulano dalla crittografia e dal camuffamento in quanto sono state scoperte all’interno dei pacchetti inviati minacce che richiedevano il pagamento di un riscatto di 10 XMR (Circa 1500$ al momento della scrittura di questo articolo) il quale se non recapitato avrebbe portato alla chiusura dell’attività target dell’attacco.

(Fonte: https://blog.netlab.360.com/ddosmonster_the_return_of__fodcha_cn/)

Inoltre i nomi utilizzati nelle configurazioni di Open Nic risultano essere insulti razziali verso diverse etnie come di seguito:

Relativamente alle attività di threat intelligence il fatto può essere ricondotto ad un gesto di scherno siccome più volte gli attori malevoli dietro Fodcha hanno utilizzato diversi mezzi con lo scopo di schernire gli operatori di TI che studiano l’evoluzione della loro botnet.

(Fonte: https://blog.netlab.360.com/ddosmonster_the_return_of__fodcha_cn/)

Consigliamo come sempre agli utenti di fornirsi di un buon software antivirus, di mantenere aggiornato il proprio sistema tramite le patch di sicurezza rilasciate dalle Software House e di fare attenzione durante la navigazione nel web con particolare attenzione ai file e software scaricati.

In generale essendo molto utilizzato come vettore di attacco si consiglia di utilizzare password complesse per il servizio Telnet/SSH.

A livello enterprise invece è consigliabile verificare le difese informatiche contro le vulnerabilità utilizzate dal kit di Fodcha.

Di seguito si possono trovare i recenti IOC scoperti da NetLabs utilizzabili negli EDR/IDR o attività di threat intelligence.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…