I fornitori di servizi di telecomunicazione in Medio Oriente sono stati vittime di nuovi attacchi informatici da parte di spie informatiche cinesi nell’ambito della campagna Operazione Soft Cell. Gli attacchi sono iniziati nel primo trimestre del 2023 e sono tuttora in corso. Lo affermano i ricercatori di sicurezza di SentinelOne e QGroup in un rapporto tecnico congiunto .

La fase iniziale dell’attacco prevede l’infiltrazione nei server Microsoft Exchange accessibili da Internet per distribuire shell Web utilizzate per eseguire comandi, stabilire la persistenza e fornire payload. Una volta stabilito un punto d’appoggio, gli aggressori conducono varie operazioni di ricognizione, furto di credenziali e dati riservati e movimenti laterali .

La campagna Operation Soft Cell, attribuita ad hacker cinesi, prende di mira i fornitori di servizi di telecomunicazione almeno dal 2012.

I criminali informatici dietro Operazione Soft Cell sono monitorati da Microsoft con il nome Gallium. Il raggruppamento è noto per prendere di mira servizi Web non sicuri e utilizzare lo strumento Mimikatz per ottenere credenziali che gli consentono di navigare ulteriormente attraverso le reti mirate.

Gallium utilizza anche una backdoor difficile da rilevare con nome in codice PingPull nei suoi attacchi di spionaggio contro organizzazioni nel sud-est asiatico, in Europa, in Africa e nel Medio Oriente.

La backdoor PingPull utilizza il protocollo ICMP per comunicare con il server di comando e controllo.

Il malware è scritto con Visual C++ e consente a un utente malintenzionato di accedere a una reverse shell ed eseguire comandi arbitrari su un host compromesso. Le funzionalità del software includono l’esecuzione di operazioni sui file, l’enumerazione dei volumi di archiviazione e il timestamp dei file.

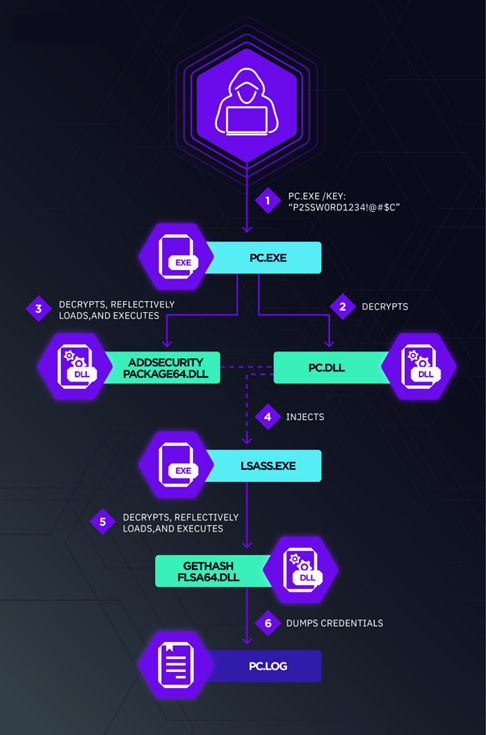

Il fulcro dell’ultima campagna è il lancio di una variante personalizzata di Mimikatz chiamata “mim221” che include nuove funzionalità anti-rilevamento. Ad esempio, uno dei componenti “mim221” esegue le seguenti operazioni:

Alla fine gli attacchi non hanno avuto successo: l’attività dannosa è stata rilevata e prevenuta prima che gli hacker distribuissero gli impianti sulle reti mirate.

Precedenti ricerche sulla cyber gang Gallio indicano somiglianze tattiche con altri gruppi APT cinesi come APT10 (Bronze Riverside, Potassium o Stone Panda), APT27 (Bronze Union, Emissary Panda o Lucky Mouse) e APT41 (Barium, Bronze Atlas o Wicked Panda).

Gli esperti hanno concluso che le entità cinesi di spionaggio informatico hanno un interesse strategico in Medio Oriente. Gli hacker continueranno a esplorare e migliorare i propri strumenti con nuove tecniche di evasione, inclusa l’integrazione e la modifica del codice pubblico.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…