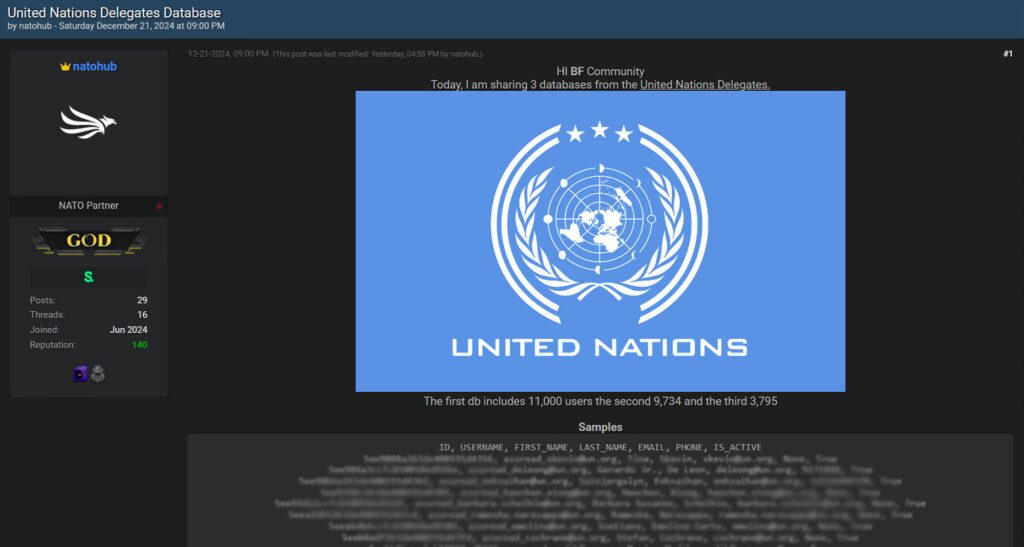

Un nuovo e preoccupante attacco informatico ha presumibilmente compromesso i dati personali di quasi 25.000 delegati delle Nazioni Unite, suscitando grande allarme sulla sicurezza delle informazioni sensibili a livello globale. La violazione dei dati è stata rivendicata dal famoso Threat Actor conosciuto con il nome di natohub, che ha rilasciato tre database distinti contenenti dettagli personali di numerosi delegati ONU.

Al momento, non possiamo confermare la veridicità della notizia, poiché l’organizzazione non ha ancora rilasciato alcun comunicato stampa ufficiale sul proprio sito web riguardo l’incidente. Pertanto, questo articolo deve essere considerato come ‘fonte di intelligence’.

In un post su un noto forum del DarkWeb, natohub ha presumibilmente annunciato la pubblicazione di dati appartenenti a 24.529 delegati. Ogni database sembrerebbe contenere una diversa porzione di dati sensibili, che potrebbero riguardare membri di varie organizzazioni internazionali.

Il primo database presumibilmente include 11.000 delegati, con informazioni come nomi, cognomi, indirizzi email, ID, telefono e stato di attività.

Il secondo database, con dati di 9.734 delegati, sembra comprendere dettagli ancora più sensibili, come titoli, unità organizzative, numeri di telefono e indirizzi email.

Il terzo database, che riguarda 3.795 utenti, presumibilmente contiene informazioni come nomi, cognomi, affiliazioni, email, ID e altri dati sensibili.

Natohub, che è stato collegato a violazioni simili in passato, ha presumibilmente violato la sicurezza di importanti entità internazionali come la NATO e le Nazioni Unite. Tuttavia, la connessione tra l’autore dell’attacco e i precedenti incidenti rimane ancora da confermare, il che rende difficile valutare l’esatta portata della minaccia.

Se i dati fossero effettivamente autentici, la fuga di queste informazioni sarebbe devastante non solo per gli individui direttamente coinvolti, ma anche per l’integrità delle organizzazioni che rappresentano. L’esposizione di 25.000 delegati delle Nazioni Unite sarebbe l’ennesimo segnale di un fenomeno che sta presumibilmente erodendo la fiducia nelle istituzioni globali, mettendo a rischio informazioni sensibili di inestimabile valore.

Tuttavia, poiché l’autenticità di questi dati non è stata completamente verificata, è difficile valutare le reali implicazioni per le vittime coinvolte. Se confermato, l’uso di tali dati potrebbe condurre a crimini come il furto di identità, il ricatto o il sabotaggio informatico, ma al momento non ci sono prove concrete che indichino un abuso diretto.

La domanda sorge spontanea: quale sarà la risposta della comunità internazionale in materia di cybersecurity? Sebbene l’attacco sembri essere stato orchestrato da un Cybercriminale sofisticato come natohub, la sua identità e le sue motivazioni rimangono presumibilmente oscure. Questo solleva interrogativi cruciali riguardo alla vulnerabilità dei sistemi internazionali e alla possibilità che altre organizzazioni possano essere vulnerabili allo stesso tipo di attacco.

La velocità e la complessità con cui questi attacchi vengono realizzati richiedono una risposta tempestiva e coordinata. Tuttavia, le azioni delle singole nazioni e delle istituzioni internazionali sono insufficienti senza un cambiamento radicale a livello di sicurezza aziendale.

È fondamentale che le organizzazioni adottino misure di protezione avanzate, tra cui:

Le organizzazioni internazionali non possono più permettersi di operare con politiche di sicurezza datate. La crescente sofisticazione dei Cybercriminali, come presumibilmente dimostrato dal caso di natohub, richiede una risposta rapida e ben coordinata a livello globale. Le istituzioni devono collaborare per migliorare la condivisione delle informazioni relative alle minacce, sviluppare tecnologie di difesa innovative e adottare standard di sicurezza internazionali che proteggano i dati sensibili.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono utilizzare la mail crittografata del whistleblower.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…