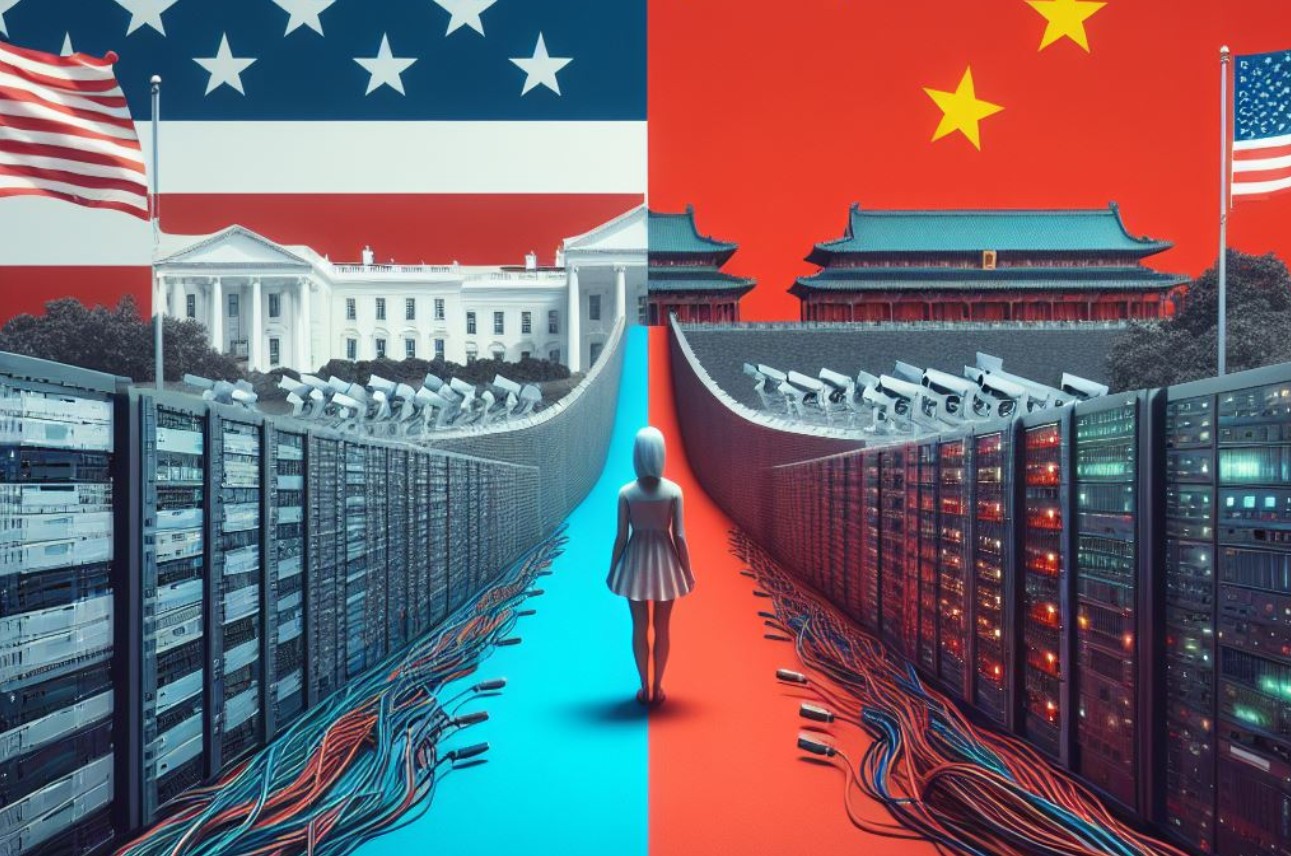

Una nuova ricerca mostra che i progressi della Cina in settori quali l’intelligenza artificiale, il 5G e l’informatica quantistica stanno portando a cambiamenti nella politica globale. Ciò sta provocando misure di ritorsione da parte degli Stati Uniti e dei suoi alleati volte a limitare l’influenza della Cina. I ricercatori descrivono la situazione come “senza precedenti” e affermano che in risposta si è formata una “coalizione di equilibrio” globale.

Secondo un articolo pubblicato sulla rivista peer-reviewed Chinese Political Science Review, gli stati valutano la minaccia rappresentata da altri paesi e su questa base formulano le loro politiche. La Cina, rafforzando la sua posizione nel campo delle nuove tecnologie, ha contribuito a cambiamenti significativi nel panorama tecnologico e geopolitico del mondo.

Gli Stati Uniti e i loro alleati hanno risposto con misure quali sanzioni, divieti di esportazione e controlli sulle industrie chiave, compresi i semiconduttori. Sono state inoltre formate alleanze strategiche per ridurre l’influenza della Cina nelle tecnologie avanzate. L’iniziativa cinese Digital Silk Road ha alimentato la diffusione globale della tecnologia, rendendo la Cina un concorrente e una minaccia per gli Stati Uniti.

Lo studio evidenzia che le nuove tecnologie che hanno impatti imprevedibili sulla sicurezza nazionale richiedono una riconsiderazione del ruolo della tecnologia negli affari internazionali. Nel 2021, gli Stati Uniti hanno vietato gli investimenti in 59 aziende cinesi nel settore dei semiconduttori, tra cui Huawei Technologies. L’anno successivo fu approvato il Chips and Science Act, volto a stimolare gli investimenti nell’industria nazionale dei semiconduttori.

Inoltre, lo scorso gennaio gli Stati Uniti, i Paesi Bassi e il Giappone hanno concordato di limitare le forniture di apparecchiature avanzate per la produzione di semiconduttori alla Cina. Questa decisione rientrava in una strategia internazionale volta a contenere il progresso tecnologico della Cina e a mantenere la superiorità tecnologica dei suoi alleati.

Gli Stati Uniti stanno inoltre lavorando attivamente per espandere la propria influenza nei paesi in via di sviluppo, esortandoli a smettere di utilizzare la tecnologia 5G cinese. Paesi come Regno Unito, Giappone, Nuova Zelanda e Svezia hanno già limitato il ruolo dei fornitori cinesi nelle loro reti 5G a causa dei timori di spionaggio e di possibile influenza sulle telecomunicazioni globali.

“Gli Stati Uniti hanno apertamente dichiarato una rotta verso il rafforzamento delle partnership strategiche con i loro più stretti alleati nel tentativo di stare al passo con il Celeste Impero e contrastare efficacemente le sue rapide scoperte tecnologiche. Washington intende raggiungere questo obiettivo innalzando intenzionalmente barriere istituzionali, amministrative e di mercato ai concorrenti, sia come parte di iniziative diplomatiche informali, sia attraverso la formazione di dure alleanze politico-militari”, notano autorevoli esperti nella loro analisi.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…