Alla fine di dicembre 2023 abbiamo scritto dell’abuso dell’API di Google Chrome non documentata da parte di software dannoso. Si noti che due operazioni di furto di dati, Lumma e Rhadamanthys , utilizzano le API per recuperare le credenziali di Google rubate durante gli attacchi.

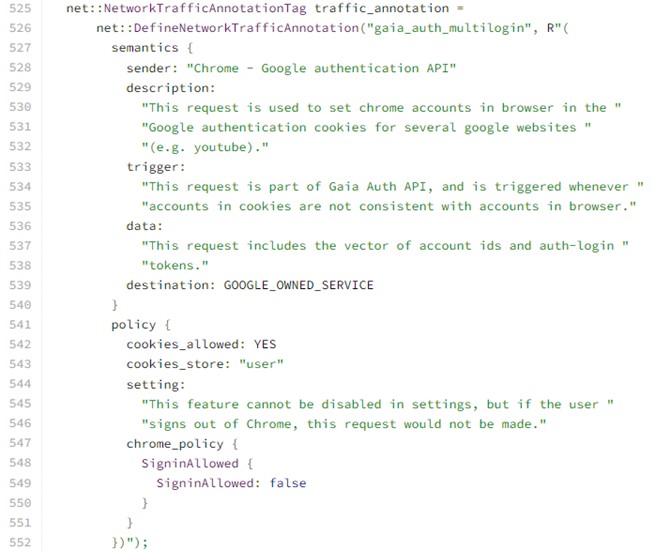

In seguito a questo rapporto, anche altri quattro programmi ransomware – Stealc, Medusa, RisePro e Whitesnake – hanno iniziato a utilizzare una tecnica simile. La società di sicurezza CloudSEK ha scoperto che il malware utilizza l’API OAuth “MultiLogin” di Google. Tale utilizzo permette la creazione di nuovi cookie di autenticazione quando i cookie Google originali rubati dalla vittima scadono.

Questa API è progettata per sincronizzare gli account di diversi servizi Google. Il malware non ruba solo i cookie di autenticazione per i siti Google. Ruba anche un token speciale che può essere utilizzato per aggiornare o creare nuovi token di autenticazione.

I ricercatori non sono riusciti a trovare ulteriori informazioni su questa API da Google. L’unica documentazione può essere trovata nel codice sorgente di Google Chrome.

Google nel suo comunicato conferma di essere a conoscenza della situazione, ma tratta il problema come un semplice furto di cookie tramite malware. L’azienda afferma di aggiornare regolarmente i suoi meccanismi di protezione e di aiutare gli utenti colpiti da malware.

Google consiglia agli utenti di disconnettersi dal proprio account Chrome sui dispositivi e di invalidare le sessioni attive tramite il menu I miei dispositivi. Questa operazione renderà il token di aggiornamento non valido per l’utilizzo con l’API. Inoltre Google consiglia di modificare la password, soprattutto se è stata utilizzata su altri siti.

Tuttavia, molti utenti interessati non sanno quando e come adottare le misure suggerite. Spesso vengono a conoscenza dell’infezione solo dopo che i loro account sono stati violati e utilizzati in modo improprio. Un esempio è il caso di un dipendente di Orange Spain, dove l’infezione è diventata nota solo dopo aver utilizzato credenziali rubate per accedere all’account aziendale e aver modificato la sua configurazione BGP, causando interruzioni nei servizi Internet.

Google sta attualmente avvisando le vittime dell’abuso dell’API. Rimangono domande su come verranno avvisate le future vittime e su come sapranno di uscire dal browser per revocare i token di autenticazione.

Molti esperti ritengono che la soluzione migliore sarebbe limitare l’accesso alle suddette API per impedirne lo sfruttamento. Tuttavia, al momento non ci sono informazioni che Google intenda adottare tali misure. Google non ha risposto alle domande sui suoi piani per combattere l’abuso delle API.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…