Il Dipartimento irlandese degli Affari esteri (DFA) ha dichiarato ufficialmente che non esiste alcuna prova dell’attacco hacker ai suoi sistemi IT ipotizzato dal gruppo ransomware Mogilevich.

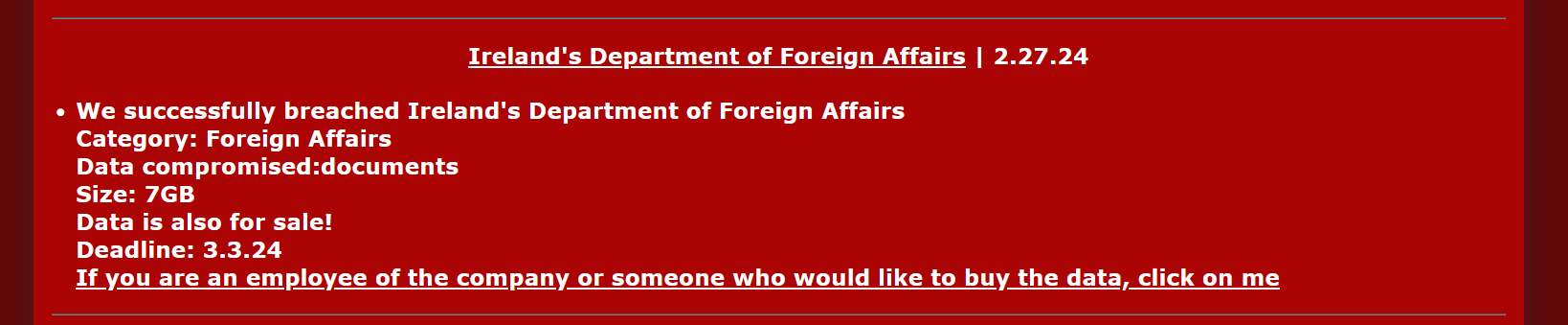

Sul suo sito web, il gruppo Mogilevich ha annunciato la vendita di 7 GB di documenti DFA rubati, senza fornire prove di pirateria informatica. Oltre al dipartimento irlandese, sul sito di Mogilevich sono elencate altre 3 vittime, i cui nomi non vengono resi noti a causa della mancanza di commenti da parte di queste società. Non sono state presentate prove di altri hack.

Secondo un portavoce del DFAE, il dipartimento è stato allertato del potenziale incidente, avvenuto la sera del 27 febbraio, dal National Cyber Security Centre (NCSC) irlandese.

Il DFA sta collaborando attivamente con l’NCSC per determinare l’autenticità della minaccia. L’indagine è in corso e se verranno riscontrate irregolarità verranno adottate tutte le misure necessarie, ha affermato il DFAE.

Va notato che le azioni del gruppo Mogilevich sollevano forti dubbi sulla sua legittimità. Il sito di estorsione non è progettato in modo professionale, il che non è tipico dei gruppi “seri” coinvolti nell’estorsione secondo il modello (Ransomware-as-a-Service, RaaS). Inoltre, il gruppo richiede un deposito di 1.000 dollari da parte di potenziali partner, il che potrebbe destare sospetti tra i truffatori esperti.

Ricordiamo che il 27 febbraio il gruppo Mogilevich ha annunciato di aver violato i server di Epic Games. Secondo la cyber-gang l’attacco ai server di Epic Games è avvenuto in modo silenzioso e inosservato. Di conseguenza, il gruppo avrebbe rubato 189 GB di dati aziendali riservati.

I gruppi ransomware sono un fenomeno ben consolidato nel mondo del crimine informatico, ma tra tutti questi gruppi ce ne sono alcuni che non sono chi dichiarano di essere. Già nel 2019 la società di sicurezza Coveware aveva parlato del fenomeno dell’“estorsione fantasma”. Questi truffatori rappresentano la casta più bassa nel mondo del crimine informatico, poiché non hanno né la capacità di ottenere l’accesso iniziale alla rete della vittima né la piattaforma per monetizzare tale accesso, indipendentemente da quanto la tecnologia moderna abbia abbassato il livello dell’hacking.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…