Gli esperti di sicurezza riferiscono che due vulnerabilità zero-day scoperte di recente in Ivanti Connect Secure VPN e Policy Secure sono sotto attacco attivo. I bug CVE-2023-46805 e CVE-2024-21887 consentono il bypass dell’autenticazione e l’inserimento di comandi arbitrari. Tuttavia, non sono ancora disponibili patch per questi 0day.

Le vulnerabilità sono diventate note la settimana scorsa. Successivamente gli sviluppatori Ivanti hanno divulgato informazioni sui due 0-day , che erano già stati sfruttati dagli hacker. La prima vulnerabilità (CVE-2023-46805) è legata al bypass dell’autenticazione nella componente web. Questa consente l’accesso a risorse riservate aggirando i controlli. La seconda vulnerabilità (CVE-2024-21887) è una vulnerabilità di tipo command injection che consente agli amministratori autenticati di eseguire comandi arbitrari inviando richieste appositamente predisposte.

La società ha avvertito che se questi due problemi vengono combinati con successo, i malintenzionati potrebbero eseguire comandi arbitrari sui sistemi. Gli hacker criminali hanno già approfittato di questa opportunità in quanto è stato riferito che circa 20 clienti dell’azienda sono stati attaccati utilizzando questi 0-day. Al momento, però, i dettagli degli attacchi non sono stati resi noti.

Allo stesso tempo, gli sviluppatori di Ivanti hanno promesso di rilasciare le patch in due fasi. Si prevede che la prima versione delle correzioni sarà disponibile per i clienti il 22 gennaio, e la versione finale solo dopo il 19 febbraio. Fino al rilascio delle patch, i bug possono essere risolti solo importando uno speciale file XML disponibile solo per i clienti di Ivanti.

Come si è saputo poco dopo la divulgazione dei bug, le vulnerabilità sono state sfruttate per distribuire contemporaneamente diverse famiglie di malware.

Secondo Mandiant, che sta indagando sugli incidenti in collaborazione con Ivanti, dietro gli attacchi avvenuti a dicembre c’era un gruppo di spionaggio informatico. Tale gruppo è identificato dagli esperti come UNC5221. Nel mentre Volexity ha affermato che dietro gli attacchi sembrano esserci “hacker governativi” cinesi del gruppo UTA0178.

Secondo i ricercatori, dopo aver sfruttato CVE-2023-46805 e CVE-2024-21887, gli hacker utilizzano una serie di cinque malware personalizzati e strumenti legittimi. Questi sono progettati per installare web shell, eseguire comandi, fornire payload e rubare credenziali.

Questa settimana, gli analisti di Volexity hanno pubblicato il loro rapporto sullo sfruttamento degli 0day nei prodotti Ivanti. Secondo gli esperti, a partire dall’11 gennaio 2024 le vulnerabilità sono già oggetto di massicci attacchi, dietro i quali si celano diversi gruppi di hacker.

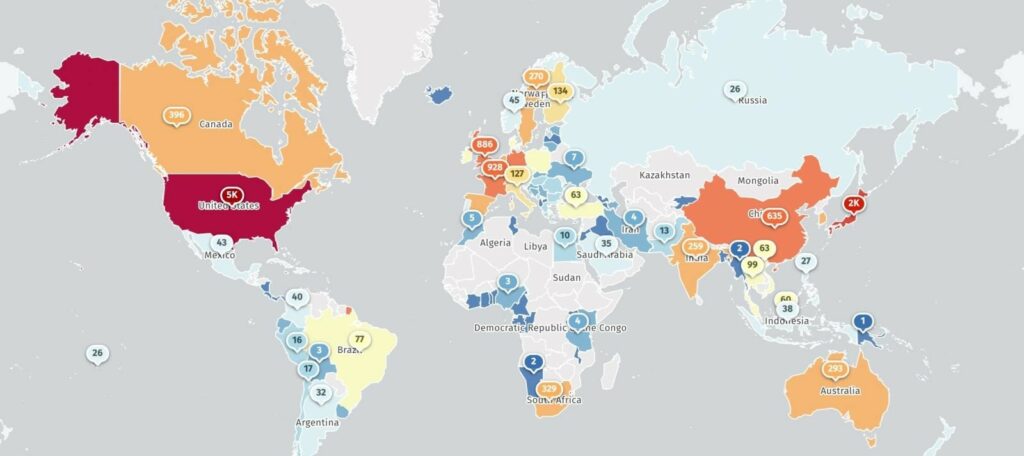

“Le vittime degli attacchi sono disperse in tutto il mondo e variano ampiamente in termini di dimensioni, dalle piccole imprese alle più grandi organizzazioni del mondo, comprese diverse aziende Fortune 500 in diversi settori”, avverte Volexity.

Secondo l’azienda gli aggressori hanno attaccato i sistemi delle vittime utilizzando una variante della web shell GIFTEDVISITOR. Tale variante è già stata rilevata su centinaia di dispositivi.

Le vittime identificate da Volexity includono dipartimenti governativi e militari di tutto il mondo, società di telecomunicazioni governative, appaltatori della difesa, società tecnologiche, organizzazioni bancarie, finanziarie e contabili, società di consulenza internazionali e società aerospaziali, aeronautiche e di ingegneria.

Poiché non sono ancora disponibili patch, si consiglia agli amministratori di implementare le soluzioni suggerite da Ivanti. Inoltre si consiglia di utilizzare anche lo strumento Ivanti Integrity Checker. Tutti i dati nel sistema Connect Secure VPN (incluse password ed eventuali segreti) devono essere considerati compromessi se vengono rilevati segni di compromissione.

Shadowserver attualmente rileva oltre 16.800 VPN ICS disponibili su Internet. Quasi 5.000 di loro sono negli Stati Uniti.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…